कैस्परस्की की वैश्विक अनुसंधान एवं विश्लेषण टीम (जीआरईएटी) ने हाल ही में एपीटी हैकर समूह ब्लूनोरॉफ की नवीनतम गतिविधि की घोषणा की है - जो कुख्यात लाजरस साइबर अपराध समूह की एक शाखा है, तथा दो परिष्कृत लक्षित हमले अभियानों घोस्टकॉल और घोस्टहायर के माध्यम से ऐसा किया गया है।

इन अभियानों ने भारत, तुर्की, ऑस्ट्रेलिया और यूरोप और एशिया के कई देशों में वेब3 और क्रिप्टोकरेंसी संगठनों को लक्षित किया, और कम से कम अप्रैल 2025 से जारी रहेंगे।

कहा जाता है कि घोस्टकॉल और घोस्टहायर अभियान नई घुसपैठ तकनीकों और कस्टम-डिज़ाइन किए गए मैलवेयर का उपयोग करते हैं, जिसका उद्देश्य डेवलपर सिस्टम में घुसपैठ करना और वित्तीय लाभ के लिए ब्लॉकचेन संगठनों और व्यवसायों पर हमला करना है।

ये हमले मुख्य रूप से macOS और Windows ऑपरेटिंग सिस्टम को लक्ष्य बनाकर किए गए थे और इन्हें एकीकृत कमांड-एंड-कंट्रोल बुनियादी ढांचे के माध्यम से समन्वित किया गया था।

घोस्टकॉल अभियान macOS उपकरणों पर केंद्रित है। हमलावर टेलीग्राम के ज़रिए पीड़ितों से संपर्क करते हैं, उद्यम पूंजीपतियों का रूप धारण करते हैं, और निवेश या साझेदारी के अवसरों का प्रस्ताव देने के लिए वास्तविक उद्यमियों और स्टार्टअप संस्थापकों के हैक किए गए खातों का भी इस्तेमाल करते हैं।

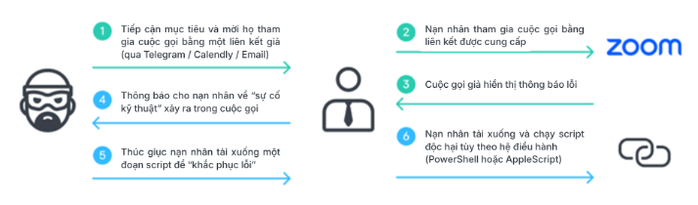

घोस्टकॉल अभियान हमले की कार्यप्रणाली

इसके बाद पीड़ितों को घोटाले वाले पेजों पर एक "निवेश बैठक" के लिए आमंत्रित किया जाता है, जो ज़ूम या माइक्रोसॉफ्ट टीम्स इंटरफेस की नकल करते हैं।

इस फर्जी मीटिंग के दौरान, पीड़ित को ऑडियो समस्या ठीक करने के लिए ऐप अपडेट करने के लिए कहा जाएगा। ऐसा करने पर, डिवाइस एक दुर्भावनापूर्ण कोड डाउनलोड करेगा और डिवाइस पर स्पाइवेयर तैनात करेगा।

घोस्टहायर अभियान में, इस उन्नत सतत खतरे (APT) समूह ने भर्तीकर्ताओं का रूप धारण करके ब्लॉकचेन डेवलपर्स को निशाना बनाया। पीड़ितों को कौशल परीक्षण के रूप में प्रच्छन्न एक दुर्भावनापूर्ण GitHub रिपॉजिटरी डाउनलोड करने और चलाने के लिए प्रेरित किया गया।

घोस्टहायर अभियान पर हमला कैसे हुआ

जब पीड़ित व्यक्ति सामग्री को खोलता और चलाता है, तो मैलवेयर स्वयं को मशीन पर स्थापित कर लेता है, जो पीड़ित के ऑपरेटिंग सिस्टम के अनुरूप अनुकूलित होता है।

कैस्परस्की आकर्षक ऑफ़र या निवेश प्रस्तावों से सावधान रहने की सलाह देता है। किसी भी नए संपर्क की पहचान हमेशा सत्यापित करें, खासकर अगर वे टेलीग्राम, लिंक्डइन या अन्य सोशल मीडिया प्लेटफ़ॉर्म के ज़रिए संपर्क करते हैं।

संवेदनशील जानकारी वाले संचार के लिए केवल प्रमाणित और सुरक्षित आंतरिक संचार चैनलों का उपयोग करना सुनिश्चित करें, हमेशा इस संभावना पर विचार करें कि किसी परिचित के खाते से समझौता किया गया है, और केवल "बग को ठीक करने" के लिए असत्यापित स्क्रिप्ट या कमांड चलाने से बचें...

स्रोत: https://nld.com.vn/chieu-lua-dau-tu-tinh-vi-den-muc-ai-cung-co-the-sap-bay-196251209162029124.htm

![[फोटो] लोगों को जल्द ही रहने के लिए जगह दिलाने और उनके जीवन को स्थिर करने में मदद करें](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F09%2F1765248230297_c-jpg.webp&w=3840&q=75)

![[फोटो] महासचिव टो लैम 14वीं पार्टी कांग्रेस उपसमितियों की स्थायी समितियों के साथ काम करते हुए](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/09/1765265023554_image.jpeg)

टिप्पणी (0)