ຕາມການລາຍງານຂອງ VietNamNet, ຜູ້ຕາງໜ້າກົມຮັກສາຄວາມປອດໄພຂໍ້ມູນຂ່າວສານ, ກະຊວງຖະແຫລງຂ່າວ ແລະ ສື່ສານ ໃຫ້ຮູ້ວ່າ, ໃນອາທິດຜ່ານມາ, ໄດ້ມີການໂຄສະນາເຜີຍແຜ່ທາງອິນເຕີເນັດຂອງຫວຽດນາມ ເພື່ອຫຼອກລວງປະຊາຊົນໃຫ້ຕິດຕັ້ງແອັບປອມຂອງລັດຖະບານ ແລະ ກົມພາສີ.

ອີງຕາມການວິເຄາະຂອງຜູ້ຊ່ຽວຊານຈາກກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານ, ໃນການໂຄສະນາທີ່ໄດ້ກ່າວມາຂ້າງເທິງຂອງການສໍ້ໂກງ ".apk" ກິດ malware impersonating ກົມພາສີທົ່ວໄປແລະ app ລັດຖະບານ , ກຸ່ມໄດ້ນໍາໃຊ້ເກືອບ 195 ລະບົບທີ່ແຕກຕ່າງກັນເພື່ອຫລອກລວງປະຊາຊົນ.

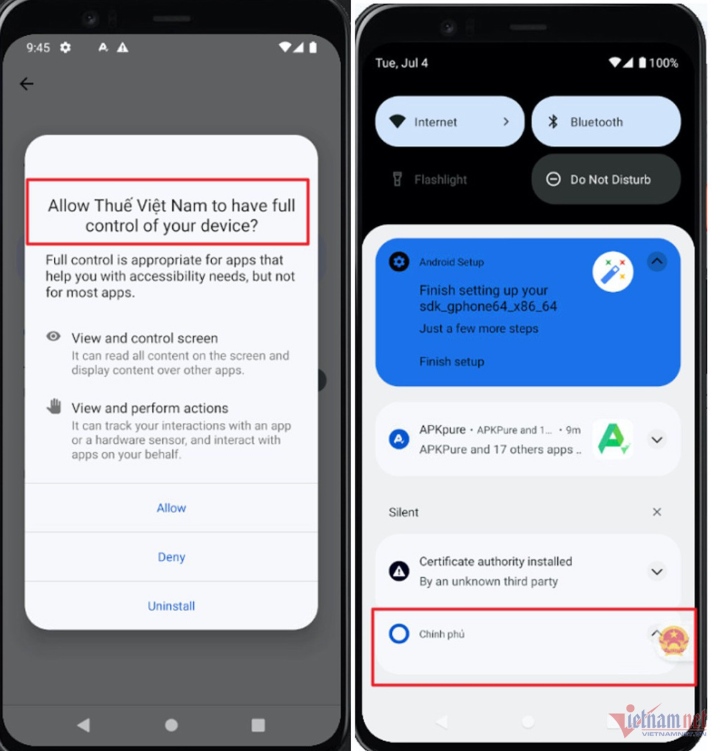

ດ້ວຍແຄມເປນການຫລອກລວງທີ່ຄົ້ນພົບໃຫມ່, ຫຼັງຈາກຫຼອກລວງຜູ້ຖືກເຄາະຮ້າຍໃຫ້ຄລິກໃສ່ການເຊື່ອມຕໍ່ເພື່ອດາວໂຫລດ app ປອມ, ວິຊາຕ່າງໆຈະສັ່ງໃຫ້ຜູ້ຖືກເຄາະຮ້າຍຕິດຕັ້ງ app ແລະໃຫ້ການອະນຸຍາດຢ່າງເຕັມທີ່ກັບ app. (ພາບ: ລາຍງານຈາກກົມຂໍ້ມູນຂ່າວສານ)

ໃນຕອນແລງຂອງວັນທີ 7 ກໍລະກົດ, ພ້ອມກັບການອັບເດດຂໍ້ມູນໃໝ່ກ່ຽວກັບການເພີ່ມຈໍານວນຜູ້ໃຊ້ບັນຊີທະນາຄານຖືກລັກລອບຍ້ອນການດາວໂຫຼດ ແລະ ຕິດຕັ້ງຊອບແວປອມ, ຜູ້ຊ່ຽວຊານ Vu Ngoc Son, ຜູ້ອໍານວຍການດ້ານວິຊາການຂອງບໍລິສັດ NCS, ຍັງໄດ້ອະທິບາຍວ່າ malware ສາມາດຊ່ວຍແຮກເກີຈາກໄລຍະໄກຄວບຄຸມແລະປະຕິບັດຄໍາສັ່ງໂອນເງິນຢູ່ໃນໂທລະສັບຂອງຜູ້ເຄາະຮ້າຍ.

ໂດຍສະເພາະ, ຕາມການອະທິບາຍຂອງຜູ້ຊ່ຽວຊານ ຫວູຫງອກເຊີນ, ໂດຍປົກກະຕິແລ້ວ, ແຕ່ລະແອັບພລິເຄຊັນຢູ່ໃນໂທລະສັບແມ່ນໄດ້ສ້າງ "ກ່ອງຊາຍ" ດ້ວຍລະບົບປະຕິບັດການເພື່ອປະຕິບັດ. ນັ້ນຊ່ວຍແອັບພລິເຄຊັນນີ້ບໍ່ໃຫ້ອ່ານຂໍ້ມູນ ຫຼືລົບກວນການເຮັດວຽກຂອງແອັບພລິເຄຊັນອື່ນ. ການອອກແບບຄວາມປອດໄພສູງນີ້ຈະຊ່ວຍໃຫ້ໃນກໍລະນີທີ່ໂທລະສັບຕິດ malware, malware ບໍ່ສາມາດລັກຂໍ້ມູນຈາກແອັບພລິເຄຊັນໃນອຸປະກອນ.

ແນວໃດກໍ່ຕາມ, ການອອກແບບຂອງ Google ໃນ Android ເອີ້ນວ່າ Accessibility Service, ເຊິ່ງມີຈຸດປະສົງເພື່ອຊ່ວຍໃຫ້ຄົນພິການທາງສາຍຕາ ຫຼືການສູນເສຍຄວາມເຄື່ອນໄຫວໃນການນຳໃຊ້ໂທລະສັບສະຫຼາດໄດ້ຖືກຂູດຮີດໂດຍແຮກເກີ. ແຮກເກີໃຊ້ການບໍລິການຊ່ວຍເຂົ້າເຖິງເພື່ອຂຽນລະຫັດອັນຕະລາຍທີ່ສາມາດອ່ານເນື້ອຫາ ແລະພົວພັນກັບແອັບພລິເຄຊັນອື່ນໄດ້. ນີ້ໄດ້ທໍາລາຍການອອກແບບຄວາມປອດໄພ "sandbox" ຂອງ Google.

ເຖິງແມ່ນວ່າ Google ໄດ້ຮັບຮູ້ເຖິງອັນຕະລາຍຂອງການບໍລິການການເຂົ້າເຖິງຢ່າງໄວວາໂດຍການຖອນແອັບພລິເຄຊັນເກືອບທັງຫມົດໂດຍໃຊ້ການອະນຸຍາດນີ້ຢູ່ໃນ Google Play, ແຮກເກີພົບຊ່ອງຫວ່າງອີກເທື່ອຫນຶ່ງ, ເຊິ່ງແມ່ນການແຈກຢາຍຊອບແວໃນຕະຫຼາດທີ່ບໍ່ເປັນທາງການ - ບ່ອນທີ່ທຸກໆມາດຕະການ censorship ຂອງ Google ບໍ່ສາມາດແຊກແຊງໄດ້.

"ນີ້ຍັງເປັນເຫດຜົນວ່າເປັນຫຍັງ malware ທີ່ລັກເງິນຈາກບັນຊີທະນາຄານໃນເຫດການທີ່ຜ່ານມາໃນປະເທດຫວຽດນາມແມ່ນບໍ່ມີຢູ່ໃນ Google Play, ແຕ່ຖືກເຜີຍແຜ່ໃນລິ້ງດາວໂຫລດໂດຍກົງສໍາລັບໄຟລ໌ .apk. ດ້ວຍວິທີນີ້, scammer ຈະຫຼອກລວງຜູ້ໃຊ້ໃຫ້ອະນຸຍາດໃຫ້ເຂົ້າເຖິງແອັບພລິເຄຊັນປອມ. ຫຼັງຈາກໄດ້ຮັບສິດ, ແອັບພລິເຄຊັນປອມສາມາດເຮັດຫນ້າທີ່ເປັນ spy, ເກັບກໍາຂໍ້ມູນ, ເຖິງແມ່ນວ່າຈະຄວບຄຸມຄໍາຮ້ອງສະຫມັກທະນາຄານ, ໂອນລະຫັດ, ແລະໂອນລະຫັດ OTP. ວິເຄາະ.

ໂດຍອີງໃສ່ "ການຖອດລະຫັດ" ຂອງກົນໄກການດໍາເນີນງານຂອງ malware ທີ່ຕິດຕັ້ງຢູ່ໃນແອັບຯຂອງລັດຖະບານປອມແລະກົມພາສີ, ຜູ້ຊ່ຽວຊານ Vu Ngoc Son ແນະນໍາວ່າຜູ້ໃຊ້ຄວນຈະລະມັດລະວັງກັບຄໍາຮ້ອງຂໍການຕິດຕັ້ງຊອບແວ, ໂດຍສະເພາະຊອບແວໃນ Android, ໃນໄລຍະນີ້. ໂດຍສະເພາະ, ບໍ່ໃຫ້ສິດການເຂົ້າເຖິງຢ່າງແທ້ຈິງ. ທຸກໆຄໍາຮ້ອງສະຫມັກຂອງທະນາຄານ, ພາສີຫຼືອົງການອື່ນໆບໍ່ຕ້ອງການໃຫ້ຜູ້ໃຊ້ມີສິດນີ້.

ແບ່ງປັນເພີ່ມເຕີມກ່ຽວກັບຮູບແບບການສໍ້ໂກງ, ຊັບສິນຂອງຜູ້ໃຊ້ທີ່ເຫມາະສົມໂດຍການຫຼອກລວງໃຫ້ເຂົາເຈົ້າຕິດຕັ້ງແອັບຯປອມທີ່ມີ malware, ຜູ້ຊ່ຽວຊານຂອງບໍລິສັດ NCS ປະເມີນວ່ານີ້ບໍ່ແມ່ນຮູບແບບໃຫມ່ຂອງການໂຈມຕີ, ແຮກເກີມັກຈະປອມຕົວເປັນອົງການຫຼືອົງການຈັດຕັ້ງເພື່ອຫລອກລວງຜູ້ໃຊ້ໃຫ້ຕິດຕັ້ງແອັບຯປອມຢູ່ໃນໂທລະສັບຂອງພວກເຂົາ.

ນອກຈາກນັ້ນ, ປະຈຸບັນຄໍາຮ້ອງສະຫມັກທີ່ປອມແປງພຽງແຕ່ເຮັດວຽກຢູ່ໃນລະບົບປະຕິບັດການ Android, ການເຊື່ອມຕໍ່ດາວໂຫລດຊອບແວແມ່ນຢູ່ນອກຕະຫຼາດແອັບພລິເຄຊັນ CHPlay. ໂທລະສັບ iPhone ໃນປະຈຸບັນບໍ່ອະນຸຍາດໃຫ້ຕິດຕັ້ງຈາກແຫຼ່ງທີ່ຢູ່ນອກຕະຫຼາດແອັບພລິເຄຊັນ Apple Store, ດັ່ງນັ້ນພວກມັນບໍ່ໄດ້ຖືກໂຈມຕີດ້ວຍວິທີນີ້.

ເພື່ອຫຼີກເວັ້ນການຫລອກລວງນີ້, ຜູ້ຊ່ຽວຊານແນະນໍາໃຫ້ຜູ້ໃຊ້ເອົາໃຈໃສ່ກັບຫຼັກການບາງຢ່າງ, ເຊິ່ງແມ່ນ: ກັບໂທລະສັບ Android, ພຽງແຕ່ຕິດຕັ້ງແອັບພລິເຄຊັນໂດຍການໄປຫາ CHPlay ໂດຍກົງແລະຊອກຫາຊອບແວທີ່ສອດຄ້ອງກັນຢູ່ທີ່ນັ້ນ. ເຊັ່ນດຽວກັນ, ກັບໂທລະສັບ iPhone, ຜູ້ໃຊ້ພຽງແຕ່ຕິດຕັ້ງຈາກ Apple Store.

ນອກຈາກນັ້ນ, ຜູ້ໃຊ້ບໍ່ຄວນຄລິກໃສ່ການເຊື່ອມຕໍ່ທີ່ໄດ້ຮັບຜ່ານຂໍ້ຄວາມ. ໃນກໍລະນີທີ່ສົງໃສ, ຜູ້ໃຊ້ຈໍາເປັນຕ້ອງໄດ້ກວດສອບກັບອົງການທີ່ກ່ຽວຂ້ອງແລະອົງການຈັດຕັ້ງໂດຍຜ່ານເບີໂທລະສັບທີ່ຖືກເຜີຍແຜ່ຢ່າງເປັນທາງການ.

(ທີ່ມາ: Vietnamnet)

ເປັນປະໂຫຍດ

ອາລົມ

ສ້າງສັນ

ເປັນເອກະລັກ

ພຣະພິໂລດ

ທີ່ມາ

![[ຮູບຖ່າຍ] ທ່ານນາຍົກລັດຖະມົນຕີ ຟ້າມມີງຈິ້ງ ໃຫ້ການຕ້ອນຮັບທ່ານ ໂພໄຊ ໄຊຍະສອນ ລັດຖະມົນຕີກະຊວງແຮງງານ ແລະສະຫວັດດີການສັງຄົມ.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/11/1762872028311_dsc-2246-jpg.webp)

![ການຫັນປ່ຽນ OCOP ດົງນາຍ: [ມາດຕາ 3] ເຊື່ອມໂຍງການທ່ອງທ່ຽວກັບການບໍລິໂພກຜະລິດຕະພັນ OCOP](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/10/1762739199309_1324-2740-7_n-162543_981.jpeg)

(0)