Sektor biznesowy wart miliardy dolarów

Według danych firmy badawczej Chainalysis, publicznie ujawnione kwoty okupu wzrosły niemal dwukrotnie w 2023 r., przekraczając granicę 1 miliarda dolarów. Dzięki temu ubiegły rok był rekordowym rokiem pod względem wymuszeń internetowych.

Rzeczywista liczba jest z pewnością znacznie wyższa, ponieważ nie wszystkie ofiary ujawniają publicznie swoje sprawy. Jednak rzadkim promykiem nadziei jest spadek liczby żądań okupu pod koniec roku. Jest to wynik wysiłków na rzecz poprawy możliwości cyberobrony, a także wzrostu świadomości ofiar, że hakerzy dotrzymują obietnic usunięcia lub zwrotu skradzionych danych.

Rekordowy okup

Podczas gdy coraz więcej ofiar ataków ransomware odmawia zapłacenia okupu, cyberprzestępcy rekompensują ten spadek, zwiększając liczbę swoich ofiar.

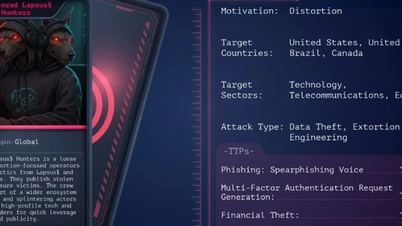

Weźmy na przykład atak na MOVEit, w którym grupa ransomware Clop wykorzystała szereg nieznanych wcześniej luk w powszechnie używanym oprogramowaniu MOVEit Transfer, aby wykraść dane z systemów ponad 2700 ofiar. Wiele organizacji musiało zapłacić okup, aby uniemożliwić im publikację poufnych danych.

Według szacunków Chainalysis grupa Clop zebrała ponad 100 milionów dolarów okupu, co stanowi prawie połowę całkowitej wartości przypadków ataków ransomware w okresie od czerwca do lipca 2023 r.

Następnie, we wrześniu, gigant branży kasyn i rozrywki Caesars zapłacił około 15 milionów dolarów, aby uniemożliwić hakerom upublicznienie danych klientów. Co ciekawe, atak na Caesars w sierpniu nie został zgłoszony.

Nie poprzestając na tym, MGM Resorts – duża grupa hoteli wypoczynkowych – musiała również wydać ponad 100 milionów dolarów, aby „dojść do siebie” po odmowie zapłacenia okupu. Odmowa zapłaty przez MGM spowodowała wyciek poufnych danych klientów do internetu, w tym nazwisk, numerów ubezpieczenia społecznego i danych paszportowych.

Zwiększone ryzyko

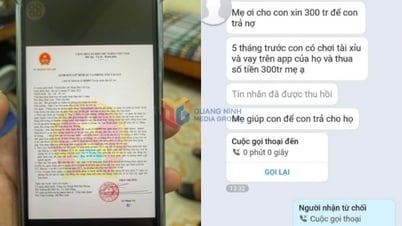

Dla wielu organizacji, takich jak Caesars, zapłacenie okupu jest łatwiejszą opcją niż radzenie sobie z kryzysem wizerunkowym. Jednak w miarę jak ofiary coraz częściej odmawiają zapłaty, cyberprzestępcy uciekają się do bardziej ekstremalnych taktyk.

Na przykład, w grudniu ubiegłego roku hakerzy zaatakowali szpital leczący pacjentów onkologicznych. Bardziej wyrafinowane podejście wykazało, że grupa hakerska Alphv (znana również jako BlackCat) wykorzystała przepisy rządu USA dotyczące ujawniania incydentów cybernetycznych, aby szantażować MeridianLink, oskarżając firmę o niepowiadomienie ich o „poważnym naruszeniu danych klientów i informacji operacyjnych”.

Zakazać czy nie zakazać płacenia okupu?

Coveware, firma specjalizująca się w obsłudze spraw cyberwymuszeń, oszacowała, że gdyby Stany Zjednoczone lub jakikolwiek inny kraj wprowadził zakaz płacenia okupów, firmy niemal na pewno przestałyby zgłaszać incydenty władzom i odwróciłyby proces współpracy między organizacjami ofiar a organami ścigania. Co więcej, zakaz ten ułatwiłby rynek nielegalnych płatności okupu.

Tymczasem niektórzy eksperci z branży uważają, że zakazanie firmom płacenia hakerom byłoby rozwiązaniem długoterminowym, nawet jeśli w krótkiej perspektywie mogłoby doprowadzić do zwiększenia liczby ataków złośliwego oprogramowania.

Allan Liska, analityk ds. zagrożeń w Recorded Future, powiedział, że dopóki płacenie okupu pozostanie legalne, praktyka ta będzie kontynuowana. „Kiedyś byłem przeciwny zakazowi płacenia okupu, ale sytuacja się zmienia” – powiedział Liska. „Wymuszenia rosną, nie tylko pod względem liczby ataków, ale także ich charakteru i gangów, które za nimi stoją”.

(Według TechCrunch)

Źródło

![[Zdjęcie] Premier Pham Minh Chinh przewodniczy drugiemu spotkaniu Komitetu Sterującego ds. rozwoju gospodarki prywatnej.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/01/1762006716873_dsc-9145-jpg.webp)

Komentarz (0)