Miljard dollar i affärssektorn

Offentligt redovisade lösensummor nästan fördubblades under 2023 och översteg 1 miljard dollar, vilket gjorde förra året till ett rekordår för internetutpressning, enligt data från analysföretaget Chainalysis.

Det faktiska antalet är säkerligen mycket högre, eftersom inte alla offer offentliggör sina fall. Den sällsynta ljuspunkten är dock att lösensumman har minskat allt eftersom året har gått. Detta är ett resultat av ansträngningar att förbättra cyberförsvarskapaciteten, samt ökad medvetenhet bland offer om att hackare håller sina löften att radera eller återlämna stulen data.

Spela in lösensumma

Medan fler och fler offer för ransomware vägrar att betala lösensummor, har cyberkriminella gäng kompenserat för minskningen genom att öka antalet offer de riktar in sig på.

Ta MOVEit-hacket, där Clop-ransomwaregruppen utnyttjade en rad tidigare okända sårbarheter i den allmänt använda programvaran MOVEit Transfer för att stjäla data från systemen för mer än 2 700 offer. Många organisationer var tvungna att betala lösensummor för att hindra dem från att publicera känsliga uppgifter.

Chainalysis uppskattar att Clop-gruppen har samlat in mer än 100 miljoner dollar i lösensumma, vilket motsvarar nästan hälften av det totala värdet av ransomware-fall under perioden juni och juli 2023.

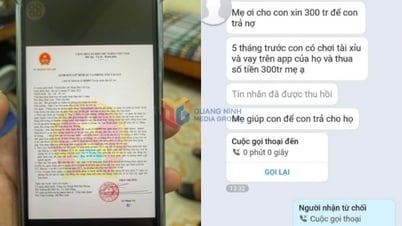

Sedan, i september, betalade kasino- och underhållningsjätten Caesars cirka 15 miljoner dollar för att hindra hackare från att offentliggöra kunddata. Det är värt att notera att attacken mot Caesars i augusti inte rapporterades.

MGM Resorts – en stor hotellgrupp i resorts – var inte bara tvungna att betala mer än 100 miljoner USD för att "återhämta sig" efter att ha vägrat betala lösensumman. MGM:s vägran att betala orsakade att känsliga kunduppgifter läckte ut online, inklusive namn, personnummer och passuppgifter.

Ökad risk

För många organisationer som Caesars är det enklare att betala lösensummor än att hantera en PR-kris. Men i takt med att offren i allt högre grad vägrar att betala, tar cyberkriminella gäng till mer extrema taktiker.

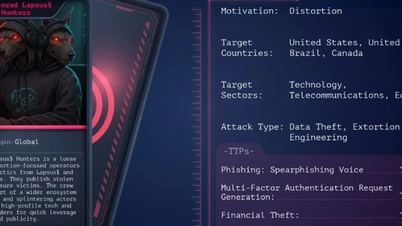

Till exempel, i december förra året riktade hackare in sig på ett sjukhus som behandlade cancerpatienter. Eller mer sofistikerat, hackergruppen Alphv (även känd som BlackCat) använde den amerikanska regeringens regler för information om cyberincidenter för att utpressa MeridianLink och anklagade företaget för att inte ha meddelat dem om ett "allvarligt intrång i kunddata och operativ information".

Att förbjuda eller inte förbjuda att betala lösensumma?

Coveware, ett företag som specialiserar sig på att hantera fall av cyberutpressning, bedömde att om USA eller något annat land utfärdade ett förbud mot att betala lösensummor, skulle företagen nästan säkert sluta rapportera incidenter till myndigheterna och vända processen för samarbete mellan offerorganisationer och brottsbekämpande myndigheter. Inte bara det, förbudspolicyn skulle underlätta marknaden för olagliga lösensummor.

Samtidigt tror vissa branschexperter att det skulle vara en långsiktig lösning att förbjuda företag att betala hackare, även om det skulle kunna leda till en ökning av skadlig kodattacker på kort sikt.

Allan Liska, hotanalytiker på Recorded Future, sa att så länge lösensummor är lagliga kommer praxisen att fortsätta. ”Jag brukade vara emot idén att förbjuda lösensummor, men saker och ting förändras”, sa Liska. ”Utpressning ökar, inte bara när det gäller antalet attacker, utan också attackernas natur och gängen bakom dem.”

(Enligt TechCrunch)

[annons_2]

Källa

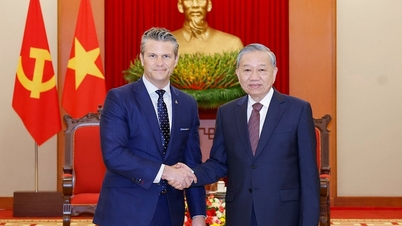

![[Foto] President Luong Cuong tar emot USA:s krigsminister Pete Hegseth](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/02/1762089839868_ndo_br_1-jpg.webp)

![[Foto] Lam Dong: Bilder på skador efter en misstänkt sjöexplosion i Tuy Phong](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/02/1762078736805_8e7f5424f473782d2162-5118-jpg.webp)

Kommentar (0)