Globální výzkumný a analytický tým společnosti Kaspersky (GReAT) právě oznámil nejnovější aktivitu hackerské skupiny BlueNoroff, která se zabývá APT útoky – odnoží nechvalně známé kyberzločinecké skupiny Lazarus – prostřednictvím dvou sofistikovaných cílených útočných kampaní GhostCall a GhostHire.

Tyto kampaně byly zaměřeny na organizace Web3 a kryptoměny v Indii, Turecku, Austrálii a řadě zemí v Evropě a Asii a probíhají nejméně od dubna 2025.

Předpokládá se, že kampaně GhostCall a GhostHire používaly nové techniky narušení a na míru navržený malware k cílení na systémy vývojářů a útokům na blockchainové organizace a podniky za účelem finančního zisku.

Tyto útoky byly primárně zaměřeny na operační systémy macOS a Windows a byly koordinovány prostřednictvím jednotné infrastruktury velení a řízení.

Kampaň GhostCall cílila na zařízení s operačním systémem macOS. Útočníci oslovovali oběti prostřednictvím Telegramu, vydávali se za investory rizikového kapitálu a dokonce využívali napadené účty skutečných podnikatelů a zakladatelů startupů k nabízení investičních nebo partnerských příležitostí.

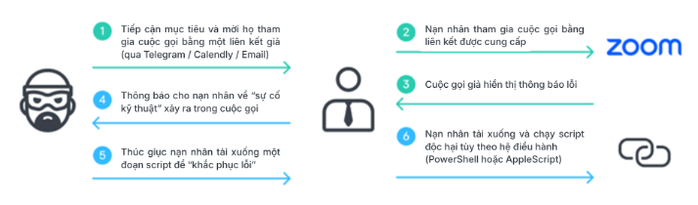

Útočná metoda kampaně GhostCall

Oběti byly poté pozvány k účasti na „investiční schůzce“ na podvodných webových stránkách, které napodobovaly rozhraní Zoomu nebo Microsoft Teams.

Během této falešné schůzky bude oběť požádána o aktualizaci aplikace, která opraví problém se zvukem. Jakmile oběť vyhoví, zařízení stáhne škodlivý kód a nasadí spyware.

V kampani GhostHire se tato sofistikovaná skupina útočící s využitím pokročilých perzistentních hrozeb (APT) zaměřila na vývojáře blockchainu tím, že se vydávala za náboráře. Oběti byly podvedeny ke stažení a spuštění repozitáře GitHub obsahujícího škodlivý kód, maskovaného jako test dovedností.

Metody použité v kybernetické kampani GhostHire.

Když oběť otevře a spustí tento obsah, malware se automaticky nainstaluje do počítače a přizpůsobí se tak, aby vyhovoval operačnímu systému oběti.

Společnost Kaspersky doporučuje opatrnost při výběru atraktivních nabídek nebo investičních návrhů. Vždy ověřte totožnost všech nových kontaktů, zejména pokud vás kontaktují prostřednictvím Telegramu, LinkedInu nebo jiných platforem sociálních médií.

Upozorňujeme, že pro výměnu citlivých informací byste měli používat pouze ověřené a zabezpečené interní komunikační kanály, vždy zvažte možnost, že byl účet přítele napaden, a vyhněte se spouštění neověřených skriptů nebo příkazů jen za účelem „opravy chyb“...

Zdroj: https://nld.com.vn/chieu-lua-dau-tu-tinh-vi-den-muc-ai-cung-co-the-sap-bay-196251209162029124.htm

![[Foto] Generální tajemník a prezident To Lam se setkal s delegáty Národního shromáždění z etnických menšin.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/20/1776696701056_a1-bnd-8331-3342-jpg.webp)

Komentář (0)