تیم تحقیق و تحلیل جهانی کسپرسکی (GReAT) به تازگی از آخرین فعالیت گروه هکری APT به نام BlueNoroff - شاخهای از گروه بدنام جرایم سایبری Lazarus - از طریق دو کمپین حمله هدفمند پیچیده به نامهای GhostCall و GhostHire خبر داده است.

این کمپینها سازمانهای Web3 و ارزهای دیجیتال را در هند، ترکیه، استرالیا و کشورهای متعددی در اروپا و آسیا هدف قرار دادهاند و حداقل از آوریل ۲۰۲۵ ادامه داشتهاند.

اعتقاد بر این است که کمپینهای GhostCall و GhostHire از تکنیکهای نفوذ جدید و بدافزارهای سفارشی برای هدف قرار دادن سیستمهای توسعهدهندگان و حمله به سازمانها و کسبوکارهای بلاکچین برای کسب سود مالی استفاده کردهاند.

این حملات در درجه اول سیستم عاملهای macOS و ویندوز را هدف قرار داده و از طریق یک زیرساخت فرماندهی و کنترل یکپارچه هماهنگ میشدند.

کمپین GhostCall دستگاههایی را که از macOS استفاده میکردند، هدف قرار داد. مهاجمان از طریق تلگرام به قربانیان نزدیک میشدند، خود را به عنوان سرمایهگذاران خطرپذیر جا میزدند و حتی از حسابهای کاربری هک شده کارآفرینان واقعی و بنیانگذاران استارتاپها برای پیشنهاد فرصتهای سرمایهگذاری یا مشارکت استفاده میکردند.

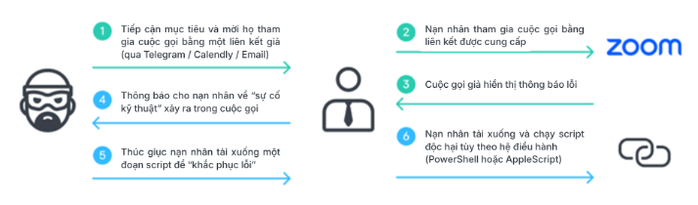

روش حملهی کمپین GhostCall

سپس از قربانیان دعوت میشد تا در یک «جلسه سرمایهگذاری» در وبسایتهای جعلی که رابط کاربری زوم یا مایکروسافت تیمز را تقلید میکردند، شرکت کنند.

در این جلسه جعلی، از قربانی خواسته میشود که برنامه را برای رفع مشکل صدا بهروزرسانی کند. پس از انجام این کار، دستگاه کد مخرب را دانلود کرده و جاسوسافزار را مستقر میکند.

در کمپین GhostHire، این گروه حمله پیشرفته و مداوم (APT) با جعل هویت استخدامکنندگان، توسعهدهندگان بلاکچین را هدف قرار داد. قربانیان فریب داده میشدند تا یک مخزن GitHub حاوی کد مخرب را دانلود و اجرا کنند، که به عنوان یک آزمون مهارت پنهان شده بود.

روشهای مورد استفاده در کمپین حمله سایبری GhostHire.

وقتی قربانی آن محتوا را باز و اجرا میکند، بدافزار بهطور خودکار خود را روی دستگاه نصب میکند و متناسب با سیستم عامل قربانی تنظیم میشود.

کسپرسکی توصیه میکند در مورد پیشنهادهای جذاب یا طرحهای سرمایهگذاری احتیاط کنید. همیشه هویت هر مخاطب جدیدی را تأیید کنید، به خصوص اگر از طریق تلگرام، لینکدین یا سایر پلتفرمهای رسانههای اجتماعی با شما تماس میگیرند.

توجه داشته باشید که فقط باید از کانالهای ارتباطی داخلی معتبر و امن برای تبادلات حاوی اطلاعات حساس استفاده کنید، همیشه این احتمال را در نظر بگیرید که حساب کاربری یکی از دوستانتان به خطر افتاده است و از اجرای اسکریپتها یا دستورات تأیید نشده صرفاً برای «رفع خطاها» خودداری کنید...

منبع: https://nld.com.vn/chieu-lua-dau-tu-tinh-vi-den-muc-ai-cung-co-the-sap-bay-196251209162029124.htm

نظر (0)