ផ្នែកទី 1: យុទ្ធនាការឆបោកកម្មករ Cloudflare

ក្រុមអ្នកស្រាវជ្រាវសន្តិសុខតាមអ៊ីនធឺណិតបានព្រមានអំពីយុទ្ធនាការបន្លំបន្លំជាច្រើនដែលកេងប្រវ័ញ្ចកម្មករ Cloudflare ដើម្បីប្រមូលព័ត៌មានសម្ងាត់ចូលរបស់អ្នកប្រើប្រាស់។ គេហទំព័របន្លំបន្លំទាំងនេះកំណត់គោលដៅអ្នកប្រើប្រាស់សេវាកម្មដូចជា Microsoft, Gmail, Yahoo! និង cPanel Webmail។

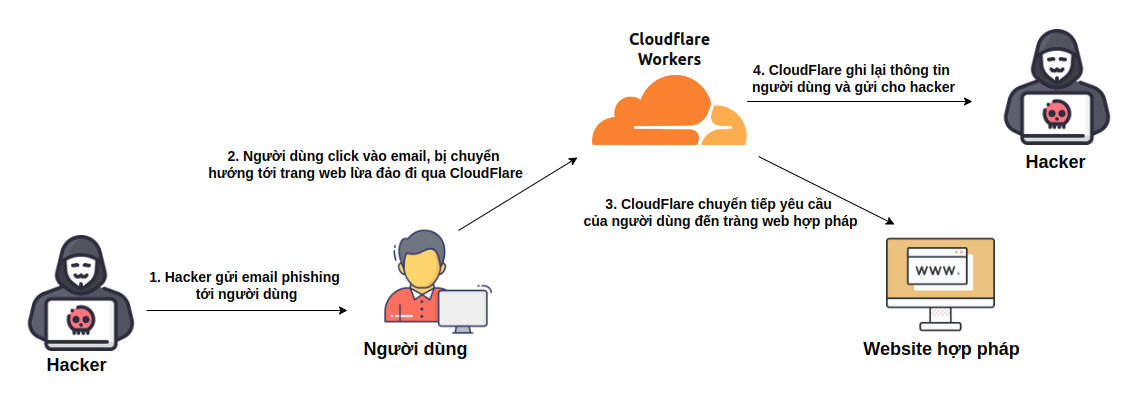

នៅទីនេះ អ្នកវាយប្រហារបានប្រើបច្ចេកទេសមួយហៅថា " សត្រូវនៅក ណ្តាល" (AitM)។ ដើម្បីអនុវត្តការវាយប្រហារ អ្នកវាយប្រហារបានប្រើ Cloudflare Workers ជាម៉ាស៊ីនមេអន្តរការីក្លែងក្លាយ។ នៅពេលដែលអ្នកប្រើប្រាស់ចូលប្រើទំព័រចូលស្របច្បាប់ Cloudflare Workers បានស្ទាក់ចាប់ និងបញ្ជូនបន្តទិន្នន័យរវាងអ្នកប្រើប្រាស់ និងទំព័រចូលពិតប្រាកដ។

ជាទូទៅ ការវាយប្រហារប្រភេទនេះនឹងកើតឡើងតាមរយៈជំហានទាំងបួនដូចខាងក្រោម៖

- ជំហានទី 1: ពួក Hacker ផ្ញើអ៊ីមែលបន្លំ (phishing email) ទៅអ្នកប្រើប្រាស់។

អ្នកវាយប្រហារផ្ញើអ៊ីមែលបន្លំដែលមានតំណភ្ជាប់ទៅកាន់គេហទំព័រក្លែងក្លាយ។ អ៊ីមែលទាំងនេះអាចត្រូវបានក្លែងបន្លំពីប្រភពដែលគួរឱ្យទុកចិត្ត និងមានសារដែលបញ្ចុះបញ្ចូលអ្នកប្រើប្រាស់ឱ្យចុចលើតំណភ្ជាប់។

- ជំហានទី 2: អ្នកប្រើប្រាស់ចុចលើអ៊ីមែល ហើយត្រូវបានបញ្ជូនបន្តទៅកាន់គេហទំព័របន្លំដែលឆ្លងកាត់ Cloudflare។

អ្នកប្រើប្រាស់ទទួលបានអ៊ីមែល ហើយចុចលើតំណភ្ជាប់នៅក្នុងនោះ ដែលនាំពួកគេទៅកាន់គេហទំព័រក្លែងក្លាយ។ គេហទំព័រនេះត្រូវបានបង្ហោះនៅលើ Cloudflare Workers ដូច្នេះសំណើរបស់អ្នកប្រើប្រាស់ឆ្លងកាត់ Cloudflare Workers។

- ជំហានទី 3: Cloudflare បញ្ជូនបន្តសំណើរបស់អ្នកប្រើប្រាស់ទៅកាន់គេហទំព័រស្របច្បាប់។

នៅពេលដែលអ្នកប្រើប្រាស់បញ្ចូលព័ត៌មានចូលនៅលើគេហទំព័រក្លែងក្លាយ ក្រុមការងារ Cloudflare កត់ត្រាព័ត៌មាននេះ (រួមទាំងឈ្មោះអ្នកប្រើប្រាស់ ពាក្យសម្ងាត់ និងលេខកូដផ្ទៀងផ្ទាត់ពីរកត្តា ប្រសិនបើអាចអនុវត្តបាន)។ បន្ទាប់មក ក្រុមការងារ Cloudflare បញ្ជូនសំណើនេះទៅកាន់គេហទំព័រស្របច្បាប់។ អ្នកប្រើប្រាស់នៅតែអាចចូលទៅក្នុងគេហទំព័រស្របច្បាប់ដោយមិនចាំបាច់កត់សម្គាល់ពីភាពខុសគ្នាណាមួយឡើយ។

- ជំហានទី 4: Cloudflare កត់ត្រាព័ត៌មានអ្នកប្រើប្រាស់ ហើយផ្ញើវាទៅអ្នកលួចចូលប្រព័ន្ធ។

បុគ្គលិក Cloudflare កត់ត្រាព័ត៌មានចូលរបស់អ្នកប្រើប្រាស់ ហើយផ្ញើវាទៅអ្នកវាយប្រហារ។ បន្ទាប់មក អ្នកវាយប្រហារអាចប្រើប្រាស់ព័ត៌មាននេះដើម្បីចូលប្រើគណនីរបស់អ្នកប្រើប្រាស់ និងអនុវត្តសកម្មភាពព្យាបាទ។

ផ្នែកទី 2: បច្ចេកទេសរត់ពន្ធ HTML និងយុទ្ធសាស្ត្រប្រមូលព័ត៌មានចូល

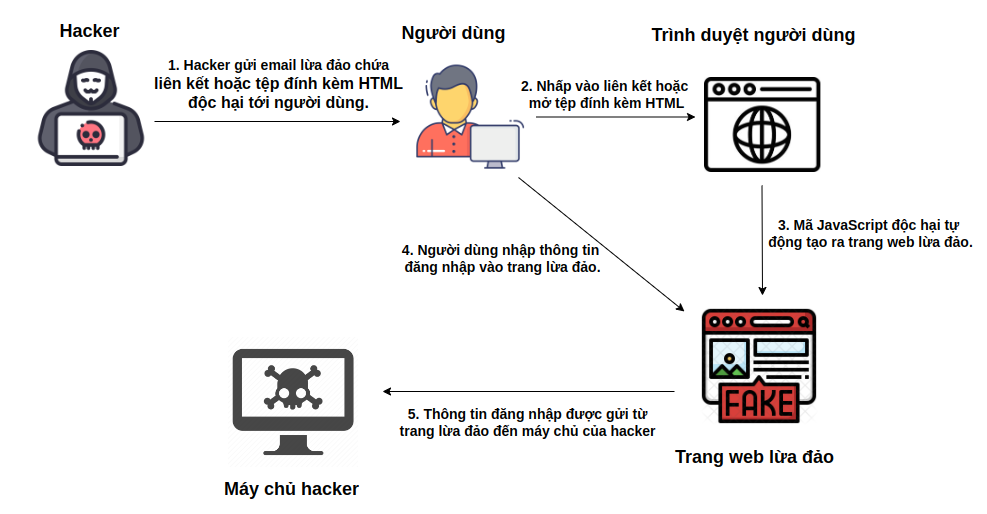

ការលួចបន្លំ HTML គឺជាវិធីសាស្ត្រវាយប្រហារដ៏ស្មុគស្មាញមួយដែលប្រើដោយអ្នកវាយប្រហារ ដើម្បីបង្កើតទំព័របន្លំដោយផ្ទាល់នៅក្នុងកម្មវិធីរុករករបស់អ្នកប្រើប្រាស់។

ជាទូទៅ ការវាយប្រហារដោយការលួចចូលប្រព័ន្ធ HTML លាតត្រដាងជាជំហានសំខាន់ៗចំនួនប្រាំដូចខាងក្រោម៖

- ជំហានទី 1: អ្នកវាយប្រហារផ្ញើអ៊ីមែលបន្លំ។

អ្នកវាយប្រហារបង្កើតអ៊ីមែលបន្លំ (phishing email) ដោយក្លែងបន្លំជាប្រភពដែលគួរឱ្យទុកចិត្ត ដូចជាអង្គការ ឬសេវាកម្មដែលជនរងគ្រោះប្រើប្រាស់ជាញឹកញាប់។ អ៊ីមែលនេះមានតំណភ្ជាប់ ឬឯកសារភ្ជាប់ HTML ព្យាបាទ។ ខ្លឹមសារអ៊ីមែលជារឿយៗរួមបញ្ចូលសារបញ្ចុះបញ្ចូល ឬសារបន្ទាន់ដែលត្រូវបានរចនាឡើងដើម្បីទាក់ទាញជនរងគ្រោះឱ្យបើកតំណភ្ជាប់ ឬឯកសារភ្ជាប់ ដូចជាការជូនដំណឹងអំពីគណនីដែលត្រូវបានចាក់សោ ឬឯកសារសំខាន់ដែលត្រូវការការយកចិត្តទុកដាក់ជាបន្ទាន់។

- ជំហានទី 2: អ្នកប្រើប្រាស់ទទួលបានអ៊ីមែល ហើយបើកតំណភ្ជាប់/ឯកសារភ្ជាប់។

អ្នកប្រើប្រាស់ទទួលបានអ៊ីមែលបន្លំ ហើយដោយមិនដឹងខ្លួន ចុចលើតំណភ្ជាប់ ឬបើកឯកសារភ្ជាប់ HTML។ នៅពេលដែលពួកគេធ្វើដូច្នេះ កម្មវិធីរុករករបស់ពួកគេផ្ទុក និងប្រតិបត្តិកូដ JavaScript ដែលមាននៅក្នុងឯកសារ HTML ឬតំណភ្ជាប់។ កូដនេះត្រូវបានរចនាឡើងដើម្បីដំណើរការដោយផ្ទាល់នៅក្នុងកម្មវិធីរុករករបស់អ្នកប្រើប្រាស់ដោយមិនចាំបាច់ទាញយកកម្មវិធីបន្ថែមណាមួយឡើយ។

- ជំហានទី 3: កូដ JavaScript បង្កើតទំព័របន្លំដោយផ្ទាល់នៅក្នុងកម្មវិធីរុករករបស់អ្នកប្រើប្រាស់។

កូដ JavaScript ព្យាបាទបង្កើតទំព័របន្លំដោយស្វ័យប្រវត្តិ ហើយបង្ហាញវានៅក្នុងកម្មវិធីរុករករបស់អ្នកប្រើប្រាស់។ ទំព័របន្លំនេះច្រើនតែមើលទៅស្រដៀងគ្នាខ្លាំងណាស់ទៅនឹងទំព័រចូលស្របច្បាប់នៃសេវាកម្មអនឡាញដូចជា Microsoft, Gmail ឬសេវាកម្មផ្សេងទៀតដែលជនរងគ្រោះប្រើប្រាស់ជាប្រចាំ។ នេះរារាំងជនរងគ្រោះពីការដឹងថាពួកគេនៅលើទំព័រក្លែងក្លាយ។

- ជំហានទី 4: អ្នកប្រើប្រាស់បញ្ចូលព័ត៌មានចូលរបស់ពួកគេទៅក្នុងទំព័របន្លំ។

ដោយមិនសង្ស័យ អ្នកប្រើប្រាស់បញ្ចូលព័ត៌មានចូលរបស់ពួកគេទៅក្នុងគេហទំព័របន្លំ។ នេះរួមបញ្ចូលទាំងឈ្មោះអ្នកប្រើប្រាស់ ពាក្យសម្ងាត់ និងលេខកូដផ្ទៀងផ្ទាត់ពីរកត្តា (MFA) ប្រសិនបើមានការស្នើសុំ។ គេហទំព័របន្លំនេះត្រូវបានរចនាឡើងដើម្បីកត់ត្រាព័ត៌មានទាំងអស់នេះដោយសម្ងាត់។

- ជំហានទី 5: ព័ត៌មានចូលត្រូវបានផ្ញើទៅកាន់ម៉ាស៊ីនមេរបស់ពួក Hacker។

នៅពេលដែលអ្នកប្រើប្រាស់បញ្ចូលព័ត៌មានចូលរបស់ពួកគេនៅលើគេហទំព័របន្លំ (phishing site) កូដ JavaScript ដែលមានគំនិតអាក្រក់នឹងផ្ញើព័ត៌មាននេះទៅកាន់ម៉ាស៊ីនមេរបស់ពួក Hacker។ នេះអនុញ្ញាតឱ្យអ្នកវាយប្រហារប្រមូលព័ត៌មានសម្ងាត់ចូលរបស់ជនរងគ្រោះ រួមទាំងឈ្មោះអ្នកប្រើប្រាស់ ពាក្យសម្ងាត់ និងលេខកូដផ្ទៀងផ្ទាត់ពីរកត្តា។ ដោយប្រើព័ត៌មាននេះ អ្នកវាយប្រហារអាចទទួលបានការចូលប្រើដោយគ្មានការអនុញ្ញាតទៅកាន់គណនីរបស់ជនរងគ្រោះ។

ផ្នែកទី 3: អនុសាសន៍សម្រាប់អ្នកប្រើប្រាស់លើវិធានការបង្ការ

ដើម្បីការពារខ្លួនពីវិធីសាស្ត្រវាយប្រហារតាមអ៊ីនធឺណិតដែលកាន់តែមានភាពស្មុគស្មាញដូចដែលបានរៀបរាប់ខាងលើ អ្នកប្រើប្រាស់ត្រូវចាត់វិធានការបង្ការជាច្រើនដើម្បីកាត់បន្ថយហានិភ័យ។ ខាងក្រោមនេះគឺជាអនុសាសន៍សំខាន់ៗមួយចំនួន៖

- ការបង្កើនការយល់ដឹងអំពីសន្តិសុខតាមអ៊ីនធឺណិត

នៅក្នុងបរិយាកាសឌីជីថលសព្វថ្ងៃនេះ វិធីសាស្ត្រវាយប្រហារតាមអ៊ីនធឺណិតកំពុងវិវឌ្ឍឥតឈប់ឈរ និងកាន់តែមានភាពទំនើបឡើងៗ។ ដូច្នេះ ការធ្វើបច្ចុប្បន្នភាពចំណេះដឹងជាប្រចាំអំពីការគំរាមកំហែងសន្តិសុខតាមអ៊ីនធឺណិតចុងក្រោយបំផុតគឺមានសារៈសំខាន់ខ្លាំងណាស់។ អ្នកប្រើប្រាស់គួរតែតាមដានប្រភពព័ត៌មានដែលអាចទុកចិត្តបាន និងទាន់សម័យជាមុន ដើម្បីយល់ពីហានិភ័យ និងដឹងពីរបៀបទប់ស្កាត់ហានិភ័យទាំងនោះ។

- ការប្រើប្រាស់ការផ្ទៀងផ្ទាត់ពីរកត្តា (2FA):

ការផ្ទៀងផ្ទាត់ពីរកត្តាបន្ថែមស្រទាប់សុវត្ថិភាពបន្ថែម។ ទោះបីជាអ្នកវាយប្រហារទទួលបានព័ត៌មានសម្ងាត់ចូលរបស់អ្នកក៏ដោយ ពួកគេនៅតែត្រូវការលេខកូដផ្ទៀងផ្ទាត់ទីពីរដើម្បីចូលប្រើគណនីរបស់អ្នក។

- តែងតែពិនិត្យ និងផ្ទៀងផ្ទាត់មុនពេលធ្វើសកម្មភាព។

សូមពិនិត្យមើលឯកសារភ្ជាប់ និងតំណភ្ជាប់ទាំងអស់ដោយប្រុងប្រយ័ត្ន មុនពេលចុច។

សូមគិតឲ្យបានច្បាស់លាស់មុននឹងចុចកណ្ដុរ!!!

- ប្រើកម្មវិធីកំចាត់មេរោគ។

កម្មវិធីកំចាត់មេរោគមានសមត្ថភាពស្កេន និងរកឃើញមេរោគប្រភេទផ្សេងៗដូចជា មេរោគ ត្រូជែន រ៉េនសូហ្វវែរ ស្ប៉ាយវែរ និងការគំរាមកំហែងផ្សេងៗទៀត។ នៅពេលរកឃើញ វានឹងលុប ឬញែកមេរោគនោះចេញ ដើម្បីការពារប្រព័ន្ធរបស់អ្នក។

នៅក្នុងយុគសម័យឌីជីថលសព្វថ្ងៃនេះ វិធីសាស្ត្រវាយប្រហារតាមអ៊ីនធឺណិតកំពុងតែមានភាពស្មុគស្មាញ និងពិបាករកឃើញ។ ការយល់ដឹង និងការទប់ស្កាត់យុទ្ធនាការបន្លំដោយប្រើ Cloudflare Workers និងការលួចបន្លំ HTML គឺមានសារៈសំខាន់ណាស់។ ដើម្បីការពារខ្លួន អ្នកប្រើប្រាស់ត្រូវធ្វើបច្ចុប្បន្នភាពចំណេះដឹងរបស់ពួកគេអំពីសន្តិសុខតាមអ៊ីនធឺណិតជាប្រចាំ ប្រើប្រាស់កម្មវិធីគ្រប់គ្រងពាក្យសម្ងាត់ ដំឡើងកម្មវិធីកំចាត់មេរោគ និងអនុវត្តការផ្ទៀងផ្ទាត់ពីរកត្តា។ វិធានការទាំងនេះមិនត្រឹមតែជួយការពារព័ត៌មានផ្ទាល់ខ្លួនប៉ុណ្ណោះទេ ថែមទាំងរួមចំណែកដល់ការបង្កើនសន្តិសុខតាមអ៊ីនធឺណិតសម្រាប់សហគមន៍ទាំងមូលផងដែរ។

— ចងក្រងដោយគណៈកម្មាធិការសន្តិសុខ និងសណ្តាប់ធ្នាប់ —

[ការផ្សាយពាណិជ្ជកម្ម_២]

ប្រភព៖ https://www.misa.vn/147167/giai-ma-cac-chien-thuat-tan-cong-phishing-hien-dai-tu-cloudflare-workers-den-html-smuggling/

![[រូបថត] លោក តូ ឡាំ អគ្គលេខាធិការ និងជាប្រធាន ដឹកនាំកិច្ចប្រជុំជាមួយគណៈកម្មាធិការរៀបចំកណ្តាល។](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/03/1780482764658_a1-bnd-4741-3342-jpg.webp)

![[រូបថត] សម័យប្រជុំលើកទីមួយនៃសមាជលើកទី១៤ នៃសហជីពពាណិជ្ជកម្មវៀតណាម](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/03/1780465947883_ndo_br_img-3852-jpg.webp)

![[រូបថត] លេខាធិការគណៈកម្មាធិការបក្សរដ្ឋសភា និងជាប្រធានរដ្ឋសភា ដឹកនាំកិច្ចប្រជុំគណៈកម្មាធិការអចិន្ត្រៃយ៍ និងគណៈកម្មាធិការប្រតិបត្តិនៃគណៈកម្មាធិការបក្សរដ្ឋសភា។](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/03/1780480353201_ndo_br_bnd-2585-jpg.webp)

![[វីដេអូ] ថ្ងៃលិចនៅបឹងឡាបអាន – ជាកន្លែងដែលព្រះអាទិត្យលិចលើសំណាញ់នេសាទ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/05/31/1780192137701_beach-landscape-sea-water-nature-grass-745871-pxhere-com.jpeg)

Kommentar (0)