보안 전문가들은 수천 개의 텔레그램 봇을 통해 안드로이드 기기에 악성코드를 감염시켜 전 세계 안드로이드 기기에서 OTP 코드를 탈취하는 악성 캠페인을 발견했습니다.

보안 회사 짐페리움의 연구원들은 이 악성 캠페인을 발견하고 2022년 2월부터 모니터링해 왔습니다. 그들은 이 캠페인과 관련된 최소 10만 7천 개의 서로 다른 악성코드 샘플을 발견했다고 보고했습니다.

해당 악성 소프트웨어는 전 세계 600개 이상의 브랜드(일부 브랜드는 수억 명의 사용자를 보유)의 일회용 비밀번호(OTP)가 포함된 메시지를 추적했습니다. 해커들의 동기는 금전적 이득이었습니다.

|

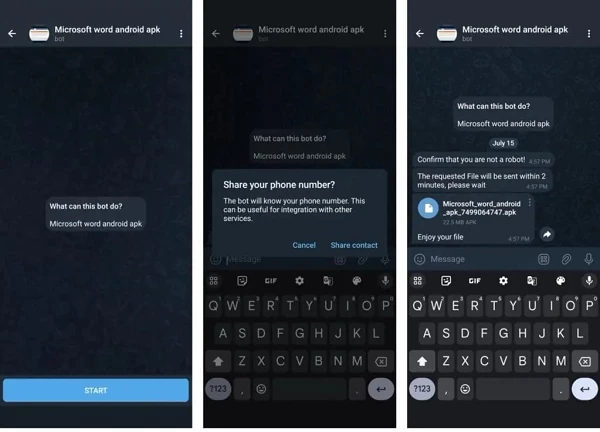

| 텔레그램 봇이 APK 파일을 보내기 위해 사용자에게 전화번호를 제공하도록 요구하고 있습니다. |

Zimperium에 따르면 SMS 스틸러 악성코드는 악성 광고나 텔레그램 봇을 통해 유포되며, 피해자와 자동으로 소통합니다. 해커는 공격을 실행하는 데 두 가지 시나리오를 사용합니다.

구체적으로, 첫 번째 사례에서는 피해자가 가짜 구글 플레이 페이지에 접속하도록 속습니다. 두 번째 사례에서는 텔레그램 봇이 사용자에게 불법 복제 안드로이드 앱을 제공한다고 약속하지만, APK 파일을 받으려면 먼저 전화번호를 입력해야 합니다. 이 봇은 해당 전화번호를 사용하여 새로운 APK 파일을 생성하고, 이를 통해 해커가 향후 피해자를 추적하거나 공격할 수 있도록 합니다.

짐페리움(Zimperium)은 해당 악성 캠페인이 13개의 명령 및 제어(C&C) 서버에서 관리되는 2,600개의 텔레그램 봇을 이용해 다양한 안드로이드 APK를 홍보했다고 보고했습니다. 피해자는 113개국에 걸쳐 있었지만, 대다수는 인도와 러시아 출신이었습니다. 미국, 브라질, 멕시코에서도 상당수의 피해자가 발생했습니다. 이러한 수치는 해당 캠페인의 배후에 대규모의 고도로 정교한 작전이 존재했음을 보여주는 우려스러운 상황을 시사합니다.

전문가들은 캡처한 SMS 메시지를 'fastsms.su' 웹사이트의 API 엔드포인트로 전송하는 악성 소프트웨어를 발견했습니다. 이 웹사이트는 해외 가상 전화번호를 판매하며, 이를 통해 온라인 플랫폼 및 서비스에서 익명성과 인증 기능을 이용할 수 있습니다. 감염된 기기들은 피해자들이 모르는 사이에 악용되었을 가능성이 매우 높습니다.

또한, SMS 접근 권한을 허용하면 피해자는 악성 소프트웨어가 SMS 메시지를 읽고 계정 등록 및 2단계 인증에 사용되는 OTP 코드와 같은 민감한 정보를 훔칠 수 있게 됩니다. 결과적으로 피해자는 통신 요금이 폭등하거나 기기 및 전화번호 추적으로 인해 자신도 모르게 불법 활동에 연루될 수 있습니다.

악의적인 공격의 피해자가 되지 않으려면 안드로이드 사용자는 Google Play 스토어 외부에서 APK 파일을 다운로드하지 말고, 관련 없는 애플리케이션에 접근 권한을 부여하지 말고, 기기에서 Play Protect가 활성화되어 있는지 확인해야 합니다.

[광고_2]

출처: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

![[인포그래픽] 베트남 경제 상황 보고서, 2026년 1분기: 강력한 성장세](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/04/04/1775298512042_tang-truong-kinh-te-viet-nam.jpeg)

![[사진] 롱탄 공항과 연결되는 10차선 도로의 근접 사진](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/04/04/1775291871988_ndo_br_1-resize-5690-jpg.webp)

댓글 (0)