ทีมวิจัยและวิเคราะห์ระดับโลก (GReAT) ของ Kaspersky เพิ่งประกาศกิจกรรมล่าสุดของกลุ่มแฮ็กเกอร์ APT ชื่อ BlueNoroff ซึ่งเป็น สาขาหนึ่งของกลุ่มอาชญากรรมไซเบอร์ Lazarus ที่มีชื่อเสียงฉาวโฉ่ โดยได้ดำเนินการโจมตีแบบกำหนดเป้าหมายที่ซับซ้อนสองแคมเปญ ได้แก่ GhostCall และ GhostHire

แคมเปญเหล่านี้มุ่งเป้าไปที่องค์กร Web3 และสกุลเงินดิจิทัลในอินเดีย ตุรกี ออสเตรเลีย และอีกหลายประเทศในยุโรปและเอเชีย และดำเนินมาอย่างต่อเนื่องอย่างน้อยตั้งแต่เดือนเมษายน 2025

เชื่อกันว่าแคมเปญ GhostCall และ GhostHire ใช้เทคนิคการบุกรุกแบบใหม่และมัลแวร์ที่ออกแบบมาเป็นพิเศษเพื่อโจมตีระบบของนักพัฒนา และโจมตีองค์กรและธุรกิจบล็อกเชนเพื่อผลประโยชน์ทางการเงิน

การโจมตีเหล่านี้มุ่งเป้าไปที่ระบบปฏิบัติการ macOS และ Windows เป็นหลัก และดำเนินการผ่านโครงสร้างพื้นฐานการควบคุมและสั่งการแบบรวมศูนย์

แคมเปญ GhostCall มุ่งเป้าไปที่อุปกรณ์ที่ใช้ระบบปฏิบัติการ macOS ผู้โจมตีติดต่อเหยื่อผ่านทาง Telegram โดยแอบอ้างเป็นนักลงทุนร่วมทุน และบางรายยังใช้บัญชีที่ถูกแฮ็กของเจ้าของธุรกิจและผู้ก่อตั้งสตาร์ทอัพตัวจริงเพื่อเสนอโอกาสในการลงทุนหรือเป็นพันธมิตรอีกด้วย

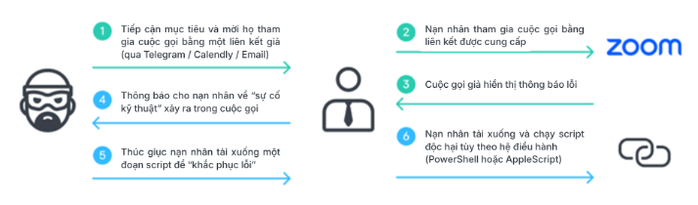

วิธีการโจมตีของแคมเปญ GhostCall

จากนั้นเหยื่อจะถูกเชิญให้เข้าร่วม "การประชุมด้านการลงทุน" บนเว็บไซต์ปลอมที่เลียนแบบอินเทอร์เฟซของ Zoom หรือ Microsoft Teams

ในการประชุมปลอมนี้ เหยื่อจะถูกขอให้อัปเดตแอปเพื่อแก้ไขปัญหาด้านเสียง เมื่อเหยื่อทำตามแล้ว อุปกรณ์จะดาวน์โหลดโค้ดที่เป็นอันตรายและติดตั้งสปายแวร์

ในแคมเปญ GhostHire กลุ่มโจมตีแบบ APT ขั้นสูงนี้ได้กำหนดเป้าหมายไปที่นักพัฒนาบล็อกเชนโดยปลอมตัวเป็นผู้สรรหาบุคลากร เหยื่อถูกหลอกให้ดาวน์โหลดและเรียกใช้ที่เก็บโค้ดที่เป็นอันตรายบน GitHub ซึ่งปลอมแปลงเป็นแบบทดสอบทักษะ

วิธีการที่ใช้ในแคมเปญโจมตีทางไซเบอร์ GhostHire

เมื่อเหยื่อเปิดและเรียกใช้เนื้อหานั้น มัลแวร์จะติดตั้งตัวเองลงในเครื่องโดยอัตโนมัติ โดยปรับแต่งให้เหมาะสมกับระบบปฏิบัติการของเหยื่อ

Kaspersky แนะนำให้ระมัดระวังข้อเสนอหรือแผนการลงทุนที่ดูน่าสนใจ ตรวจสอบตัวตนของผู้ติดต่อใหม่ทุกครั้ง โดยเฉพาะอย่างยิ่งหากพวกเขาติดต่อคุณผ่าน Telegram, LinkedIn หรือแพลตฟอร์มโซเชียลมีเดียอื่นๆ

โปรดทราบว่าคุณควรใช้ช่องทางการสื่อสารภายในที่ได้รับการตรวจสอบและปลอดภัยสำหรับการแลกเปลี่ยนข้อมูลที่ละเอียดอ่อนเท่านั้น ควรคำนึงถึงความเป็นไปได้ที่บัญชีของเพื่อนอาจถูกแฮ็ก และหลีกเลี่ยงการเรียกใช้สคริปต์หรือคำสั่งที่ไม่ได้รับการตรวจสอบเพียงเพื่อ "แก้ไขข้อผิดพลาด"...

ที่มา: https://nld.com.vn/chieu-lua-dau-tu-tinh-vi-den-muc-ai-cung-co-the-sap-bay-196251209162029124.htm

![[ภาพ] เลขาธิการและประธานพรรค โต ลัม พบปะกับผู้แทนสภาแห่งชาติจากกลุ่มชาติพันธุ์ต่างๆ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/20/1776696701056_a1-bnd-8331-3342-jpg.webp)

![[ภาพ] สภาแห่งชาติกำลังหารือเกี่ยวกับการดำเนินงานตามแผนพัฒนาเศรษฐกิจและสังคม](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/20/1776696707422_ndo_br_img-20260420-185419-jpg.webp)

การแสดงความคิดเห็น (0)