Kaspersky کی عالمی تحقیق اور تجزیہ ٹیم (GReAT) نے ابھی ابھی APT ہیکر گروپ BlueNoroff کی تازہ ترین سرگرمی کا اعلان کیا ہے - بدنام زمانہ Lazarus سائبر کرائم گروپ کی ایک شاخ، GhostCall اور GhostHire۔

ان مہمات نے ہندوستان، ترکی، آسٹریلیا، اور یورپ اور ایشیا کے کئی ممالک میں ویب 3 اور کرپٹو کرنسی تنظیموں کو نشانہ بنایا، اور کم از کم اپریل 2025 سے جاری ہے۔

GhostCall اور GhostHire مہمات کے بارے میں کہا جاتا ہے کہ وہ دخل اندازی کی نئی تکنیکوں اور اپنی مرضی کے مطابق ڈیزائن کردہ میلویئر کا استعمال کرتے ہیں، جس کا مقصد ڈیولپر سسٹم میں دراندازی کرنا اور مالی فائدے کے لیے بلاک چین تنظیموں اور کاروباروں پر حملہ کرنا ہے۔

ان حملوں میں بنیادی طور پر macOS اور Windows آپریٹنگ سسٹمز کو نشانہ بنایا گیا تھا اور انہیں ایک متحد کمانڈ اینڈ کنٹرول انفراسٹرکچر کے ذریعے مربوط کیا گیا تھا۔

گھوسٹ کال مہم میکوس ڈیوائسز پر مرکوز ہے۔ حملہ آور ٹیلیگرام کے ذریعے متاثرین سے رابطہ کرتے ہیں، وینچر کیپیٹلسٹ کی نقالی کرتے ہیں، اور یہاں تک کہ حقیقی کاروباریوں اور سٹارٹ اپ کے بانیوں کے سمجھوتہ شدہ اکاؤنٹس کو سرمایہ کاری یا شراکت کے مواقع کی تجویز کے لیے استعمال کرتے ہیں۔

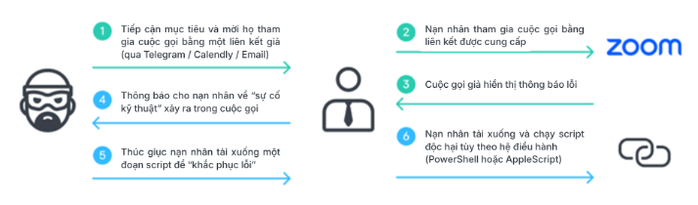

گھوسٹ کال مہم کے حملے کا طریقہ کار

اس کے بعد متاثرین کو گھوٹالے کے صفحات پر ایک "سرمایہ کاری میٹنگ" میں مدعو کیا جاتا ہے جو زوم یا مائیکروسافٹ ٹیمز کے انٹرفیس کی نقل کرتے ہیں۔

اس جعلی میٹنگ کے دوران، متاثرہ شخص سے آڈیو کے مسئلے کو حل کرنے کے لیے ایپ کو اپ ڈیٹ کرنے کو کہا جائے گا۔ ایک بار ہو جانے کے بعد، آلہ بدنیتی پر مبنی کوڈ کا ایک ٹکڑا ڈاؤن لوڈ کر دے گا اور اسپائی ویئر کو آلہ پر تعینات کر دے گا۔

گوسٹ ہائر مہم میں، اس ایڈوانسڈ پرسسٹنٹ تھریٹ (APT) گروپ نے بھرتی کرنے والوں کی نقالی کرکے بلاکچین ڈویلپرز کو نشانہ بنایا۔ متاثرین کو ہنر کے ٹیسٹ کے بھیس میں ایک بدنیتی پر مبنی GitHub ذخیرہ ڈاؤن لوڈ کرنے اور چلانے کے لیے دھوکہ دیا گیا۔

گھوسٹ ہائر مہم پر کیسے حملہ کیا گیا۔

جب متاثرہ شخص مواد کو کھولتا اور چلاتا ہے، تو مالویئر مشین پر خود کو انسٹال کر لیتا ہے، جو شکار کے آپریٹنگ سسٹم کے مطابق ہوتا ہے۔

Kaspersky پرکشش پیشکشوں یا سرمایہ کاری کی تجاویز کے ساتھ محتاط رہنے کی سفارش کرتا ہے۔ کسی بھی نئے رابطوں کی شناخت کی ہمیشہ تصدیق کریں، خاص طور پر اگر وہ ٹیلیگرام، لنکڈ ان یا دیگر سوشل میڈیا پلیٹ فارمز کے ذریعے پہنچتے ہیں۔

اس بات کو یقینی بنائیں کہ حساس معلومات پر مشتمل مواصلات کے لیے صرف تصدیق شدہ اور محفوظ اندرونی مواصلاتی چینلز کا استعمال کریں، ہمیشہ اس امکان پر غور کریں کہ کسی جاننے والے کے اکاؤنٹ سے سمجھوتہ کیا گیا ہے، اور صرف "بگ کو ٹھیک کرنے" کے لیے غیر تصدیق شدہ اسکرپٹ یا کمانڈ چلانے سے گریز کریں۔

ماخذ: https://nld.com.vn/chieu-lua-dau-tu-tinh-vi-den-muc-ai-cung-co-the-sap-bay-196251209162029124.htm

![[تصویر] فوری طور پر لوگوں کی جلد ہی رہنے اور ان کی زندگیوں کو مستحکم کرنے کے لیے جگہ ملنے میں مدد کریں۔](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F09%2F1765248230297_c-jpg.webp&w=3840&q=75)

![[تصویر] جنرل سکریٹری ٹو لام 14 ویں پارٹی کانگریس ذیلی کمیٹیوں کی قائمہ کمیٹیوں کے ساتھ کام کر رہے ہیں](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/09/1765265023554_image.jpeg)

تبصرہ (0)