أعلن فريق البحث والتحليل العالمي (GReAT) التابع لشركة Kaspersky للتو عن أحدث أنشطة مجموعة القراصنة APT BlueNoroff - وهي فرع من مجموعة الجرائم الإلكترونية سيئة السمعة Lazarus، من خلال حملتين هجوميتين مستهدفتين متطورتين GhostCall و GhostHire.

استهدفت هذه الحملات منظمات Web3 والعملات المشفرة في الهند وتركيا وأستراليا والعديد من البلدان في أوروبا وآسيا، وكانت مستمرة منذ أبريل 2025 على الأقل.

ويقال إن حملتي GhostCall وGhostHire تستخدمان تقنيات اختراق جديدة وبرامج ضارة مصممة خصيصًا، بهدف التسلل إلى أنظمة المطورين ومهاجمة منظمات وشركات blockchain لتحقيق مكاسب مالية.

واستهدفت هذه الهجمات في المقام الأول أنظمة التشغيل macOS وWindows وتم تنسيقها من خلال بنية تحتية موحدة للقيادة والتحكم.

تُركز حملة GhostCall على أجهزة macOS. يتواصل المهاجمون مع الضحايا عبر Telegram، منتحلين صفة مستثمرين مغامرين، بل ويستخدمون حسابات مُخترقة لرواد أعمال حقيقيين ومؤسسي شركات ناشئة لعرض فرص استثمار أو شراكة.

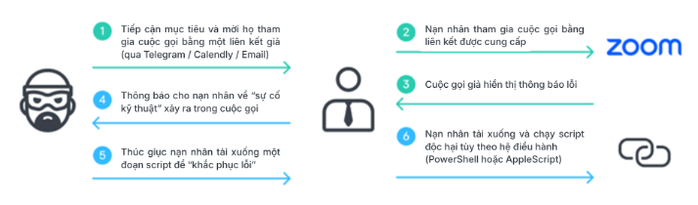

منهجية هجوم حملة GhostCall

ويتم بعد ذلك دعوة الضحايا إلى "اجتماع استثماري" على صفحات احتيالية تحاكي واجهة Zoom أو Microsoft Teams.

خلال هذا الاجتماع الوهمي، سيُطلب من الضحية تحديث التطبيق لإصلاح مشكلة الصوت. بعد ذلك، يُنزّل الجهاز شفرةً خبيثةً وينشر برنامج تجسس عليه.

في حملة GhostHire، استهدفت مجموعة التهديدات المتقدمة المستمرة (APT) مطوري تقنية البلوك تشين عبر انتحال صفة جهات توظيف. خُدع الضحايا لتنزيل وتشغيل مستودع GitHub خبيث مُتنكر في صورة اختبار مهارات.

كيف تعرضت حملة GhostHire للهجوم

عندما يفتح الضحية المحتوى ويقوم بتشغيله، يقوم البرنامج الخبيث بتثبيت نفسه على الجهاز، ويتم تخصيصه ليناسب نظام التشغيل الخاص بالضحية.

توصي كاسبرسكي بتوخي الحذر عند التعامل مع العروض الجذابة أو مقترحات الاستثمار. تأكد دائمًا من هوية أي جهة اتصال جديدة، خاصةً إذا كانت تتواصل عبر تيليجرام أو لينكدإن أو منصات التواصل الاجتماعي الأخرى.

تأكد من استخدام قنوات الاتصال الداخلية الموثوقة والآمنة فقط للاتصالات التي تحتوي على معلومات حساسة، ودائمًا ما تأخذ في الاعتبار إمكانية اختراق حساب أحد معارفك، وتجنب تشغيل البرامج النصية أو الأوامر غير الموثوقة فقط "لإصلاح خطأ"...

المصدر: https://nld.com.vn/chieu-lua-dau-tu-tinh-vi-den-muc-ai-cung-co-the-sap-bay-196251209162029124.htm

![[صورة] مساعدة الناس بشكل عاجل في الحصول على مكان للعيش واستقرار حياتهم قريبًا](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F09%2F1765248230297_c-jpg.webp&w=3840&q=75)

![[صورة] الأمين العام تو لام يعمل مع اللجان الدائمة للمؤتمر الحزبي الرابع عشر واللجان الفرعية](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/09/1765265023554_image.jpeg)

تعليق (0)