যেকোনো ফিশিং আক্রমণের মতো, ডারকুলা ব্যবহারকারীদের কাছ থেকে তথ্য সংগ্রহের জন্য স্বীকৃত সত্তার ছদ্মবেশ ধারণ করে। তবে, এর আক্রমণ পদ্ধতিটি বেশ পরিশীলিত। যদিও পূর্ববর্তী বেশিরভাগ ধরণের আক্রমণ SMS এর মাধ্যমে ছড়িয়ে পড়ে, ডারকুলা RCS যোগাযোগ মান ব্যবহার করে।

১০০ টিরও বেশি দেশে স্ক্যামাররা ডারকুলা ছড়িয়ে দিচ্ছে।

এটি একটি অস্বাভাবিক আক্রমণ পদ্ধতি যা গুগল এবং অ্যাপল উভয়কেই হতবাক করে দিয়েছে। এর কারণ হল গুগল মেসেজ এবং আইমেসেজ উভয়ই বার্তাগুলির জন্য এন্ড-টু-এন্ড এনক্রিপশন ব্যবহার করে। এই সুরক্ষা ব্যবস্থার কারণে, কোম্পানিগুলি এর টেক্সট কন্টেন্টের উপর ভিত্তি করে হুমকিটিকে ব্লক করতে পারে না।

গত গ্রীষ্মে নিরাপত্তা বিশেষজ্ঞ ওশ্রি কালফন প্রথম ডারকুলা আবিষ্কার করেন। তবে, নেটক্রাফ্ট জানিয়েছে যে এই ফিশিং হুমকি সম্প্রতি আরও বেশি প্রচলিত হয়ে উঠছে এবং উল্লেখযোগ্য ক্ষেত্রে এটি ব্যবহার করা হচ্ছে।

ডারকুলার ব্যবহৃত পদ্ধতিগুলি স্বাভাবিকের চেয়ে জটিল কারণ তারা জাভাস্ক্রিপ্ট, রিঅ্যাক্ট, ডকার এবং হারবারের মতো আধুনিক প্রযুক্তি ব্যবহার করে। তাদের কাছে ২০০ টিরও বেশি ওয়েবসাইট টেমপ্লেটের একটি লাইব্রেরি রয়েছে যা ১০০ টিরও বেশি দেশের ব্র্যান্ড বা সংস্থার ছদ্মবেশ ধারণ করে। এই ছদ্মবেশী ওয়েবসাইট টেমপ্লেটগুলি উচ্চমানের এবং অফিসিয়াল ওয়েবসাইটের মতোই।

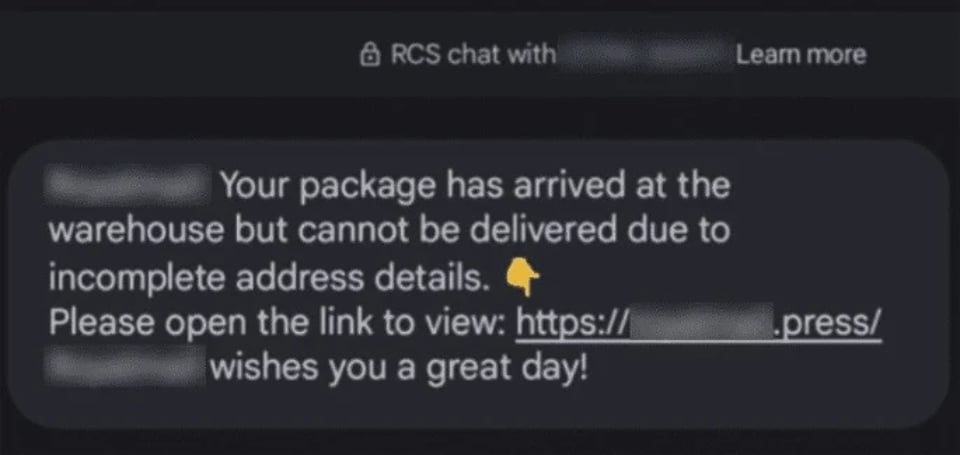

ফিশিং আক্রমণকারীদের দ্বারা তৈরি একটি বার্তা।

ডারকুলার কার্যপদ্ধতির মধ্যে রয়েছে অসম্পূর্ণ বার্তা সামগ্রী সহ ভুক্তভোগীকে একটি লিঙ্ক পাঠানো এবং প্রাপককে আরও বিশদ জানতে তাদের পৃষ্ঠাটি দেখার জন্য বলা। এই ফিশিং ওয়েবসাইটগুলির উচ্চ বিশ্বস্ততার কারণে, অনভিজ্ঞ ব্যবহারকারীরা তাদের ডেটা সরবরাহ করতে পারে, যা পরে অজানা উদ্দেশ্যে ব্যবহার করা হয়।

নেটক্রাফ্ট দাবি করেছে যে তারা ১১,০০০ এরও বেশি আইপি ঠিকানায় স্থানান্তরিত ২০,০০০ ডারকুলা ডোমেন নাম সনাক্ত করেছে। প্রতিবেদনে আরও বলা হয়েছে যে প্রতিদিন ১২০ টি নতুন ডোমেন নাম যুক্ত হচ্ছে, যা সনাক্তকরণকে আরও কঠিন করে তোলে।

যা ঘটেছে তা বিবেচনা করে, ব্যবহারকারীদের টেক্সট মেসেজ, লাইভ কল এবং অজানা প্রেরকের মাধ্যমে প্রদত্ত উৎসগুলিতে তাদের ব্যক্তিগত তথ্য প্রবেশ করার সময় আরও সতর্কতা অবলম্বন করার পরামর্শ দেওয়া হচ্ছে।

[বিজ্ঞাপন_২]

উৎস লিঙ্ক

![[ছবি] পার্টির কেন্দ্রীয় কমিটির স্থায়ী কমিটির সদস্য ট্রান ক্যাম তু হো চি মিন জাতীয় রাজনীতি একাডেমির পার্টি কমিটির সচিব নিয়োগের সিদ্ধান্ত উপস্থাপন করছেন।](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F02%2F02%2F1770039902160_le-cong-bo-bt-hvctqg-11-7880-jpg.webp&w=3840&q=75)

![টেট মৌসুমে OCOP: [পর্ব ৩] অতি-পাতলা চালের কাগজ খুলে যায়।](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F402x226%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F28%2F1769562783429_004-194121_651-081010.jpeg&w=3840&q=75)

মন্তব্য (0)