Wie bei jedem Phishing-Angriff gibt sich Darcula als bekannte Organisation aus, um Informationen von Nutzern zu sammeln. Die Angriffsmethode ist jedoch deutlich ausgefeilter. Während sich die meisten früheren Angriffe per SMS verbreiteten, nutzt Darcula den RCS-Kommunikationsstandard.

Darcula wird von Betrügern in über 100 Ländern verbreitet.

Dies ist eine ungewöhnliche Angriffsmethode, die sowohl Google als auch Apple vor ein Rätsel stellt. Der Grund dafür ist, dass sowohl Google Messages als auch iMessage eine Ende-zu-Ende-Verschlüsselung für Nachrichten verwenden. Aufgrund dieses Sicherheitsmechanismus können Unternehmen die Bedrohung nicht anhand ihres Textinhalts blockieren.

Darcula wurde im vergangenen Sommer erstmals vom Sicherheitsexperten Oshri Kalfon entdeckt. Netcraft berichtet jedoch, dass diese Phishing-Bedrohung in letzter Zeit immer häufiger auftritt und bereits in bemerkenswerten Fällen eingesetzt wurde.

Die von Darcula verwendeten Methoden sind komplexer als üblich, da sie moderne Technologien wie JavaScript, React, Docker und Harbor nutzen. Sie verfügen über eine Bibliothek mit über 200 Website-Vorlagen, die Marken oder Organisationen in mehr als 100 Ländern imitieren. Diese Vorlagen sind von hoher Qualität und sehen offiziellen Websites sehr ähnlich.

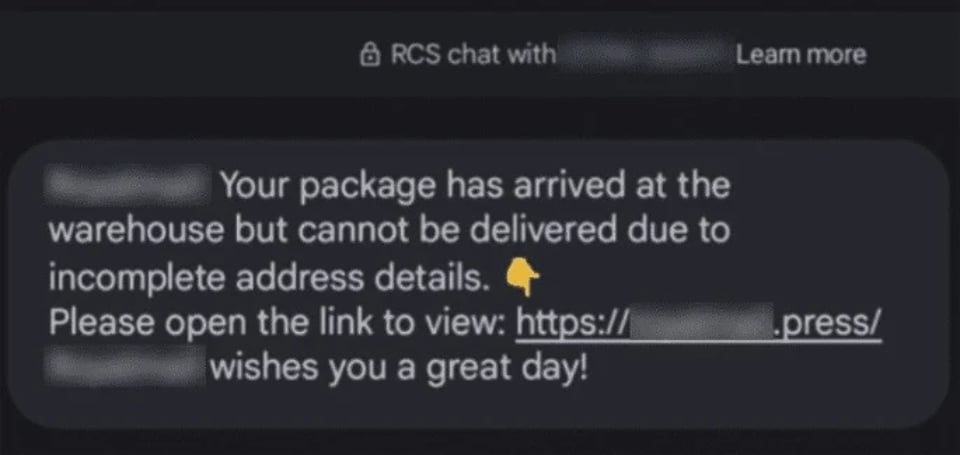

Eine von Phishing-Angreifern erstellte Nachricht.

Darculas Vorgehensweise besteht darin, dem Opfer einen Link mit unvollständigem Nachrichtentext zu senden und es aufzufordern, die Webseite für weitere Informationen zu besuchen. Aufgrund der hohen Glaubwürdigkeit dieser Phishing-Webseiten geben unerfahrene Nutzer möglicherweise Daten preis, die dann für unbekannte Zwecke missbraucht werden.

Netcraft gibt an, 20.000 Darcula-Domainnamen entdeckt zu haben, die auf über 11.000 IP-Adressen übertragen wurden. Der Bericht besagt außerdem, dass täglich 120 neue Domainnamen hinzukommen, was die Identifizierung zusätzlich erschwert.

Angesichts der aktuellen Ereignisse wird Nutzern geraten, bei der Eingabe ihrer persönlichen Daten in Quellen, die über SMS, Live-Anrufe oder von unbekannten Absendern bereitgestellt werden, größere Vorsicht walten zu lassen.

Quellenlink

![[Foto] Junge Menschen in Da Nang versprühen in traditionellen Ao Dai-Kleidern Frühlingsstimmung.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F02%2F05%2F1770283565383_ndo_br_d7fd33c1bcc2329c6bd3-3439-jpg.webp&w=3840&q=75)

Kommentar (0)