Οι ειδικοί ασφαλείας μόλις ανακάλυψαν μια κακόβουλη εκστρατεία που κλέβει κωδικούς OTP σε συσκευές Android παγκοσμίως, μολύνοντας συσκευές με κακόβουλο λογισμικό μέσω χιλιάδων bots Telegram.

Ερευνητές της εταιρείας ασφαλείας Zimperium ανακάλυψαν αυτήν την κακόβουλη καμπάνια και την παρακολουθούν από τον Φεβρουάριο του 2022. Αναφέρουν ότι βρήκαν τουλάχιστον 107.000 διαφορετικά δείγματα κακόβουλου λογισμικού που σχετίζονται με την καμπάνια.

Το κακόβουλο λογισμικό παρακολούθησε μηνύματα που περιείχαν κωδικούς OTP για πάνω από 600 παγκόσμιες μάρκες, μερικές από τις οποίες είχαν εκατοντάδες εκατομμύρια χρήστες. Το κίνητρο των χάκερ ήταν οικονομικό.

|

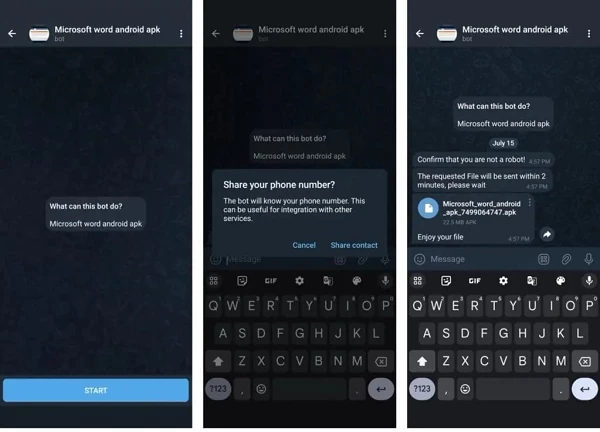

| Τα bots του Telegram ζητούν από τους χρήστες να δώσουν τους αριθμούς τηλεφώνου τους για να στείλουν αρχεία APK. |

Σύμφωνα με το Zimperium, το κακόβουλο λογισμικό που κλέβει SMS εξαπλώνεται μέσω κακόβουλων διαφημίσεων ή bots Telegram, επικοινωνώντας αυτόματα με τα θύματα. Υπάρχουν δύο σενάρια που χρησιμοποιούν οι χάκερ για να πραγματοποιήσουν επιθέσεις.

Συγκεκριμένα, στην πρώτη περίπτωση, το θύμα εξαπατάται ώστε να αποκτήσει πρόσβαση σε ψεύτικες σελίδες του Google Play. Στην άλλη περίπτωση, το bot του Telegram υπόσχεται στους χρήστες πειρατικές εφαρμογές Android, αλλά πρώτα, πρέπει να δώσουν τον αριθμό τηλεφώνου τους για να λάβουν το αρχείο APK. Αυτό το bot θα χρησιμοποιήσει αυτόν τον αριθμό τηλεφώνου για να δημιουργήσει ένα νέο αρχείο APK, επιτρέποντας στους χάκερ να παρακολουθούν ή να επιτίθενται στο θύμα στο μέλλον.

Το Zimperium ανέφερε ότι η κακόβουλη καμπάνια χρησιμοποίησε 2.600 bots Telegram για την προώθηση διαφόρων APK Android, τα οποία ελέγχονταν από 13 διακομιστές Command & Control. Τα θύματα εκτείνονταν σε 113 χώρες, αλλά η πλειοψηφία ήταν από την Ινδία και τη Ρωσία. Σημαντικός αριθμός θυμάτων σημειώθηκε επίσης στις ΗΠΑ, τη Βραζιλία και το Μεξικό. Αυτά τα στοιχεία σκιαγραφούν μια ανησυχητική εικόνα της μεγάλης κλίμακας και εξαιρετικά εξελιγμένης επιχείρησης πίσω από την καμπάνια.

Οι ειδικοί ανακάλυψαν κακόβουλο λογισμικό που μεταδίδει καταγεγραμμένα μηνύματα SMS σε ένα τελικό σημείο API στον ιστότοπο «fastsms.su». Αυτός ο ιστότοπος πωλεί πρόσβαση σε εικονικούς αριθμούς τηλεφώνου στο εξωτερικό, οι οποίοι στη συνέχεια μπορούν να χρησιμοποιηθούν για ανωνυμία και έλεγχο ταυτότητας σε διαδικτυακές πλατφόρμες και υπηρεσίες. Είναι πολύ πιθανό οι μολυσμένες συσκευές να έχουν αξιοποιηθεί εν αγνοία των θυμάτων.

Επιπλέον, παρέχοντας πρόσβαση σε SMS, τα θύματα επιτρέπουν σε κακόβουλο λογισμικό να διαβάζει μηνύματα SMS, να κλέβει ευαίσθητες πληροφορίες, συμπεριλαμβανομένων των κωδικών OTP που χρησιμοποιούνται κατά την εγγραφή λογαριασμού και τον έλεγχο ταυτότητας δύο παραγόντων. Ως αποτέλεσμα, τα θύματα ενδέχεται να δουν τους τηλεφωνικούς τους λογαριασμούς να εκτοξεύονται στα ύψη ή να εμπλέκονται ακούσια σε παράνομες δραστηριότητες, με τις συσκευές και τους αριθμούς τηλεφώνου τους να εντοπίζονται.

Για να αποφύγουν να πέσουν θύματα κακόβουλων παραγόντων, οι χρήστες Android δεν θα πρέπει να κατεβάζουν αρχεία APK εκτός του Google Play, δεν θα πρέπει να παραχωρούν δικαιώματα πρόσβασης σε μη σχετιζόμενες εφαρμογές και θα πρέπει να διασφαλίζουν ότι το Play Protect είναι ενεργοποιημένο στις συσκευές τους.

[διαφήμιση_2]

Πηγή: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

Σχόλιο (0)