Tim Riset dan Analisis Global Kaspersky (GReAT) baru saja mengumumkan aktivitas terbaru kelompok peretas APT BlueNoroff - cabang kelompok kejahatan dunia maya Lazarus yang terkenal kejam, melalui dua kampanye serangan tertarget canggih GhostCall dan GhostHire.

Kampanye ini menargetkan organisasi Web3 dan mata uang kripto di India, Turki, Australia, dan beberapa negara di Eropa dan Asia, dan telah berlangsung setidaknya sejak April 2025.

Kampanye GhostCall dan GhostHire dikatakan menggunakan teknik intrusi baru dan malware yang dirancang khusus, yang bertujuan untuk menyusup ke sistem pengembang dan menyerang organisasi dan bisnis blockchain untuk keuntungan finansial.

Serangan ini terutama menargetkan sistem operasi macOS dan Windows dan dikoordinasikan melalui infrastruktur perintah dan kontrol terpadu.

Kampanye GhostCall berfokus pada perangkat macOS. Penyerang mendekati korban melalui Telegram, menyamar sebagai pemodal ventura, dan bahkan menggunakan akun wirausahawan dan pendiri startup sungguhan yang telah diretas untuk menawarkan peluang investasi atau kemitraan.

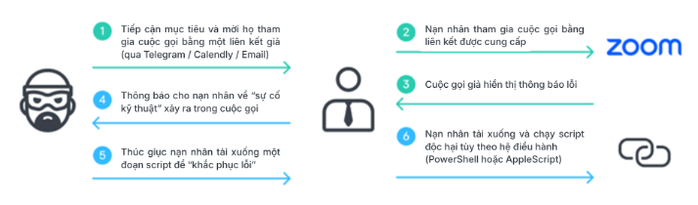

Metodologi Serangan Kampanye GhostCall

Korban kemudian diundang ke “pertemuan investasi” di halaman penipuan yang meniru antarmuka Zoom atau Microsoft Teams.

Selama pertemuan palsu ini, korban akan diminta memperbarui aplikasi untuk memperbaiki masalah audio. Setelah selesai, perangkat akan mengunduh kode berbahaya dan menyebarkan spyware ke perangkat tersebut.

Dalam kampanye GhostHire, kelompok ancaman persisten tingkat lanjut (APT) ini menargetkan pengembang blockchain dengan menyamar sebagai perekrut. Para korban ditipu untuk mengunduh dan menjalankan repositori GitHub berbahaya yang disamarkan sebagai uji keterampilan.

Bagaimana kampanye GhostHire diserang

Saat korban membuka dan menjalankan konten tersebut, malware akan menginstal dirinya sendiri di komputer, disesuaikan dengan sistem operasi korban.

Kaspersky menyarankan untuk berhati-hati terhadap penawaran atau proposal investasi yang menarik. Selalu verifikasi identitas kontak baru, terutama jika mereka menghubungi melalui Telegram, LinkedIn, atau platform media sosial lainnya.

Pastikan untuk hanya menggunakan saluran komunikasi internal yang diautentikasi dan aman untuk komunikasi yang berisi informasi sensitif, selalu pertimbangkan kemungkinan bahwa akun kenalan Anda telah disusupi, dan hindari menjalankan skrip atau perintah yang tidak terverifikasi hanya untuk "memperbaiki bug"...

Sumber: https://nld.com.vn/chieu-lua-dau-tu-tinh-vi-den-muc-ai-cung-co-the-sap-bay-196251209162029124.htm

![[Foto] Segera bantu masyarakat memiliki tempat tinggal dan menstabilkan kehidupan mereka](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F09%2F1765248230297_c-jpg.webp&w=3840&q=75)

![[Foto] Sekretaris Jenderal To Lam bekerja dengan Komite Tetap Subkomite Kongres Partai ke-14](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/09/1765265023554_image.jpeg)

Komentar (0)