Expert Vu Ngoc Son, hoofd van de afdeling Technologisch Onderzoek van de Nationale Cybersecurity Vereniging, heeft zojuist waarschuwingen gedeeld over ransomware die gegevens versleutelt en losgeld eist.

Volgens de heer Vu Ngoc Son hebben zich de afgelopen twee weken een reeks ransomware-aanvallen met dubbele afpersing achter elkaar voorgedaan, en dit zal naar verwachting de belangrijkste trend in cyberaanvallen in 2024 worden. Tot de meest recente slachtoffers van dit type aanval behoren Schneider Electric, Kansas City Public Transportation Authority (VS), de British Library en ESO Solutions (VS).

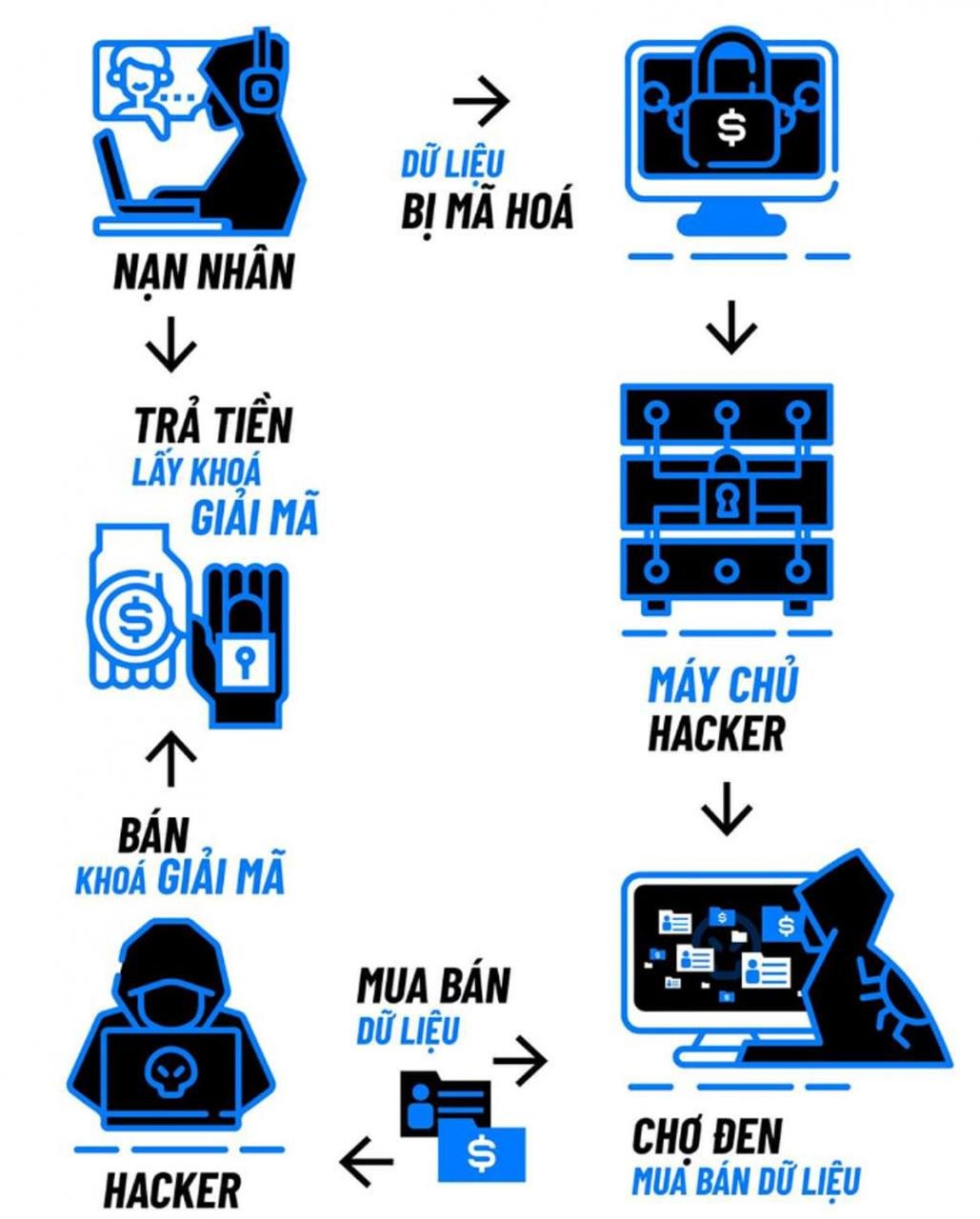

Ter verdere toelichting op dit type cyberaanval hebben experts van de National Cybersecurity Association geanalyseerd dat ransomware, dat gegevens versleutelt en losgeld eist, een vorm van "terroristische" aanval is tegen de slachtoffers.

Het gevolg hiervan is dat de computersystemen van het slachtoffer in eerste instantie traag zullen worden, omdat alle gegevens door de versleuteling ontoegankelijk zullen zijn. Het slachtoffer zal gedwongen worden losgeld te betalen om de decryptiesleutel terug te krijgen. Vervolgens kan de hacker deze gegevens op de zwarte markt verkopen, wat het risico op datalekken vergroot. De verkochte gegevens kunnen gevoelige informatie bevatten die de bedrijfs- en productieprocessen van het slachtoffer in gevaar kan brengen.

Hoewel er in Vietnam de laatste tijd geen officiële incidenten van dubbele ransomware-aanvallen zijn geregistreerd, moeten systeembeheerders uiterst waakzaam zijn. De periode voorafgaand aan en tijdens het Chinees Nieuwjaar is namelijk een favoriete tijd voor hackers. Gedurende deze tijd liggen systemen vaak langdurig plat en zijn beheerders niet continu beschikbaar zoals gebruikelijk. Aanvallen zijn moeilijker te detecteren en de reactietijd bij incidenten is langer, omdat er minder snel middelen kunnen worden gemobiliseerd dan normaal.

Volgens het NCS-rapport vonden er in 2023 ook talrijke ransomware-aanvallen met ernstige gevolgen plaats. Er werden meldingen gedaan van 83.000 aanvallen op computers en servers door ransomware, een stijging van 8,4% ten opzichte van 2022.

Met name in het vierde kwartaal van 2023 nam het aantal ransomware-aanvallen sterk toe, met een stijging van 23% ten opzichte van het gemiddelde van de eerste drie kwartalen. Ook diverse kritieke infrastructuren werden in deze periode getroffen door ransomware-aanvallen. Het aantal ransomware-varianten dat in 2023 verscheen, bedroeg 37.500, een toename van 5,7% ten opzichte van 2022.

Volgens het onlangs gepubliceerde rapport over informatiebeveiligingsrisico's in Vietnam uit 2023 heeft het technische systeem van Viettel Cyber Security minstens negen ransomware-aanvallen geregistreerd die gericht waren op grote bedrijven en organisaties in Vietnam. Bij deze aanvallen werden honderden gigabytes aan data versleuteld en werd minstens 3 miljoen dollar afgeperst, wat aanzienlijke verstoring en schade veroorzaakte bij de getroffen bedrijven en organisaties.

De trend van 'ransomware as a service' neemt toe en richt zich steeds meer op bedrijven. De sectoren die in 2023 het meest door ransomware werden getroffen, waren grote organisaties en bedrijven, met name in de bank-, financiële, verzekerings- en energiesector.

De cybersecurity-experts van Viettel zijn van mening dat de toename van ransomware-aanvallen op bedrijven en organisaties een van de vier belangrijkste trends op het gebied van technologie en informatiebeveiliging in Vietnam in 2024 is. Bedrijven wereldwijd , en ook in Vietnam, kunnen slachtoffer worden van ransomware. De belangrijkste kwetsbaarheden die leiden tot ransomware-aanvallen op organisaties hebben vaak betrekking op personeel, softwarekwetsbaarheden en digitale activa op internet, zoals websites en applicaties.

Bedrijven kunnen verschillende maatregelen nemen om hun organisatie te beschermen tegen ransomware-aanvallen, waaronder: het trainen van medewerkers, het vergroten van het bewustzijn van aanvallen via phishing-e-mails en het verbeteren van de herkenning van phishing-fraude en het nemen van eerste stappen tegen verdachte bestanden; het gebruik van oplossingen voor gegevensherstel en back-up om de gegevensintegriteit te waarborgen in geval van een versleutelingsaanval.

Daarnaast moeten bedrijven hun gebruik van oplossingen voor informatiebeveiligingsmonitoring, zoals Threat Intelligence, verbeteren om aanvalssituaties snel te identificeren en proactief te reageren; zich richten op het beheren van digitale activa en kwetsbaarheden, ervoor zorgen dat kritieke software en beveiligingspatches regelmatig worden bijgewerkt en aanvallen vanaf de oppervlakte worden geminimaliseerd; en oplossingen implementeren om gegevens en toegang te beschermen door middel van meerdere authenticatielagen.

Tegelijkertijd is het noodzakelijk om een systeembreed informatiebeveiligingsplan te ontwikkelen, de informatiebeveiliging continu te bewaken en zich voor te bereiden op incidenten, inclusief beveiligingsoplossingen op verschillende niveaus, procedures voor het afhandelen van incidenten en de reactie daarop, en oplossingen voor het geval het systeem het doelwit van een aanval wordt.

Bron

![[Foto] Premier Pham Minh Chinh woont de conferentie bij over de uitvoering van de taken voor 2026 van de industrie- en handelssector.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F19%2F1766159500458_ndo_br_shared31-jpg.webp&w=3840&q=75)

Reactie (0)