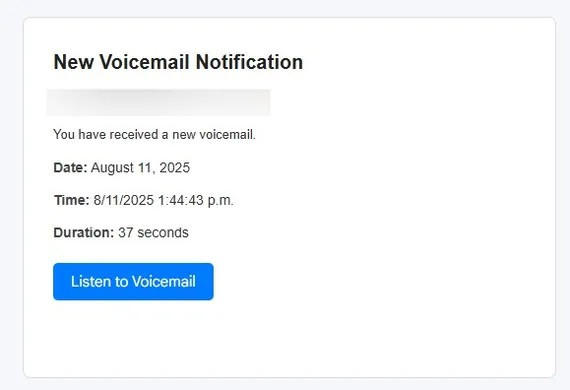

De oplichting begint met nep-e-mails die zich voordoen als "Nieuwe spraakmeldingen" en die eruitzien alsof ze afkomstig zijn van een legitieme voicemaildienst.

Deze e-mail bevat een knop 'Luister naar voicemail'. Wanneer hierop geklikt wordt, wordt het slachtoffer via verschillende tussenliggende websites geleid, waaronder een nep-CAPTCHA-pagina om een gevoel van veiligheid te creëren, voordat hij of zij wordt doorgestuurd naar een exacte kopie van de Gmail-inlogpagina.

Phishingmails gebruiken meldingen over een 'nieuw voicemailbericht' om gebruikers te verleiden in te loggen. (Afbeelding: SCS)

Gebruikers worden hier misleid om hun e-mailadres, wachtwoord en zelfs extra beveiligingslagen zoals tweefactorauthenticatiecodes, back-upcodes en beveiligingsvragen in te voeren. Alle gegevens worden direct naar een server gestuurd die door de aanvaller wordt beheerd.

Wat deze campagne bijzonder gevaarlijk maakte, was dat de aanvallers het Microsoft Dynamics-platform (mkt.dynamics.com), een legitieme marketingdienst, gebruikten om de eerste fase te hosten.

Deze methode maakt het moeilijk om e-mails als verdacht te markeren. De malware creëert nep-inlogpagina's met AES-encryptie om zijn identiteit te verbergen, beschikt over anti-debugging-mogelijkheden en maakt gebruik van meerdere servers in Rusland en Pakistan om onderzoek te bemoeilijken.

Experts waarschuwen dat dit een grote vooruitgang is in phishingtechnieken, waarbij social engineering (het opbouwen van vertrouwen met CAPTCHA en Google-interfaces) wordt gecombineerd met het misbruiken van legitieme infrastructuur om censuur te omzeilen.

Gmail-wachtwoorden kunnen via verschillende oplichtingspraktijken gemakkelijk worden gestolen.

Verder meldt PCWorld dat gebruikers van Google-diensten, zoals Gmail en Google Cloud, te maken hebben met een aanzienlijke toename van phishingpogingen.

Een bericht op Reddit geeft aan dat Gmail-gebruikers momenteel het doelwit zijn van phishingaanvallen via sms-berichten afkomstig van telefoonnummers met netnummer 650.

Oplichters die zich voordoen als Google-medewerkers nemen contact op met slachtoffers om hen te waarschuwen voor een beveiligingslek in hun accounts. Tijdens deze gesprekken proberen de aanvallers het Gmail-account van het slachtoffer te kapen door hen te vragen hun wachtwoord te wijzigen en deze informatie te verstrekken.

Daarnaast is er een andere phishingtechniek gemeld, bekend als "dangling bucket", waarbij hackers experimenteren met verouderde toegangsadressen om malware te installeren op Google Cloud-accounts of gegevens te stelen.

Met 2,5 miljard Gmail- en Google Cloud-gebruikers moeten zowel bedrijven als particulieren alerter zijn op het toenemende aantal phishingpogingen en online aanvallen.

Wat moet de gebruiker doen?

- - Wees altijd alert op vreemde voicemailmeldingen.

- - Log alleen in op Gmail via de officiële Google-website.

- Als je vermoedt dat je gegevens hebt ingevoerd op een nepwebsite, wijzig dan onmiddellijk je wachtwoord, controleer je recente inlogactiviteit en schakel de beveiligingslagen weer in.

- Organisaties zouden geavanceerde e-mailfilteroplossingen moeten implementeren en medewerkers moeten trainen in het herkennen van nieuwe vormen van phishing.

Beveiligingsteams wordt ook geadviseerd om domeinen die aan deze campagne zijn gekoppeld te blokkeren, met name horkyrown[.]com, dat is geïdentificeerd als onderdeel van de aanvalsinfrastructuur.

Bron: https://khoahocdoisong.vn/nguoi-dung-gmail-doi-mat-chien-dich-lua-dao-chua-tung-co-post2149046980.html

Reactie (0)