Hasła i dane osobowe to niezwykle cenne zasoby w erze cyfrowej. Większość sektorów wykorzystuje obecnie dane osobowe, zwłaszcza sektor finansowy. Jednak liczba włamań na konta osobiste i wycieków danych online rośnie.

Jeśli Twoje dane zostaną skradzione, mogą zostać wykorzystane w celach złośliwych lub sprzedane osobom chętnym do ich zakupu. Dlatego dane osobowe, a zwłaszcza hasła, muszą być chronione w maksymalnym stopniu.

Aby sprawdzić, czy Twoje hasło zostało naruszone, wykonaj poniższe instrukcje, aby sprawdzić, czy Twoje hasło wyciekło do Internetu.

Jak sprawdzić, czy Twoje hasło zostało naruszone.

Narodowe Centrum Monitorowania Cyberbezpieczeństwa

Narodowe Centrum Cyberbezpieczeństwa (NCSC) jest technicznym punktem centralnym monitorującym i wspierającym bezpieczeństwo informacji obywateli, przedsiębiorstw oraz systemów informatycznych Partii i Państwa, zgodnie z przepisami prawa.

Aby sprawdzić, czy Twoje konto zostało naruszone, możesz skorzystać z narzędzia NCSC „Account Information Leak Checker”. Wprowadź swój adres e-mail i kliknij przycisk wyszukiwania, aby sprawdzić, czy Twoje dane wyciekły.

Jeśli jednak chcesz sprawdzić wiele kont, korzystanie z tego narzędzia może być dość czasochłonne.

Sprawdź, czy występuje podejrzana aktywność.

Nie stanowiłoby to problemu, gdybyś używał silnych haseł i regularnie je zmieniał, a także stosował wiele innych środków bezpieczeństwa. Z drugiej strony, wycieki danych są bardzo łatwe, a jeśli nie będziesz ostrożny, Twoje hasła mogą zostać skradzione w każdej chwili.

Jeśli podejrzewasz, że doszło do naruszenia hasła, sprawdź, czy na Twoim koncie nie występuje podejrzana aktywność.

Zacznij od sprawdzenia swoich kont pod kątem podejrzanych wpisów. Każda usługa (Facebook, Google, Slack, Telegram, Tinder itp.) ma historię aktywności, dzięki której możesz przejrzeć swoje ostatnie logowania.

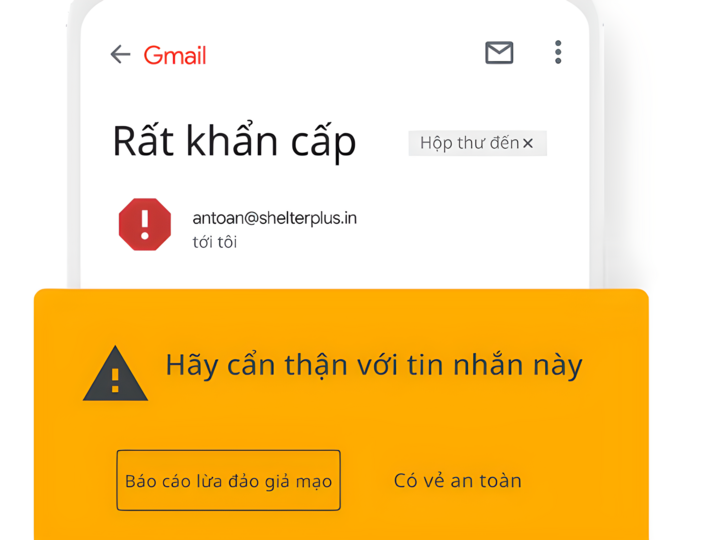

Jeśli podejrzewasz, że ktoś zalogował się na Twoje konto z innej lokalizacji, sprawdź, czy korzystasz z VPN. Podobnie, jeśli otrzymasz powiadomienie e-mail o zmianie hasła lub podobnej sytuacji, sprawdź dokładnie, czy je otrzymałeś, aby wykryć ewentualne naruszenia hasła na czas.

Wadą tej metody jest to, że jest dość ręczna i czasochłonna, zwłaszcza jeśli masz wiele kont na różnych stronach internetowych i w różnych usługach.

Użyj menedżera haseł.

Innym skutecznym rozwiązaniem pozwalającym wykryć, czy hasło zostało naruszone, jest skorzystanie z menedżera haseł. Oprócz podstawowej funkcji bezpiecznego przechowywania i zarządzania hasłami oraz danymi użytkownika, większość popularnych menedżerów haseł umożliwia również monitorowanie stanu bezpieczeństwa haseł.

Szafki stanowią jedno ze skutecznych rozwiązań wykrywania zagrożonych haseł.

Locker ostrzega Cię o zagrożonych kontach, skanując dark web i ostrzegając o zagrożonych kontach/hasłach wynikających z wycieków danych. Locker sprawdza każde konto zapisane w swojej bazie danych, oszczędzając Twój czas i wysiłek.

Co więcej, ponieważ Locker stale skanuje ciemne strony sieci, aplikacja może wykrywać zagrożone hasła i ostrzegać Cię o nich tak szybko, jak to możliwe. Dlatego korzystanie z Lockera pomoże Ci aktywniej chronić swoje hasła i konta przed wyciekiem danych.

Co mogę zrobić, aby chronić swoje konto i hasło?

Aby zminimalizować ryzyko wycieku danych i odpowiednio wcześnie wykrywać naruszenia haseł, należy skorzystać z zabezpieczeń 2FA, które dodadzą Twojemu kontu dodatkową warstwę ochrony.

Ponadto, powinieneś korzystać z menedżera haseł do zarządzania hasłami, dbania o bezpieczeństwo danych i monitorowania wycieków danych. Unikaj również używania tego samego hasła do wielu kont.

Skuteczną metodą ochrony hasła jest również zabezpieczanie komputera poprzez regularne sprawdzanie go pod kątem wirusów, unikanie pobierania oprogramowania i aplikacji z nieznanych źródeł oraz powstrzymywanie się od odwiedzania nieznanych witryn internetowych.

Na koniec, użytkownicy powinni zachować ostrożność korzystając z publicznych sieci Wi-Fi. W szczególności należy unikać przelewów pieniężnych za pośrednictwem publicznych lub bezpłatnych sieci Wi-Fi. Połączenia te są często niezabezpieczone i narażają użytkowników na wyciek danych.

THANH TÙNG (Compiled)

Źródło

Komentarz (0)