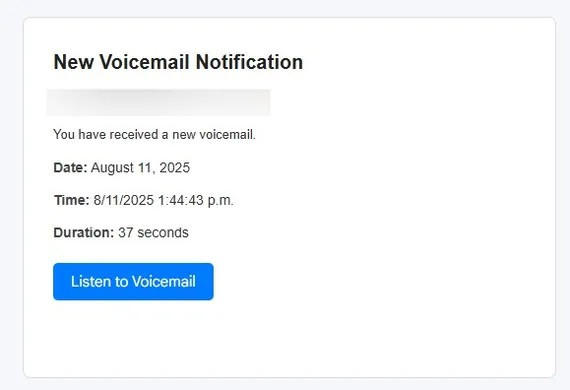

O golpe começa com e-mails falsos que se fazem passar por "Notificações de Nova Voz", dando a impressão de que são de um serviço legítimo de mensagens de voz.

Este e-mail contém um botão "Ouvir mensagem de voz" que, ao ser clicado, leva a vítima por diversos sites intermediários, incluindo uma página CAPTCHA falsa para criar uma falsa sensação de segurança, antes de redirecioná-la para uma cópia completa da página de login do Gmail.

E-mails de phishing usam notificações de "nova mensagem de voz" para enganar os usuários e levá-los a fazer login. (Imagem: SCS)

Nesse ataque, os usuários são enganados e induzidos a inserir seu endereço de e-mail, senha e até mesmo camadas adicionais de segurança, como códigos de autenticação de dois fatores, códigos de backup e perguntas de segurança. Todos os dados são enviados imediatamente para um servidor controlado pelo atacante.

O que tornou essa campanha particularmente perigosa foi o fato de os atacantes terem usado a plataforma Microsoft Dynamics (mkt.dynamics.com), um serviço de marketing legítimo, para hospedar a fase inicial.

Esse método dificulta a identificação de e-mails como suspeitos. O malware cria páginas de login falsas usando criptografia AES para ocultar sua identidade, possui recursos anti-depuração e redireciona por meio de vários servidores na Rússia e no Paquistão para dificultar a investigação.

Especialistas alertam que isso representa um grande avanço nas técnicas de phishing, combinando engenharia social (construindo confiança com CAPTCHA e interfaces do Google) com a exploração de infraestrutura legítima para burlar a censura.

As senhas do Gmail podem ser facilmente roubadas por meio de diversos golpes.

Em outras notícias, a PCWorld relata que usuários de serviços do Google, como Gmail e Google Cloud, estão enfrentando um aumento significativo em tentativas de phishing.

Uma publicação no Reddit indica que usuários do Gmail estão sendo alvo de ataques de phishing via mensagens de texto enviadas de números de telefone com o código de área 650.

Golpistas se passando por funcionários do Google contatam as vítimas para alertá-las sobre uma vulnerabilidade de segurança que afeta suas contas. Durante essas ligações, os atacantes tentam invadir a conta do Gmail da vítima, pedindo que ela redefina sua senha e forneça essas informações.

Além disso, foi relatada outra técnica de phishing conhecida como "dangling bucket", na qual hackers experimentam endereços de acesso desatualizados para instalar malware em contas do Google Cloud ou roubar dados.

Com 2,5 bilhões de usuários do Gmail e do Google Cloud, tanto empresas quanto indivíduos precisam estar mais vigilantes contra o número crescente de tentativas de phishing e ataques online.

O que o usuário deve fazer?

- - Sempre desconfie de notificações de mensagens de voz estranhas.

- - Faça login no Gmail somente pelo site oficial do Google.

- - Se suspeitar que inseriu informações num site falso, altere imediatamente a sua palavra-passe, verifique a atividade de início de sessão recente e reative as camadas de segurança.

- As organizações devem implementar soluções avançadas de filtragem de e-mails e treinar seus funcionários sobre novas formas de phishing.

As equipes de segurança também são aconselhadas a bloquear domínios associados a esta campanha, particularmente horkyrown[.]com, que foi identificado como parte da infraestrutura de ataque.

Fonte: https://khoahocdoisong.vn/nguoi-dung-gmail-doi-mat-chien-dich-lua-dao-chua-tung-co-post2149046980.html

![[Imagem] Situação atual de casas em situação precária devido ao nivelamento da estrada em Dong Nai.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/03/02/1772455749144_ndo_br_z7579763955585-6e80a60471e75768fa835d035eba45ea-6979-jpg.webp)

Comentário (0)