BleepingComputer এর মতে, হ্যাকাররা যে নিরাপত্তা দুর্বলতাগুলো কাজে লাগাতে পারে, সেগুলো আবিষ্কারের কারণে মাইক্রোসফট BioNTdrv.sys ড্রাইভারটিকে ব্লক লিস্টে যুক্ত করেছে। প্যারাগন পার্টিশন ম্যানেজার সফটওয়্যারের একটি কার্নেল-লেভেল ড্রাইভারে এই দুর্বলতাগুলো পাওয়া গেছে। হ্যাকাররা উইন্ডোজে সিস্টেম-লেভেল নিয়ন্ত্রণ অর্জনের জন্য এই ড্রাইভারটিকে কাজে লাগাতে পারে, যার ফলে র্যানসমওয়্যার আক্রমণ চালানো যেতে পারে। যদি এই সফটওয়্যারটি ইতিমধ্যেই টার্গেট ডিভাইসে ইনস্টল করা থাকে, তাহলে আক্রমণকারীরা বিদ্যমান দুর্বলতার সুযোগ নিতে পারে। বিপরীতভাবে, তারা তাদের নিজস্ব উপায়ে সিস্টেমে অনুপ্রবেশ করার জন্য এই ড্রাইভারটি ইনস্টল করতে পারে।

CERT/CC-এর মতে, এই দুর্বলতাগুলি ডিভাইসে স্থানীয় অ্যাক্সেস থাকা হ্যাকারদের সুবিধা বৃদ্ধি করতে বা পরিষেবা অস্বীকার (DoS) শর্ত তৈরি করতে দেয়। বিশেষ করে, যেহেতু BioNTdrv.sys ড্রাইভারটি মাইক্রোসফ্ট দ্বারা ডিজিটালভাবে স্বাক্ষরিত, হ্যাকাররা "Bring Your Own Vulnerable Driver" (BYOVD) কৌশল ব্যবহার করতে পারে, বৈধ কিন্তু দুর্বল ড্রাইভারদের সুযোগ নিয়ে সিস্টেমটি কাজে লাগাতে পারে।

মাইক্রোসফট জানিয়েছে যে পাঁচটি দুর্বলতার মধ্যে চারটি প্যারাগন পার্টিশন ম্যানেজার সংস্করণ 7.9.1 এবং তার আগের সংস্করণগুলিকে প্রভাবিত করে, যেখানে পঞ্চম (CVE-2025-0298) 17 এবং তার আগের সংস্করণগুলিকে প্রভাবিত করে, যা সাম্প্রতিক র্যানসমওয়্যার আক্রমণে সক্রিয়ভাবে শোষিত দুর্বলতাও।

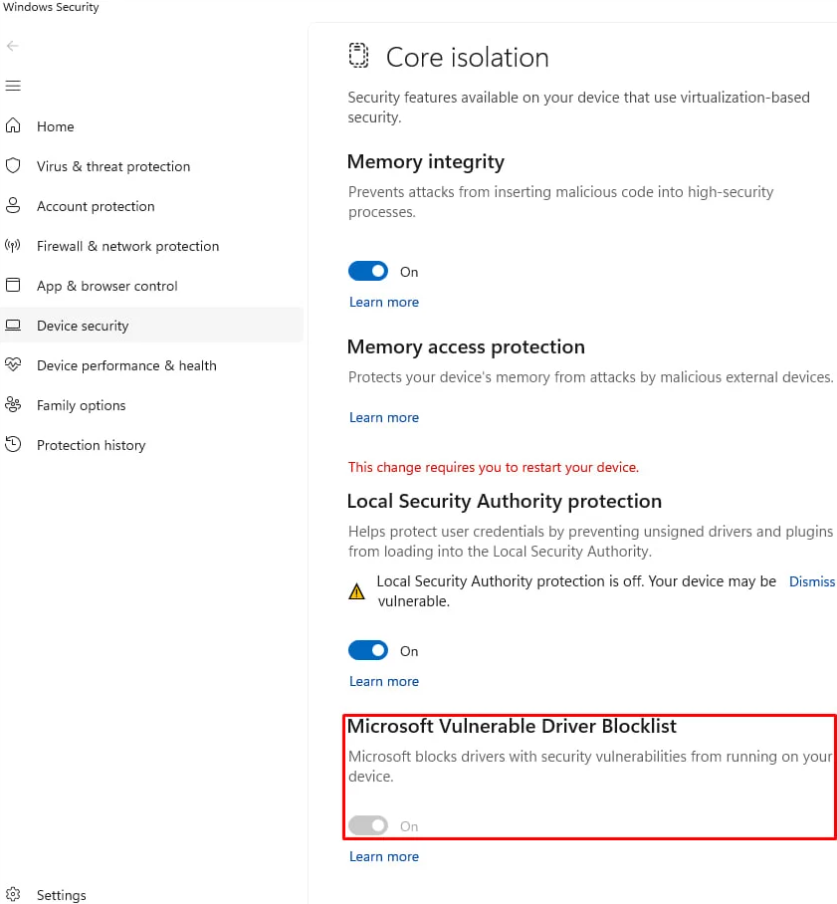

মাইক্রোসফটের ভালনারেবল ড্রাইভার ব্লকলিস্ট বিকল্পটি নিষ্ক্রিয় করা হলে ডিভাইসটি দুর্বল ড্রাইভারের মাধ্যমে আক্রমণের ঝুঁকিতে পড়ে।

ঝুঁকি কমাতে, মাইক্রোসফ্ট ব্যবহারকারীদের সফ্টওয়্যারটির সর্বশেষ সংস্করণে আপগ্রেড করার পরামর্শ দেয়, যা স্থির BioNTdrv.sys 2.0.0 এর সাথে আসে। সফ্টওয়্যার আপডেট করার পাশাপাশি, ব্যবহারকারীদের সেটিংস > গোপনীয়তা এবং সুরক্ষা > উইন্ডোজ সুরক্ষা > ডিভাইস সুরক্ষা > কোর আইসোলেশন > মাইক্রোসফ্ট ভালনারেবল ড্রাইভার ব্লকলিস্টে গিয়ে মাইক্রোসফ্টের দুর্বল ড্রাইভার ব্লকলিস্টটি পরীক্ষা করে সক্ষম করা উচিত এবং নিশ্চিত করা উচিত যে এই বৈশিষ্ট্যটি সক্রিয় আছে।

[বিজ্ঞাপন_২]

সূত্র: https://thanhnien.vn/microsoft-canh-bao-lo-hong-bao-mat-cua-phan-mem-quan-ly-o-dia-tren-windows-185250304165924709.htm

![[ছবি] ২০২৫ সালের শরৎ মেলা এবং চিত্তাকর্ষক রেকর্ড](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/03/1762180761230_ndo_br_tk-hcmt-15-jpg.webp)

![[ছবি] লাম ডং: ভাঙা দেয়াল সহ অবৈধ হ্রদের ক্লোজআপ।](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/03/1762166057849_a5018a8dcbd5478b1ec4-jpg.webp)

![[ছবি] সিঙ্গাপুরের রাষ্ট্রদূত জয়া রত্নমকে স্বাগত জানালেন ল্যামের সাধারণ সম্পাদক](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/03/1762171461424_a1-bnd-5309-9100-jpg.webp)

![[ছবি] প্রধানমন্ত্রী ফাম মিন চিন কানসাই অঞ্চলে জাপান-ভিয়েতনাম ফ্রেন্ডশিপ অ্যাসোসিয়েশনের চেয়ারম্যানকে অভ্যর্থনা জানাচ্ছেন](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/03/1762176259003_ndo_br_dsc-9224-jpg.webp)

মন্তব্য (0)