Das Global Research and Analysis Team (GReAT) von Kaspersky hat soeben die jüngsten Aktivitäten der APT-Hackergruppe BlueNoroff – einem Ableger der berüchtigten Cyberkriminalitätsgruppe Lazarus – durch zwei ausgeklügelte gezielte Angriffskampagnen, GhostCall und GhostHire, bekannt gegeben.

Diese Kampagnen richteten sich gegen Web3-Organisationen und Kryptowährungen in Indien, der Türkei, Australien und zahlreichen Ländern in Europa und Asien und dauern mindestens seit April 2025 an.

Bei den Kampagnen GhostCall und GhostHire wurden vermutlich neue Eindringtechniken und speziell entwickelte Malware eingesetzt, um die Systeme von Entwicklern ins Visier zu nehmen und Blockchain-Organisationen und -Unternehmen mit dem Ziel finanzieller Bereicherung anzugreifen.

Diese Angriffe zielten in erster Linie auf die Betriebssysteme macOS und Windows ab und wurden über eine einheitliche Kommando- und Kontrollinfrastruktur koordiniert.

Die GhostCall-Kampagne zielte auf Geräte mit macOS ab. Die Angreifer kontaktierten die Opfer über Telegram, gaben sich als Risikokapitalgeber aus und nutzten sogar kompromittierte Konten von echten Unternehmern und Startup-Gründern, um Investitions- oder Partnerschaftsmöglichkeiten vorzuschlagen.

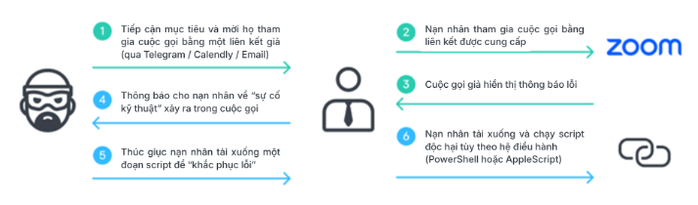

Die Angriffsmethode der GhostCall-Kampagne

Die Opfer wurden anschließend eingeladen, an einem „Investitionsgespräch“ auf betrügerischen Webseiten teilzunehmen, die die Benutzeroberfläche von Zoom oder Microsoft Teams nachahmten.

In diesem fingierten Meeting wird das Opfer aufgefordert, die App zu aktualisieren, um ein Audioproblem zu beheben. Sobald es dem nachkommt, lädt das Gerät Schadcode herunter und installiert Spyware.

Bei der GhostHire-Kampagne zielte diese hochentwickelte APT-Angriffsgruppe (Advanced Persistent Threat) auf Blockchain-Entwickler ab, indem sie sich als Personalvermittler ausgab. Die Opfer wurden dazu verleitet, ein GitHub-Repository mit Schadcode herunterzuladen und auszuführen, das als Kompetenztest getarnt war.

Die bei der GhostHire-Cyberangriffskampagne angewandten Methoden.

Wenn das Opfer diese Inhalte öffnet und ausführt, installiert sich die Schadsoftware automatisch auf dem Rechner und wird dabei an das Betriebssystem des Opfers angepasst.

Kaspersky rät zur Vorsicht bei verlockenden Angeboten oder Investitionsvorschlägen. Überprüfen Sie stets die Identität neuer Kontakte, insbesondere wenn diese Sie über Telegram, LinkedIn oder andere soziale Medien kontaktieren.

Beachten Sie, dass Sie für den Austausch sensibler Informationen ausschließlich authentifizierte und sichere interne Kommunikationskanäle verwenden sollten, stets die Möglichkeit in Betracht ziehen, dass das Konto eines Freundes kompromittiert wurde, und die Ausführung unüberprüfter Skripte oder Befehle vermeiden sollten, nur um „Fehler zu beheben“...

Quelle: https://nld.com.vn/chieu-lua-dau-tu-tinh-vi-den-muc-ai-cung-co-the-sap-bay-196251209162029124.htm

![[Foto] Der Vorsitzende der Nationalversammlung, Tran Thanh Man, nimmt an dem politischen Seminar zur Förderung der Zusammenarbeit zwischen Vietnam und der Türkei teil.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/16/1776351415367_vna-potal-chu-tich-quoc-hoi-tran-thanh-man-du-toa-dam-chinh-sach-thuc-day-hop-tac-viet-nam-tho-nhi-ky-8705791-jpg.webp)

![[Bild] Brücken und Straßen, die den östlichen Teil von Ho-Chi-Minh-Stadt verbinden](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/16/1776328595108_ndo_br_bh-vt5-jpg.webp)

![[Infografik] Details zum Hochgeschwindigkeitsbahnprojekt Hanoi-Quang Ninh](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/04/16/1776338188424_anh-man-hinh-2026-04-16-luc-18-16-10.png)

![[Foto] Der Vorsitzende der Nationalversammlung, Tran Thanh Man, trifft sich mit dem Sprecher des georgischen Parlaments.](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2026/04/16/1776338494029_anh-man-hinh-2026-04-16-luc-18-21-21.png)

Kommentar (0)