Expertos en seguridad acaban de descubrir una campaña maliciosa que roba códigos OTP en dispositivos Android a nivel mundial, infectando los dispositivos con malware a través de miles de bots de Telegram.

Investigadores de la empresa de seguridad Zimperium descubrieron esta campaña maliciosa y la han estado monitoreando desde febrero de 2022. Informan haber encontrado al menos 107.000 muestras de malware diferentes relacionadas con la campaña.

El malware rastreaba mensajes que contenían códigos OTP de más de 600 marcas globales, algunas con cientos de millones de usuarios. El motivo de los piratas informáticos era económico.

|

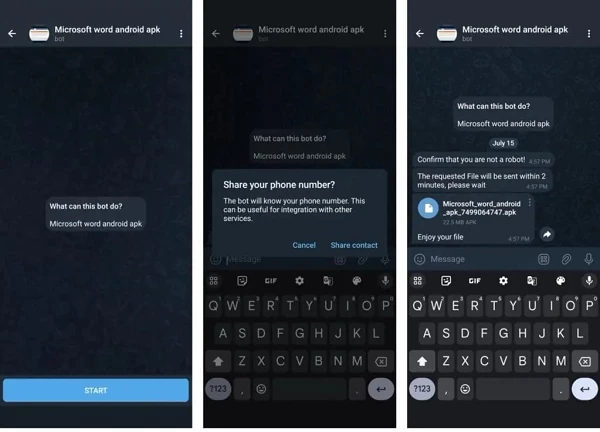

| Los bots de Telegram están pidiendo a los usuarios que proporcionen sus números de teléfono para enviarles archivos APK. |

Según Zimperium, el malware de robo de SMS se propaga a través de anuncios maliciosos o bots de Telegram, comunicándose automáticamente con las víctimas. Existen dos escenarios que los hackers utilizan para llevar a cabo los ataques.

En concreto, en el primer caso, la víctima es engañada para que acceda a páginas falsas de Google Play. En el segundo caso, el bot de Telegram promete a los usuarios aplicaciones de Android pirateadas, pero primero deben proporcionar su número de teléfono para recibir el archivo APK. Este bot utilizará dicho número para crear un nuevo archivo APK, lo que permitirá a los hackers rastrear o atacar a la víctima en el futuro.

Zimperium informó que la campaña maliciosa utilizó 2600 bots de Telegram para promocionar diversas APK de Android, controladas por 13 servidores de comando y control. Las víctimas provenían de 113 países, pero la mayoría eran de India y Rusia. Estados Unidos, Brasil y México también registraron un número significativo de víctimas. Estas cifras revelan la alarmante magnitud y sofisticación de la operación detrás de la campaña.

Expertos descubrieron un malware que transmite mensajes SMS capturados a un punto final de la API en el sitio web 'fastsms.su'. Este sitio web vende acceso a números de teléfono virtuales en el extranjero, que luego se pueden usar para el anonimato y la autenticación en plataformas y servicios en línea. Es muy probable que los dispositivos infectados hayan sido explotados sin el conocimiento de las víctimas.

Además, al otorgar acceso a los SMS, las víctimas permiten que el malware lea los mensajes, robe información confidencial, incluidos los códigos OTP utilizados durante el registro de cuentas y la autenticación de dos factores. Como resultado, las víctimas pueden ver cómo sus facturas telefónicas se disparan o verse involucradas involuntariamente en actividades ilegales, con el rastreo de sus dispositivos y números de teléfono.

Para evitar ser víctimas de ciberdelincuentes, los usuarios de Android no deben descargar archivos APK fuera de Google Play, no deben otorgar permisos de acceso a aplicaciones no relacionadas y deben asegurarse de que Play Protect esté activado en sus dispositivos.

Fuente: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

![[Foto] El secretario general y presidente To Lam se reúne con delegados de la Asamblea Nacional pertenecientes a minorías étnicas.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/20/1776696701056_a1-bnd-8331-3342-jpg.webp)

![[Imagen] La Asamblea Nacional debate la implementación del plan de desarrollo socioeconómico.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/20/1776696707422_ndo_br_img-20260420-185419-jpg.webp)

Kommentar (0)