Según el Equipo de Análisis e Investigación Global (GReAT), el malware GhostContainer se instaló en sistemas que utilizan Microsoft Exchange, como parte de una campaña de amenaza persistente avanzada (APT) a largo plazo dirigida a organizaciones clave en la región de Asia, incluidas importantes empresas de tecnología.

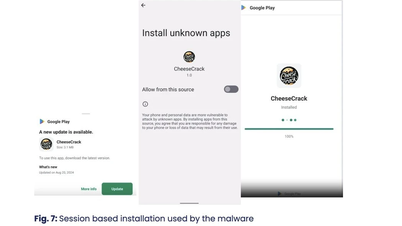

GhostContainer, oculto en un archivo llamado App_Web_Container_1.dll, es en realidad una puerta trasera multipropósito. Es capaz de ampliar su funcionalidad cargando módulos remotos adicionales y se basa en diversas herramientas de código abierto. El malware se disfraza como un componente legítimo del sistema host, utilizando sofisticadas técnicas de evasión para eludir el software de seguridad y los sistemas de monitorización.

Una vez en el sistema, GhostContainer permite a los atacantes tomar el control de los servidores Exchange. Puede actuar como un proxy o un túnel cifrado, lo que les permite penetrar más profundamente en la red interna o robar datos confidenciales sin ser detectados. Estas acciones han llevado a los expertos a sospechar que la campaña tiene fines de ciberespionaje.

Sergey Lozhkin, director del equipo GReAT de Kaspersky para Asia Pacífico y Oriente Medio y África, afirmó que el equipo responsable de GhostContainer posee un amplio conocimiento de los entornos de servidores Exchange e IIS. Utilizan código abierto para desarrollar herramientas de ataque sofisticadas, evitando rastros obvios, lo que dificulta enormemente rastrear el origen.

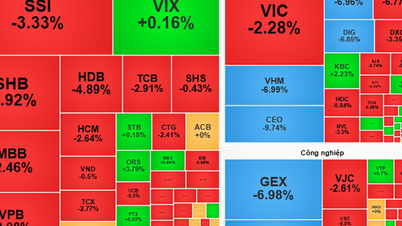

Actualmente se desconoce qué grupo está detrás de esta campaña, ya que el malware utiliza código de múltiples proyectos de código abierto, lo que significa que es probable que sea ampliamente utilizado por diversos grupos cibercriminales en todo el mundo. Cabe destacar que, según las estadísticas, a finales de 2024 se detectaron aproximadamente 14 000 paquetes de malware en proyectos de código abierto, lo que supone un aumento del 48 % en comparación con finales de 2023, lo que demuestra que los riesgos de seguridad derivados del código abierto son cada vez más graves.

Para reducir el riesgo de ser víctima de ciberataques dirigidos, las empresas deben equipar a sus equipos de operaciones de seguridad con acceso a fuentes de inteligencia sobre amenazas actualizadas, según Kaspersky.

Formar a los equipos de ciberseguridad es fundamental para aumentar su capacidad de detectar y responder a ataques sofisticados. Las empresas también deben implementar soluciones de detección y resolución de problemas de endpoints, combinadas con herramientas de monitorización y protección a nivel de red.

Además, dado que muchos ataques comienzan con correos electrónicos de phishing u otras formas de engaño psicológico, las organizaciones deben impartir periódicamente formación en seguridad a sus empleados. Una inversión coordinada en tecnología, personal y procesos es clave para ayudar a las empresas a fortalecer sus defensas contra amenazas cada vez más complejas.

Fuente: https://nld.com.vn/ma-doc-an-minh-trong-microsoft-exchange-phat-hien-gian-diep-mang-tinh-vi-196250724165422125.htm

![[Foto] El presidente de la Asamblea Nacional, Tran Thanh Man, recibe al presidente de la Cámara de Representantes de Uzbekistán, Nuriddin Ismoilov.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/27/1761542647910_bnd-2610-jpg.webp)

![[Foto] El V Congreso de Emulación Patriótica de la Comisión Central de Inspección](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/27/1761566862838_ndo_br_1-1858-jpg.webp)

![[Foto] Los Comités del Partido de los organismos centrales del Partido resumen la implementación de la Resolución No. 18-NQ/TW y la dirección del Congreso del Partido.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/27/1761545645968_ndo_br_1-jpg.webp)

Kommentar (0)