キーロガー あるいは「キーボードロガー」がハッカーによって悪用され、Apple デバイスの厳格なセキュリティ壁を回避している。

モバイルセキュリティ企業Certo Softwareのディレクター、ラッセル・ケント・ペイン氏の報告によると、ハッカーはこの抜け穴を利用してiPhoneユーザーのプライベートメッセージ、ブラウザ履歴、パスワードを記録しているという。

iPhoneユーザーに対するサイバー攻撃に関する最近の複数の報告を受けて、新たな脅威の調査が開始されました。調査の結果、専門家は影響を受けたすべてのデバイスに悪意のあるサードパーティ製キーボードアプリがインストールされていたことを発見しました。

ハッカーによるこの新たな攻撃が独特なのは、デバイスを直接ハッキングしたり、iCloud にアクセスしたりする必要がなく、代わりに Apple の TestFlight プラットフォームを使用して悪意のあるキーボード ソフトウェアを配布するという点です。これは、TestFlight プラットフォーム上のアプリは、App Store 上のアプリと同じ厳格なセキュリティ審査プロセスを通過する必要がないためです。

Appleは長年にわたり、App StoreでiPhoneやiPadにアプリをインストールする前に、セキュリティ審査に合格することを義務付けてきました。この審査により、悪意のあるアプリがデバイスに侵入し、有害な動作を行うことを防いでいます。

ただし、TestFlight は Apple が作成したツールであり、開発者が非公式 (ベータ) アプリケーションを App Store で正式に一般公開する前に、特定のユーザーに配布できるようにするためのものです。

悪意のあるキーボードがユーザーのデバイスにインストールされると、デフォルトのiPhoneキーボードが元のキーボードに似たインターフェースに自動的に置き換えられます。この悪意のあるキーボードはキーロガーとして機能し、ユーザーが入力したすべての情報を自動的に記録し、ハッカーのサーバーに送信します。

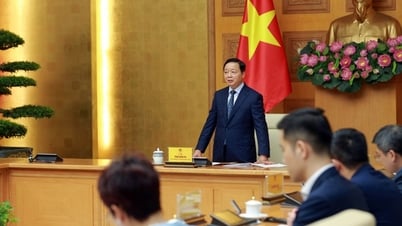

|

| 左側はデフォルトの iOS キーボード インターフェース、右側はハッカーのキーロガーとして機能する悪意のあるキーボードです。 |

iPhone に悪意のあるキーボードがインストールされているかどうかを確認するには、iPhone ユーザーは設定を開き、「キーボード」に移動して、インストールされているキーボードのリストを確認する必要があります。

フルデバイスコントロールが有効になっているのに、見慣れないキーボードが表示された場合は、不安を感じるかもしれません。その場合、iPhoneユーザーは疑わしいキーボードアプリを削除する必要があります。

iPhone ユーザーは、デバイスが USB 経由で Macbook に接続されている場合、iPhone または iPad をマルウェアスキャンできるため、Macbook コンピューターでウイルス対策ソフトウェアを使用することも検討する必要があります。

Appleはこのハッカーの攻撃方法についてまだ公式にコメントしていないため、iPhoneユーザーは最新のパッチに注意し、速やかにデバイスを更新する必要がある。

[広告2]

ソース

コメント (0)