យោងតាមគេហទំព័រ Gadget360 ការអាប់ដេតក្លែងក្លាយសម្រាប់កម្មវិធីរុករក Google Chrome និង Safari កំពុងត្រូវបានប្រើប្រាស់ដើម្បីផ្សព្វផ្សាយមេរោគ Atomic Stealer (ដែលត្រូវបានគេស្គាល់ផងដែរថាជា AMOS) ដែលកំណត់គោលដៅអ្នកប្រើប្រាស់ macOS ជាច្រើន។

រលកនៃការវាយប្រហារថ្មីមួយត្រូវបានរកឃើញដោយក្រុមហ៊ុនសន្តិសុខ Malwarebytes។ យោងតាមអ្នកស្រាវជ្រាវ Ankit Anubhav យុទ្ធនាការព្យាបាទនេះកំពុងត្រូវបានរីករាលដាលដោយពួក Hacker តាមរយៈ ClearFake ដែលជាវិធីសាស្ត្រមួយដែលត្រូវបានគេស្គាល់ថាប្រើគេហទំព័រ WordPress ដែលរងការសម្របសម្រួលដើម្បីបញ្ឆោតជនរងគ្រោះឱ្យទាញយកការអាប់ដេតកម្មវិធីរុករកក្លែងក្លាយ។

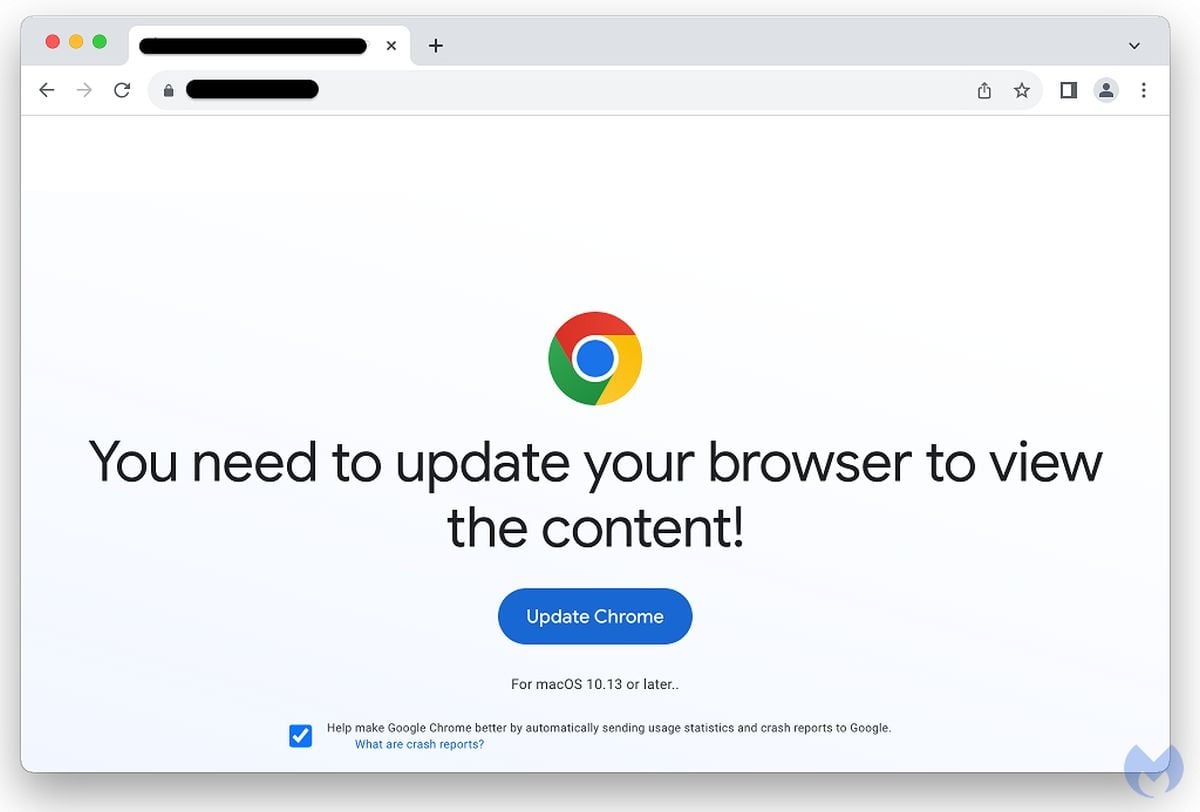

ដើម្បីជៀសវាងការសង្ស័យ គេហទំព័រដែលត្រូវបានគេលួចចូលត្រូវបានរចនាឡើងជាមួយនឹងចំណុចប្រទាក់ស្រដៀងគ្នាទៅនឹងទំព័រទាញយកកម្មវិធីរុករក Chrome របស់ Google ខណៈដែលគេហទំព័រ Safari ត្រូវបានក្លែងបន្លំដោយរូបតំណាងកម្មវិធីរុករកហួសសម័យ។

ចំណុចប្រទាក់គេហទំព័របង្ហាញការអាប់ដេតកម្មវិធីរុករក Chrome ក្លែងក្លាយ។

នៅពេលដែលអ្នកប្រើប្រាស់ចុចប៊ូតុងទាញយក ឯកសារ .dmg ព្យាបាទដែលក្លែងបន្លំជាកម្មវិធីដំឡើងកម្មវិធីរុករកតាមអ៊ីនធឺណិតនឹងត្រូវបានទាញយកទៅក្នុងកុំព្យូទ័រ Mac។ នៅពេលបើកឯកសារនោះ អ្នកប្រើប្រាស់នឹងត្រូវបានជំរុញឱ្យបញ្ចូលពាក្យសម្ងាត់អ្នកគ្រប់គ្រងរបស់ពួកគេដើម្បីប្រតិបត្តិពាក្យបញ្ជាព្យាបាទនៅលើឧបករណ៍ រួមទាំងការលួចពាក្យសម្ងាត់ពី Keychain ការលួចឯកសារ រូបភាព កាបូបឌីជីថល និងទិន្នន័យផ្សេងទៀតពីកុំព្យូទ័ររបស់អ្នកប្រើប្រាស់ macOS។

នៅចំពោះមុខការវាយប្រហារកាន់តែស្មុគស្មាញ ដើម្បីការពារខ្លួនពីមេរោគ អ្នកប្រើប្រាស់គួរតែប្រើប្រាស់ការការពារមួយចំនួន ខណៈពេលកំពុងរុករកគេហទំព័រ ដូចជាការប្រើប្រាស់ការកំណត់ Safe Browsing ដែលភ្ជាប់មកជាមួយ Google Chrome។ លើសពីនេះ សូមជៀសវាងការទាញយកកម្មវិធីដំឡើងពីគេហទំព័រដែលមិនស្គាល់។ គោលការណ៍ចម្បងគឺត្រូវពិនិត្យមើលរបារអាសយដ្ឋានជានិច្ច ដើម្បីធានាថាអ្នកកំពុងចូលប្រើដែន google.com ដែលត្រឹមត្រូវ។

លើសពីនេះ Apple មិនចែកចាយការអាប់ដេត Safari តាមរយៈគេហទំព័ររបស់ខ្លួនទេ។ កំណែថ្មីនៃកម្មវិធីរុករកតែងតែត្រូវបានរួមបញ្ចូលទៅក្នុងការអាប់ដេតប្រព័ន្ធប្រតិបត្តិការ។ ដូច្នេះ សូមមិនអើពើនឹងសំណើអាប់ដេត Safari ណាមួយដែលបង្ហាញនៅលើគេហទំព័រ។

[ការផ្សាយពាណិជ្ជកម្ម_២]

តំណភ្ជាប់ប្រភព

![[រូបថត] នាយករដ្ឋមន្ត្រី ផាម មិញឈីញ ចូលរួមសន្និសីទស្តីពីការអនុវត្តភារកិច្ចសម្រាប់ឆ្នាំ ២០២៦ នៃវិស័យឧស្សាហកម្ម និងពាណិជ្ជកម្ម](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F19%2F1766159500458_ndo_br_shared31-jpg.webp&w=3840&q=75)

Kommentar (0)