ទីភ្នាក់ងារសន្តិសុខតាមអ៊ីនធឺណិតអន្តរជាតិបានចេញការព្រមានអំពីសកម្មភាពរបស់ក្រុមឧក្រិដ្ឋកម្មតាមអ៊ីនធឺណិត Medusa ដែលមានជំនាញក្នុងការរៀបចំការវាយប្រហារតាមអ៊ីនធឺណិតដោយប្រើ ransomware ដើម្បីអ៊ិនគ្រីបទិន្នន័យ និងជំរិតទារប្រាក់។ ជនរងគ្រោះនៃក្រុមនេះរួមមានភ្នាក់ងារ អង្គការ អាជីវកម្ម មន្ទីរពេទ្យ និងសាលារៀន។

ក្រុមនេះរៀបចំការវាយប្រហារតាមអ៊ីនធឺណិតដ៏ស្មុគស្មាញ ដោយកេងប្រវ័ញ្ចភាពងាយរងគ្រោះ និងជ្រៀតចូលបណ្តាញ ឬកុំព្យូទ័រ បន្ទាប់មកអ៊ិនគ្រីបទិន្នន័យដើម្បីជំរិតទារប្រាក់ពីជនរងគ្រោះ។ ប្រាក់លោះអាចឡើងដល់រាប់លានដុល្លារអាមេរិក។ ក្នុងចំណោមជនរងគ្រោះជាង ៤០០ នាក់នៃក្រុមនេះគឺ Toyota Financial Services ដែលជាក្រុមហ៊ុនបុត្រសម្ព័ន្ធរបស់ Toyota Motor Corporation ដែលត្រូវបានវាយប្រហារដោយមេរោគ ransomware ហើយទាមទារប្រាក់លោះក្នុងខែវិច្ឆិកា ឆ្នាំ ២០២៣។

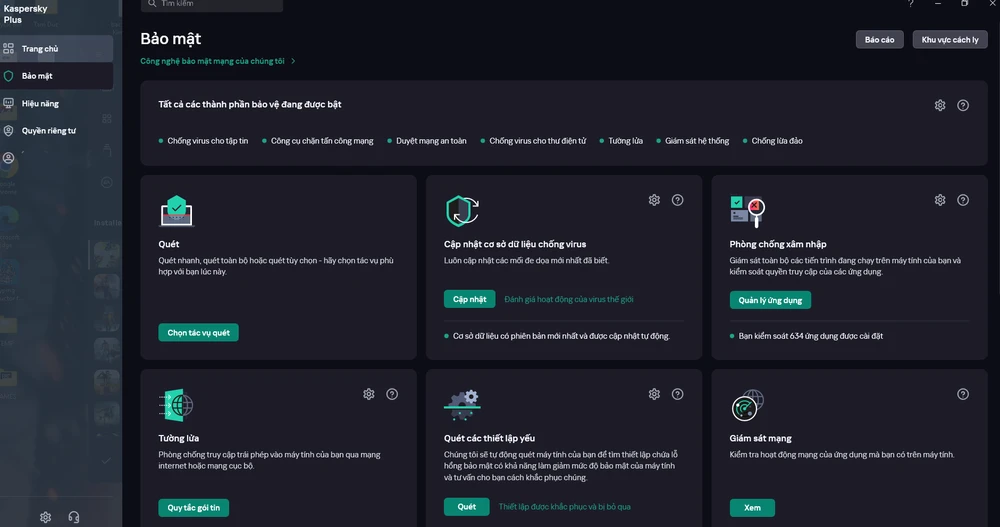

ក្រុមអ្នកស្រាវជ្រាវសន្តិសុខ Kaspersky បានរកឃើញ សកម្មភាពរបស់ Medusa ransomware ក្នុងឆ្នាំ 2023។ Kaspersky ណែនាំថាអាជីវកម្មនានាត្រូវអនុវត្តជំហានដូចខាងក្រោម៖ ពិនិត្យ និងធានាសុវត្ថិភាពសេវាកម្មកុំព្យូទ័រពីចម្ងាយ ពិនិត្យ និងធ្វើបច្ចុប្បន្នភាពបំណះសម្រាប់សេវាកម្មបណ្តាញឯកជននិម្មិត (VPN) ដែលផ្តល់ជូនបុគ្គលិកដែលចូលប្រើបណ្តាញសាជីវកម្ម ធ្វើបច្ចុប្បន្នភាពកម្មវិធីនៅលើឧបករណ៍ទៅកំណែចុងក្រោយបំផុត បម្រុងទុកទិន្នន័យសំខាន់ៗ និងបង្កើនសុវត្ថិភាពជាមួយនឹងដំណោះស្រាយដូចជា Kaspersky Endpoint Detection and Response ដើម្បីរកឃើញការវាយប្រហារទាន់ពេលវេលា។

សម្រាប់អ្នកប្រើប្រាស់ម្នាក់ៗ ទីភ្នាក់ងារសន្តិសុខតាមអ៊ីនធឺណិតណែនាំឱ្យពង្រឹងការការពារសម្រាប់គណនី Gmail និង Outlook ក៏ដូចជាសេវាកម្ម VPN ដូចជាការបម្រុងទុកទិន្នន័យទៅកាន់ច្បាប់ចម្លងច្រើននៅក្នុងទីតាំងដាច់ដោយឡែក និងមានសុវត្ថិភាព ការធ្វើបច្ចុប្បន្នភាពប្រព័ន្ធប្រតិបត្តិការ និងកម្មវិធី Windows និងការប្រើប្រាស់ឧបករណ៍ត្រួតពិនិត្យសុវត្ថិភាពសម្រាប់ឧបករណ៍ និងបណ្តាញដើម្បីរកឃើញការឈ្លានពាន។

ក្រុមហ៊ុន Microsoft ក៏ទើបតែបានព្រមានផងដែរថា កុំព្យូទ័រ Windows រាប់លានគ្រឿងគឺជាគោលដៅនៃការវាយប្រហារតាមអ៊ីនធឺណិតដែលឆ្លងមេរោគពីគេហទំព័រផ្សាយភាពយន្តខុសច្បាប់។ យោងតាមក្រុមហ៊ុន Microsoft នៅពេលចូលប្រើគេហទំព័រភាពយន្តខុសច្បាប់ កុំព្យូទ័ររបស់អ្នកប្រើប្រាស់អាចត្រូវបានបញ្ជូនបន្តទៅទាញយកមេរោគដែលឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតកំពុងរក្សាទុកក្រោមរូបភាពរបស់ Github។

ការវាយប្រហារនេះត្រូវបានបែងចែកជាបួនដំណាក់កាលដ៏ស្មុគស្មាញ ដោយផ្នែកខ្លះនៃមេរោគ ដែលរក្សាទុកនៅលើគេហទំព័រផ្សេងៗ រួមទាំង Discord និង Dropbox ត្រូវបាន "ទាញ" ចូលទៅក្នុងម៉ាស៊ីនរបស់ជនរងគ្រោះ។ ទិន្នន័យសំខាន់ៗត្រូវបានលួចចូល សូម្បីតែទិន្នន័យដែលរក្សាទុកក្នុងកន្លែងផ្ទុកទិន្នន័យលើពពក Microsoft OneDrive ក៏ដោយ។ មេរោគនេះក៏បានស៊ើបអង្កេតថាតើកុំព្យូទ័ររបស់អ្នកប្រើប្រាស់មានព័ត៌មានហិរញ្ញវត្ថុពីកាបូបលុយឌីជីថលដូចជា Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey និង BitBox ដែរឬទេ។

យោងតាមលោក Ngo Tran Vu នាយកផ្នែកសន្តិសុខ NTS អ្នកប្រើប្រាស់បុគ្គល និងអាជីវកម្មខ្នាតតូចភាគច្រើននៅតែធ្វេសប្រហែសចំពោះការគំរាមកំហែងឌីជីថល។ ពួកគេច្រើនតែមានទម្លាប់ចូលប្រើគេហទំព័រស្ទ្រីមភាពយន្តអនឡាញសម្រាប់ការកម្សាន្តដោយផ្ទាល់នៅលើកុំព្យូទ័រ Windows របស់ពួកគេ ដែលមានទិន្នន័យសំខាន់ៗជាច្រើន។ ទិន្នន័យអាជីវកម្ម ព័ត៌មានគ្រប់គ្រងគណនី។ល។ ត្រូវបានគ្រប់គ្រងតែលើផ្ទៃ ឬមិនពេញលេញ ដែលបណ្តាលឱ្យអង្គភាពទាំងនេះច្រើនតែទទួលរងការខាតបង់យ៉ាងធ្ងន់ធ្ងរ និងពិបាកក្នុងការស្តារឡើងវិញនៅពេលដែលមានឧប្បត្តិហេតុដូចជាការវាយប្រហារ ransomware កើតឡើង។

ប្រភព៖ https://www.sggp.org.vn/nguoi-dung-may-tinh-windows-can-can-trong-voi-ma-doc-tong-tien-post787366.html

![[រូបថត] នាយករដ្ឋមន្ត្រី ផាម មិញឈីញ ចូលរួមសន្និសីទស្តីពីការអនុវត្តភារកិច្ចសម្រាប់ឆ្នាំ ២០២៦ នៃវិស័យឧស្សាហកម្ម និងពាណិជ្ជកម្ម](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F19%2F1766159500458_ndo_br_shared31-jpg.webp&w=3840&q=75)

Kommentar (0)