ແອັບພລິເຄຊັນທີ່ເປັນອັນຕະລາຍມັກຈະເປັນໄພຂົ່ມຂູ່ຕໍ່ອຸປະກອນມືຖືສະເໝີ, ໂດຍສະເພາະໃນ Android, ບ່ອນທີ່ຜູ້ໃຊ້ສາມາດຕິດຕັ້ງຊອບແວໄດ້ງ່າຍຈາກແຫຼ່ງໃດກໍໄດ້ທີ່ພວກເຂົາຕ້ອງການ. ອີງຕາມ Bleeping Computer , ມັນແວ XLoader ລຸ້ນໃໝ່ (ທີ່ຮູ້ກັນໃນນາມ MoqHao) ກຳລັງໂຈມຕີອຸປະກອນທີ່ໃຊ້ລະບົບປະຕິບັດການຂອງ Google.

ມັນແວຣ໌ຈະປະຕິບັດຕົວມັນເອງຫຼັງຈາກປອມຕົວເປັນ Google Chrome ເພື່ອຮ້ອງຂໍສິດການເຂົ້າເຖິງຂອງຜູ້ໃຊ້.

MoqHao ເຄີຍປາກົດຢູ່ໃນສະຫະລັດ, ອັງກິດ, ເຢຍລະມັນ, ຝຣັ່ງ, ຍີ່ປຸ່ນ, ເກົາຫຼີໃຕ້ ແລະ ໄຕ້ຫວັນ. ມັນແວນີ້ແຜ່ລາມຜ່ານຂໍ້ຄວາມ SMS ທີ່ມີລິ້ງສັ້ນໆໄປຫາທີ່ຢູ່ອື່ນ. ເມື່ອຜູ້ໃຊ້ຄລິກໃສ່ລິ້ງ ແລະ ຕິດຕັ້ງໂປຣແກຣມ, XLoader ຈະຖືກເປີດໃຊ້ທັນທີ. ມັນແວສາມາດເຮັດວຽກໄດ້ຢ່າງລັບໆ, ລັກຂໍ້ມູນຜູ້ໃຊ້ປະເພດຕ່າງໆໂດຍບໍ່ຖືກກວດພົບໂດຍລະບົບ ຫຼື ຜູ້ເຄາະຮ້າຍ.

ອີງຕາມ McAfee, ເມື່ອແອັບພລິເຄຊັນທີ່ເປັນອັນຕະລາຍຖືກຕິດຕັ້ງຢູ່ໃນອຸປະກອນ, ກິດຈະກຳທີ່ໜ້າສົງໄສຈະຖືກປະຕິບັດໂດຍອັດຕະໂນມັດ. ບໍລິສັດຮັກສາຄວາມປອດໄພໄດ້ລາຍງານການແຈກຢາຍ ແລະ ວິທີການໂຈມຕີຂອງໂປຣແກຣມໃຫ້ Google, ໂດຍຮ່ວມມືກັນເພື່ອປ້ອງກັນ ແລະ ຫຼຸດຜ່ອນຄວາມເສຍຫາຍຂອງມັລແວຣ໌ປະເພດນີ້ທີ່ປະຕິບັດຕົວເອງໃນ Android ລຸ້ນຕໍ່ໄປ.

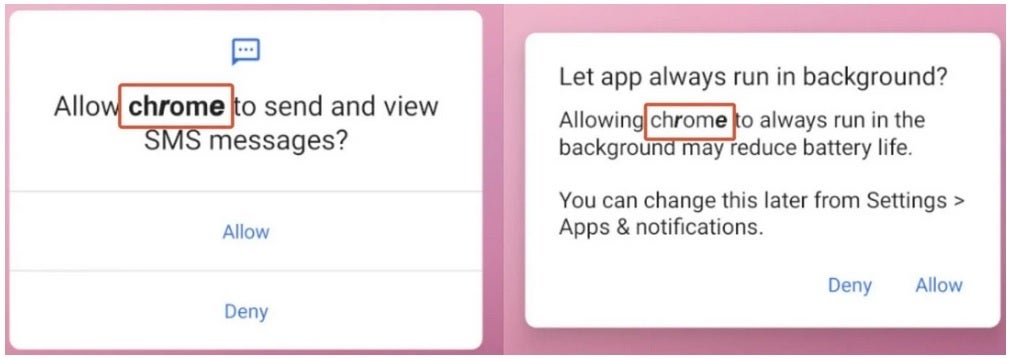

ເພື່ອ "ຫຼອກລວງ" ຜູ້ໃຊ້, ໂປຣແກຣມຈະສົ່ງການແຈ້ງເຕືອນຮ້ອງຂໍການອະນຸຍາດເພື່ອປອມຕົວເປັນໂປຣແກຣມທ່ອງເວັບ Google Chrome ເພື່ອສົ່ງ ແລະ ເບິ່ງຂໍ້ຄວາມ SMS, ພ້ອມທັງເຮັດວຽກໃນພື້ນຫຼັງ.

ການຮ້ອງຂໍການອະນຸຍາດໄດ້ຖືກສົ່ງມາຈາກໂປຣແກຣມທ່ອງເວັບ Chrome ປອມທີ່ມີຕົວອັກສອນທີ່ສະກົດຜິດເພື່ອຫຼີກລ່ຽງລະບົບຄວາມປອດໄພຂອງການສະແກນລິຂະສິດ.

ມັນຍັງຮ້ອງຂໍການອະນຸຍາດໃຫ້ເຮັດໃຫ້ "Chrome" ເປັນແອັບພລິເຄຊັນສົ່ງຂໍ້ຄວາມ SMS ເລີ່ມຕົ້ນໃນອຸປະກອນ. ເມື່ອຜູ້ໃຊ້ຕົກລົງ, XLoader ຈະລັກ ແລະ ສົ່ງຮູບພາບ, ຂໍ້ຄວາມ, ລາຍຊື່ຜູ້ຕິດຕໍ່ ແລະ ຂໍ້ມູນຮາດແວອື່ນໆໄປຫາເຊີບເວີຄວບຄຸມໄລຍະໄກ.

ຜູ້ຊ່ຽວຊານດ້ານຄວາມປອດໄພປະເມີນວ່າ ຜູ້ເຄາະຮ້າຍຕ້ອງການການໂຕ້ຕອບໜ້ອຍທີ່ສຸດເພື່ອໃຫ້ການອະນຸຍາດ, ເຮັດໃຫ້ XLoader ລຸ້ນໃໝ່ມີອັນຕະລາຍຫຼາຍກ່ວາລຸ້ນກ່ອນ. ຜູ້ເຜີຍແຜ່ Android ໄດ້ຮ່ວມມືກັບບໍລິສັດຄວາມປອດໄພເພື່ອແກ້ໄຂຊ່ອງໂຫວ່ດັ່ງກ່າວ, ເຮັດໃຫ້ອຸປະກອນທີ່ເປີດໃຊ້ Google Play Protect ປອດໄພກວ່າການໂຈມຕີ. ດັ່ງນັ້ນ, ພວກເຂົາແນະນຳໃຫ້ຜູ້ໃຊ້ບໍ່ຄລິກໃສ່ລິ້ງທີ່ໜ້າສົງໄສທີ່ສົ່ງໄປຫາໂທລະສັບຂອງພວກເຂົາ ແລະ ບໍ່ຄວນຕິດຕັ້ງແອັບພລິເຄຊັນຈາກແຫຼ່ງທີ່ບໍ່ຮູ້ຈັກຢ່າງເດັດຂາດ.

[ໂຄສະນາ_2]

ລິ້ງແຫຼ່ງຂໍ້ມູນ

(0)