Międzynarodowe agencje ds. cyberbezpieczeństwa wydały ostrzeżenia dotyczące działań grupy cyberprzestępczej Medusa, specjalizującej się w organizowaniu cyberataków z wykorzystaniem oprogramowania ransomware do szyfrowania danych i wyłudzania pieniędzy. Ofiarami tej grupy są agencje, organizacje, firmy, szpitale i szkoły.

Grupa ta przeprowadza wyrafinowane cyberataki, wykorzystując luki w zabezpieczeniach i infiltrując sieci lub komputery, a następnie szyfrując dane w celu wymuszenia okupu od ofiar. Okup może sięgać milionów dolarów. Wśród ponad 400 ofiar tej grupy znajduje się Toyota Financial Services, spółka zależna Toyota Motor Corporation, która padła ofiarą ataku ransomware i zażądała okupu w listopadzie 2023 roku.

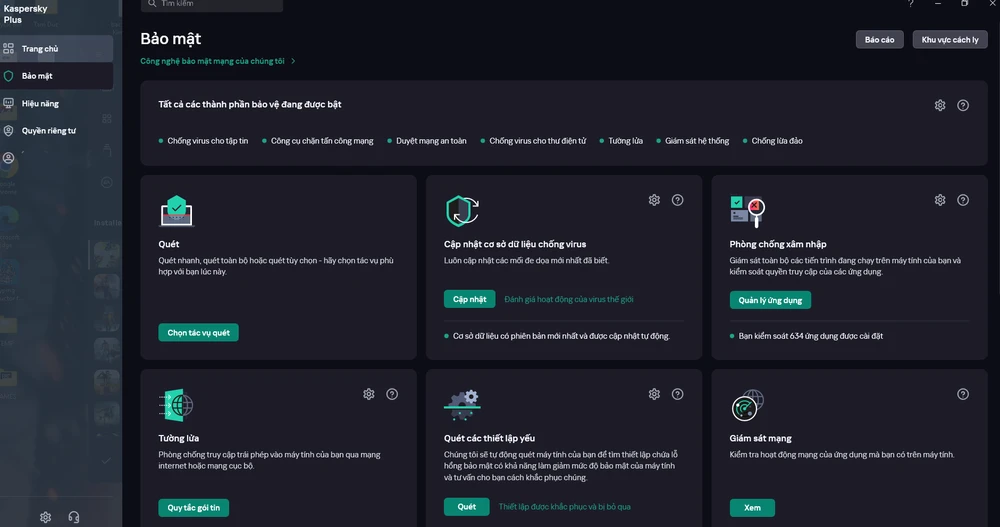

Badacze ds. bezpieczeństwa z firmy Kaspersky wykryli aktywność ransomware Medusa w 2023 r. Kaspersky zaleca firmom podjęcie następujących kroków: sprawdzanie i zabezpieczanie usług pulpitu zdalnego, regularne sprawdzanie i aktualizowanie poprawek dla usług wirtualnej sieci prywatnej (VPN) udostępnianych pracownikom uzyskującym dostęp do sieci firmowej, aktualizowanie oprogramowania na urządzeniach do najnowszych wersji, tworzenie kopii zapasowych ważnych danych oraz zwiększanie bezpieczeństwa za pomocą rozwiązań takich jak Kaspersky Endpoint Detection and Response, które umożliwiają wczesne wykrywanie ataków.

Agencje zajmujące się bezpieczeństwem cybernetycznym zalecają użytkownikom indywidualnym wzmocnienie ochrony kont Gmail i Outlook, a także usług VPN, np. poprzez tworzenie kopii zapasowych danych w wielu kopiach w oddzielnych i bezpiecznych lokalizacjach, aktualizowanie systemów operacyjnych i oprogramowania Windows oraz korzystanie z narzędzi do monitorowania bezpieczeństwa urządzeń i sieci w celu wykrywania włamań.

Microsoft ostrzegł również, że miliony komputerów z systemem Windows padły ofiarą cyberataku zainfekowanego złośliwym oprogramowaniem pochodzącym z nielegalnych serwisów streamingowych. Według Microsoftu, podczas uzyskiwania dostępu do nielegalnych serwisów filmowych, komputery użytkowników mogą zostać przekierowane w celu pobrania złośliwego oprogramowania, które cyberprzestępcy przechowują pod przykrywką Github.

Atak składał się z czterech zaawansowanych faz, w których fragmenty złośliwego oprogramowania, przechowywane na różnych stronach internetowych, w tym na Discordzie i Dropboxie, były „przenoszone” na komputer ofiary. Wykradziono ważne dane, nawet te przechowywane w chmurze Microsoft OneDrive. Szkodliwe oprogramowanie sprawdzało również, czy komputer użytkownika zawierał informacje finansowe z portfeli kryptowalut, takich jak Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey i BitBox.

Według pana Ngo Tran Vu, dyrektora ds. bezpieczeństwa NTS, większość użytkowników indywidualnych i małych firm nadal lekceważy zagrożenia cyfrowe. Często korzystają oni z serwisów streamingowych oferujących rozrywkę bezpośrednio na komputerach z systemem Windows, które zawierają wiele ważnych danych. Dane firmowe, informacje dotyczące zarządzania kontami itp. są zarządzane jedynie powierzchownie lub niekompletnie, co często powoduje, że podmioty te ponoszą znaczne straty i mają trudności z odzyskaniem danych w przypadku incydentów, takich jak ataki ransomware.

Źródło: https://www.sggp.org.vn/nguoi-dung-may-tinh-windows-can-can-trong-voi-ma-doc-tong-tien-post787366.html

![[Zdjęcie] Premier Pham Minh Chinh uczestniczy w konferencji w sprawie realizacji zadań sektora przemysłu i handlu na rok 2026](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F19%2F1766159500458_ndo_br_shared31-jpg.webp&w=3840&q=75)

![[INFOGRAFIKA] Legion Go Gen 2 wyznacza nowy standard w grach.](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/19/1766146888809_info-taycamgames-02-jpg.webp)

Komentarz (0)