No seminário com o tema "Segurança de dados e segurança de redes na era do desenvolvimento nacional", realizado em 25 de setembro no jornal Nhan Dan, especialistas apontaram riscos e recomendações em proteção de dados e segurança de redes no Vietnã.

A segurança dos dados é tão importante quanto a proteção da soberania territorial.

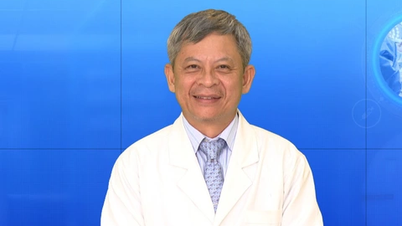

No seminário, o Sr. Pham Dai Duong, membro do Comitê Central do Partido e vice-chefe do Comitê Central de Políticas e Estratégia, afirmou que a transformação digital está presente em todos os lugares, tornando-se uma tendência inevitável dos tempos atuais. Ela está intimamente ligada a diversas áreas, como governo digital e economia digital, nas quais os dados são um fator crucial, considerados um patrimônio nacional.

O Sr. Pham Dai Duong enfatizou que a segurança de dados tem o mesmo significado que a proteção da soberania territorial no mar e em terra. O Governo Central sempre atribuiu importância à proteção da soberania no ciberespaço, considerando-a uma tarefa contínua e inseparável para garantir a segurança nacional.

"Os dados são considerados um ativo estratégico nacional, por isso precisamos de estratégias para garantir a segurança dos dados e a segurança da rede. O ponto de vista do Partido e do Estado sobre a garantia da segurança da rede e da segurança dos dados é que, na formulação de políticas, é necessário mudar de um pensamento defensivo passivo para uma identificação proativa e ativa dos riscos, bem como para medidas preventivas."

O Sr. Duong afirmou que este é um fator muito importante na proteção da segurança de dados, sendo também responsabilidade não só das agências estatais, mas também das empresas e das pessoas – os sujeitos que utilizam e exploram diretamente os dados. "Se no passado a lei se limitava à prevenção, com o rápido desenvolvimento da tecnologia atual, é necessário enfatizar o papel da liderança e da proatividade."

O Sr. Ngo Tuan Anh, Chefe do Departamento de Segurança de Dados da Associação Nacional de Dados ( Ministério da Segurança Pública ), afirmou que o compartilhamento de dados é o componente mais importante do sistema. Muitos vazamentos decorrem de vulnerabilidades muito básicas, principalmente de configuração, armazenamento e backup.

"Em primeiro lugar, é uma questão de configuração. Imaginamos que os dados estejam em uma 'casa', mas não estejam devidamente protegidos. Existem sistemas que contêm informações muito importantes, mas usam senhas fracas, configurações padrão ou estão expostos diretamente à internet. Quando um serviço é disponibilizado na internet, em poucos minutos, surgem ferramentas automáticas de varredura e exploração em todo o mundo. É por isso que muitos sistemas, com apenas uma pequena brecha, podem ser acessados ilegalmente", disse o Sr. Tuan Anh.

Outro risco, segundo o Sr. Ngo Tuan Anh, é a situação generalizada de armazenamento. Muitas unidades armazenam formulários em excesso e dados desnecessários, o que leva ao aumento dos custos de armazenamento e à expansão da superfície de risco. Quando o sistema de armazenamento é comprometido, todo o bloco de dados pode ser exposto. No contexto da lei de proteção de dados pessoais recentemente aprovada, a unidade de armazenamento será legalmente responsável quando os riscos ocorrerem.

De fato, segundo o Sr. Tuan Anh, nenhum sistema pode garantir 100% de segurança. Pesquisas mostram que, se um invasor tiver um motivo para atacar, a taxa de sucesso é muito alta quando o sistema apresenta vulnerabilidades. Portanto, são necessárias medidas de defesa em múltiplas camadas, sendo o backup considerado um dos fatores vitais.

Durante a discussão, o Sr. Nguyen Le Thanh, fundador e presidente executivo da Verichains Security Company, compartilhou que, normalmente, os sistemas são frequentemente atacados por vulnerabilidades, que podem ser decorrentes de sistemas muito antigos, configurações inadequadas ou erros de proteção. Às vezes, essas vulnerabilidades são causadas por autorizações incorretas, erros de usuários ou falhas na administração do sistema.

Os atacantes procurarão primeiro essas falhas e vulnerabilidades em um sistema de gerenciamento de banco de dados para atacá-lo. Se os elementos do sistema forem bem construídos e controlados, eles continuarão procurando por vulnerabilidades mais difíceis de proteger.

Neste momento, usuários e administradores se tornarão alvos de ataques. Dependendo de sua capacidade e conhecimento sobre segurança pessoal, cada pessoa tem a habilidade de gerenciar, proteger e assegurar suas próprias informações.

Outro problema surge do fenômeno de indivíduos e empresas fraudulentas que recrutam funcionários ou colaboradores temporários. Após um período de trabalho, esses indivíduos se infiltram no sistema de informações do usuário, que acaba infectado com malware sem saber. "Houve casos em que muitas pessoas se candidataram a vagas em uma organização e, após um período de trabalho, seus dados pessoais foram comprometidos", revelou o Sr. Thanh.

Por fim, segundo o Sr. Thanh, os indivíduos e organizações que se infiltram no sistema de dados podem ser atacados por terceiros. Esses terceiros são parceiros que frequentemente fornecem produtos, serviços e soluções relacionados ao sistema. Para construir um sistema de informação, precisamos usar tecnologia fornecida por diversas partes e, às vezes, não conseguimos dominar e controlar tudo. Qualquer terceiro pode ser negligente, e isso representa uma oportunidade para os indivíduos mencionados acima atacarem.

Na verdade, segundo esse especialista, os ataques de terceiros são mais numerosos e eficazes do que os ataques de usuários e os ataques diretos às vulnerabilidades do sistema.

Isso demonstra que a autonomia tecnológica para reduzir a dependência de terceiros é extremamente importante. No entanto, alcançar esse objetivo não é fácil. Construir um sistema requer muitas etapas, além da participação de diversos componentes, e é muito difícil para nós construirmos tudo sozinhos.

O Sr. Thanh acredita que é necessário reconhecer que nenhum sistema é absolutamente seguro. "Atualmente, a maioria das unidades modernas de ataque cibernético são organizadas e operam de forma muito sistemática. Elas têm motivação, objetivos e recursos financeiros abundantes. Portanto, precisamos pensar de forma diferente, para determinar quais 'ativos' são os mais importantes e necessários em todo o sistema de informação. A partir daí, podemos utilizar outras medidas de proteção para que, em caso de incidente, a perda de dados não seja grande, a quantidade de informações perdidas não seja muito valiosa e não cause danos graves", afirmou o Sr. Thanh.

Precisa-se de um engenheiro generalista para governança de dados e cibersegurança.

O Sr. Pham Dai Duong, membro do Comitê Central do Partido e vice-presidente do Comitê Central de Políticas e Estratégia, afirmou que, para proteger dados, é necessário combinar dois elementos: primeiro, a proteção por meio de tecnologia, infraestrutura e processos – ou seja, soluções técnicas; segundo, a proteção pelo sistema jurídico. Já existem diversas leis, como a Lei de Segurança Cibernética, a Lei de Proteção de Dados Pessoais, etc., e, em breve, a Assembleia Nacional continuará revisando e aprimorando as leis correlatas.

Além disso, a Resolução 57/NQ-TW também estabelece um plano de implementação, incluindo o Plano nº 01 sobre tecnologias estratégicas, para aprimorar a autonomia e dominar as tecnologias essenciais para a segurança de dados. A perspectiva unânime é a de passar da defesa passiva para a identificação proativa de riscos em estágio inicial, prevenção proativa e resposta ativa.

Segundo o Dr. Phan Van Hung, editor-chefe adjunto do jornal Nhan Dan, faltam "engenheiros generalistas" em gestão de dados e segurança de redes para que haja uma combinação harmoniosa e sincronizada.

Com a capacidade de copiar sem limites, os dados estão se tornando um meio de produção fundamental, extremamente importante na economia digital. Em termos de gestão, é necessário construir e institucionalizar um sistema jurídico sincronizado, orientado pela lei, promovendo a equidade, protegendo os grupos vulneráveis e regulamentando de acordo com os objetivos do Estado.

Segundo o Dr. Phan Van Hung, a lei precisa especificar os direitos de propriedade dos indivíduos e os direitos do Estado, construir uma estrutura para o compartilhamento condicional de dados e combinar dados públicos e privados. Haverá disputas que a lei não poderá regular, portanto, o Ministério Público e os órgãos judiciais precisam criar precedentes para sincronizar o sistema jurídico e a governança de forma eficaz.

Na perspectiva de um especialista em cibersegurança, o Sr. Ngo Tuan Anh afirmou: "Com base nas lições práticas, é necessário focar em três grupos de soluções: reforçar a configuração de segurança antes de disponibilizar os serviços na internet; gerenciar, classificar e limitar o armazenamento de dados desnecessários; e construir um processo para detecção precoce, isolamento, recuperação e coordenação jurídica quando incidentes ocorrerem. Essas são etapas essenciais para proteger o ativo mais importante da organização: os dados."

O Sr. Tuan Anh também afirmou que a Associação Nacional de Dados está desenvolvendo um conjunto de normas básicas relacionadas à segurança de dados. Espera-se que, em breve, esse conjunto de normas seja disponibilizado para comentários dos departamentos e órgãos de apoio, principalmente dos membros, para que seja publicado e implementado, a fim de melhorar a conformidade.

Outro ponto importante é o desenvolvimento proativo de soluções de cibersegurança. Unidades e empresas nacionais, em conjunto com a Associação Nacional de Cibersegurança, estão se coordenando para desenvolver um ecossistema nacional de produtos de cibersegurança. De fato, há muitas evidências de que produtos tecnológicos estrangeiros representam riscos, pois podem apresentar vulnerabilidades, intencionais ou não, que permitem a extração e transmissão de dados.

"Há casos em que alguns sistemas de segurança implantados no Vietnã permitem acidentalmente que dados passem por infraestrutura estrangeira antes de serem armazenados. Isso aumenta o risco de vazamento de dados. Portanto, para garantir a segurança dos dados, precisamos nos concentrar na padronização, na implementação da conformidade e na promoção do desenvolvimento de soluções de segurança e proteção de propriedade do Vietnã", enfatizou o representante da Associação Nacional de Dados.

Fonte: https://www.vietnamplus.vn/huong-di-nao-de-dam-bao-an-ninh-du-lieu-trong-ky-nguyen-moi-cua-viet-nam-post1064101.vnp

![[Foto] Arquitetura singular da estação de metrô mais profunda da França](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/14/1763107592365_ga-sau-nhat-nuoc-phap-duy-1-6403-jpg.webp)

![[Foto] Arte única de pintura de máscaras Tuong](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/14/1763094089301_ndo_br_1-jpg.webp)

![[Foto] Aula especial em Tra Linh](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/14/1763078485441_ndo_br_lop-hoc-7-jpg.webp)

Comentário (0)