Agências internacionais de cibersegurança emitiram alertas sobre as atividades do grupo de cibercriminosos Medusa, especializado em organizar ciberataques usando ransomware para criptografar dados e extorquir dinheiro. As vítimas desse grupo incluem agências, organizações, empresas, hospitais e escolas.

Este grupo orquestra ciberataques sofisticados, explorando vulnerabilidades e infiltrando-se em redes ou computadores, criptografando dados para extorquir resgate das vítimas. O resgate pode chegar a milhões de dólares americanos. Entre as mais de 400 vítimas deste grupo está a Toyota Financial Services, uma subsidiária da Toyota Motor Corporation, que foi atacada com ransomware e teve seu resgate exigido em novembro de 2023.

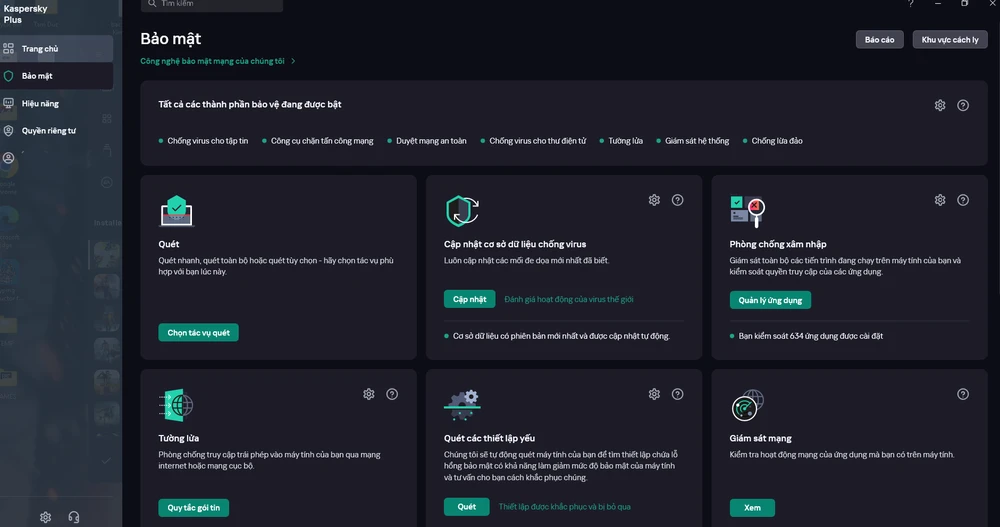

Pesquisadores de segurança da Kaspersky descobriram a atividade do ransomware Medusa em 2023. A Kaspersky recomenda que as empresas tomem as seguintes medidas: verifiquem e protejam os serviços de acesso remoto, verifiquem e atualizem regularmente os patches dos serviços de Rede Virtual Privada (VPN) fornecidos aos funcionários que acessam a rede corporativa, atualizem o software dos dispositivos para as versões mais recentes, façam backup de dados importantes e aprimorem a segurança com soluções como o Kaspersky Endpoint Detection and Response para detectar ataques precocemente.

Para usuários individuais, as agências de segurança cibernética recomendam reforçar a proteção de contas do Gmail e do Outlook, bem como de serviços de VPN, incluindo o backup de dados em várias cópias em locais separados e seguros, a atualização dos sistemas operacionais e softwares do Windows e o uso de ferramentas de monitoramento de segurança para dispositivos e redes a fim de detectar intrusões.

A Microsoft também acaba de alertar que milhões de computadores com Windows são alvos de um ciberataque infectado com malware proveniente de sites ilegais de streaming de filmes. Segundo a Microsoft, ao acessar esses sites ilegais, os computadores dos usuários podem ser redirecionados para baixar malware que os cibercriminosos armazenam sob o disfarce do GitHub.

O ataque foi dividido em quatro fases sofisticadas, com partes do malware, armazenadas em vários sites, incluindo Discord e Dropbox, sendo "puxadas" para o computador da vítima. Dados importantes foram comprometidos, inclusive dados armazenados no armazenamento em nuvem do Microsoft OneDrive. O malware também sondou se o computador do usuário continha informações financeiras de carteiras de criptomoedas como Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey e BitBox.

Segundo Ngo Tran Vu, Diretor da NTS Security, a maioria dos usuários individuais e pequenas empresas ainda negligencia as ameaças digitais. Frequentemente, eles têm o hábito de acessar sites de streaming de filmes online diretamente em seus computadores Windows, que contêm muitos dados importantes. Dados comerciais, informações de gerenciamento de contas, etc., são gerenciados apenas superficialmente ou de forma incompleta, fazendo com que essas entidades sofram perdas significativas e tenham dificuldades para se recuperar quando ocorrem incidentes como ataques de ransomware.

Fonte: https://www.sggp.org.vn/nguoi-dung-may-tinh-windows-can-can-trong-voi-ma-doc-tong-tien-post787366.html

![[Foto] O primeiro-ministro Pham Minh Chinh participa da Conferência sobre a Implementação das Tarefas para 2026 do Setor da Indústria e do Comércio.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F19%2F1766159500458_ndo_br_shared31-jpg.webp&w=3840&q=75)

![[INFOGRÁFICO] Legion Go Gen 2 estabelece um novo padrão para jogos.](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/19/1766146888809_info-taycamgames-02-jpg.webp)

Comentário (0)