يعد هذا حدثًا سنويًا مهمًا يجذب انتباه العلماء والتقنيين في مجال تكنولوجيا المعلومات وأمن المعلومات (IS)، فضلاً عن اهتمام قادة الوكالات الحكومية والشركات التي تنفذ تطبيقات التحول الرقمي.

وقد شارك الخبراء في الحدث بالعديد من الحلول الأمنية.

يتميز عام ٢٠٢٣ بتسارع التحول الرقمي، وهو توجه قائم منذ سنوات. وحتى الآن، يُعتبر التحول الرقمي عمليةً لتحويل نماذج الأعمال في الفضاء الرقمي بفعالية. والأهم من ذلك، أن عملية التحول الرقمي تُفضي إلى استراتيجيات وتقنيات ومخاطر جديدة.

لطالما خضع الذكاء الاصطناعي والتعلم الآلي للبحث والتطبيق. وفي مجال أمن المعلومات، ظهرت تطبيقات عديدة للذكاء الاصطناعي والتعلم الآلي... لكن المجتمع لم يشهد قط موجةً أو توجهًا واسعًا مماثلًا لـ ChatGPT في نوفمبر 2022.

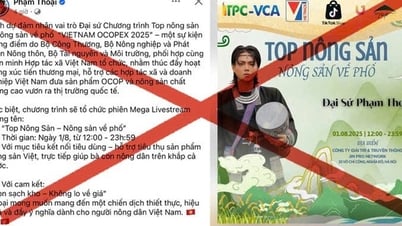

بعد ظهور تطبيقات معالجة المعلومات، شهدت تطبيقات تحويل النصوص إلى صوت وصور تطورًا سريعًا. وحتى في ظل عدم إدراك المجتمع للمعلومات وتوخي الحذر، استغلّ المخترقون التقنيات الحديثة لارتكاب الاحتيال والربح، مما أصبح مصدر قلق. ومن البديهي أنه عند نشر تقنية أو خدمة جديدة في الفضاء الإلكتروني، بالإضافة إلى الكفاءة والراحة التي توفرها، من الضروري توخي الحذر من احتمال استغلالها في الاحتيال.

إن رفع مستوى الوعي بين الناس أمر ضروري، ولكننا نحتاج أيضًا إلى مراعاة أساليب نمذجة الهجوم عند تصميم وتطوير التطبيقات باستخدام التقنيات الناشئة، مع تطبيق الكثير من محتوى الذكاء الاصطناعي والتعلم الآلي فيها.

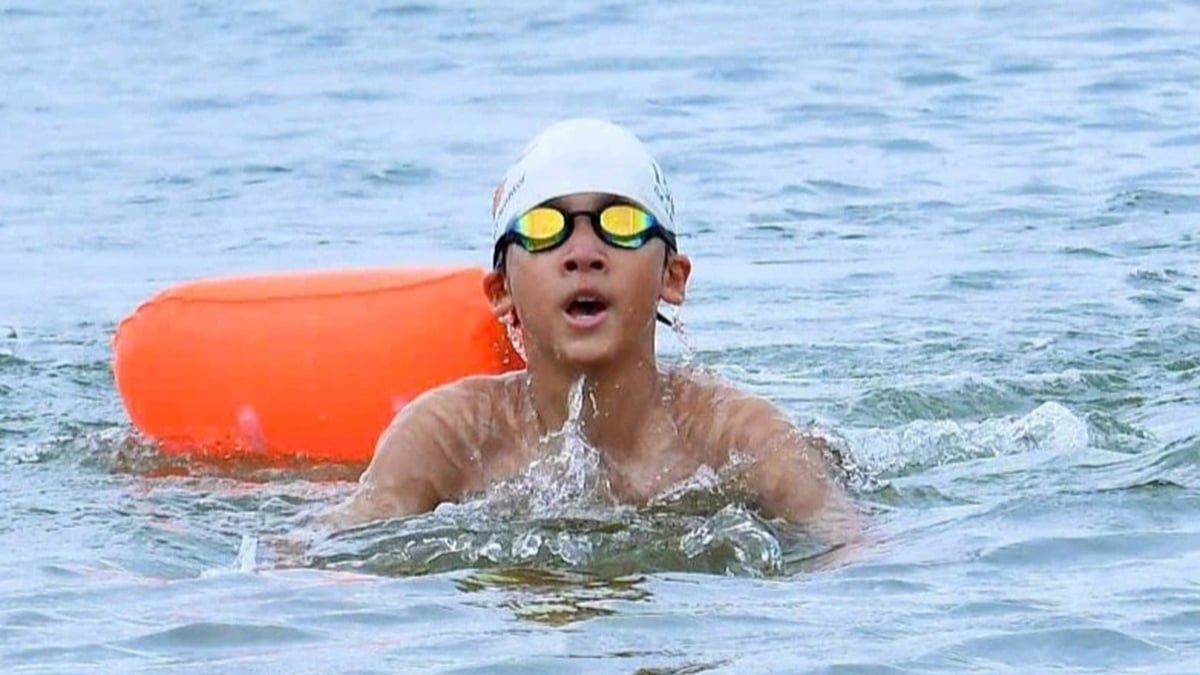

عادةً، بمساعدة ChatGPT، يستطيع مجرمو الإنترنت إنشاء برامج متطورة لسرقة البيانات، وهي برامج جديدة كليًا، وتتجاوز مراقبة تطبيقات مكافحة البرامج الضارة الشائعة حاليًا. ومن الأمثلة الشائعة الأخرى إنشاء محادثات ومقاطع فيديو مزيفة لأقارب لخداع الضحايا. هذه الحيلة سهلة عند استخدام التقنيات الحديثة، وتُحقق أرباحًا طائلة لمجرمي الإنترنت في ظل افتقار العديد من المستخدمين للوعي الكافي بأمن المعلومات.

في الورشة، تم تقديم حلول متعمقة في مجال أمن المعلومات مثل حماية البيانات، ومنع هجوم البرامج الضارة، وحماية توفر النظام، واكتشاف الاحتيال، وإدارة الوصول، وحماية النظام الصناعي والبنية التحتية الحيوية... من قبل الخبراء والشركات من حيث الميزات والتكنولوجيا، وتقنيات التنفيذ، وخاصة الخوارزميات المتعلقة بالذكاء الاصطناعي والتعلم الآلي.

إلى جانب الورشة، يمكن للمشاركين أيضًا زيارة حلول ومنتجات أمن تكنولوجيا المعلومات في أجنحة المعرض.

[إعلان 2]

رابط المصدر

تعليق (0)