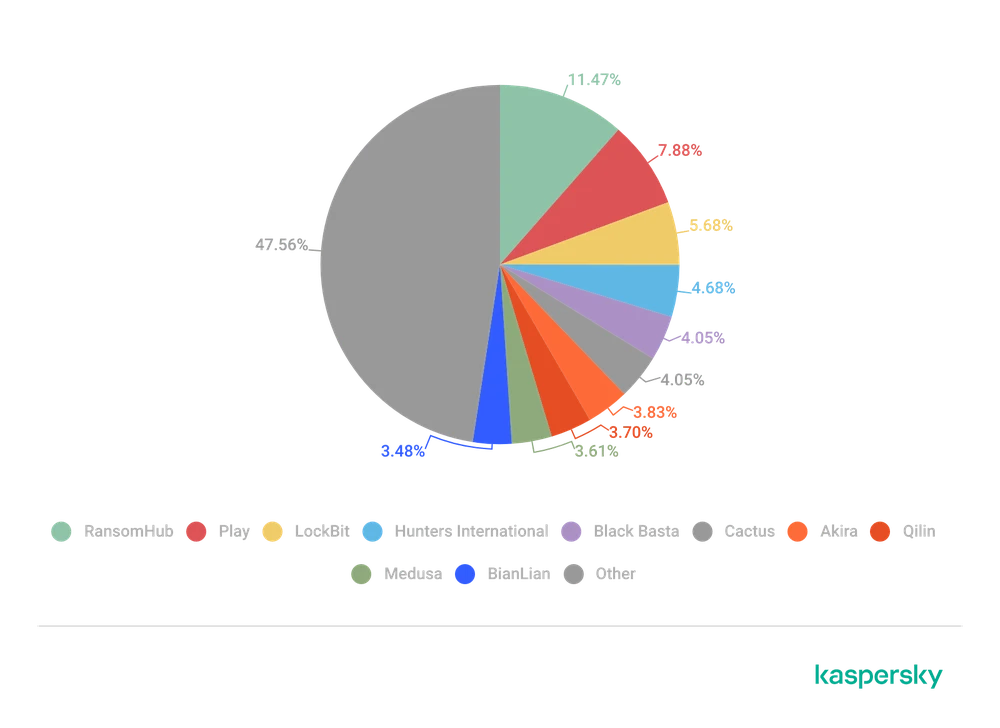

وفقًا للبيانات الصادرة عن شبكة Kaspersky Security Network، انخفض عدد اكتشافات برامج الفدية بنسبة 18% من عام 2023 إلى عام 2024، من 5,715,892 إلى 4,668,229.

ومع ذلك، ارتفعت نسبة المستخدمين المتأثرين بهجمات برامج الفدية بشكل طفيف بنسبة 0.44%. هذه النسبة الضئيلة موجهة نحو أهداف عالية القيمة، مما يزيد من خطورة برامج الفدية.

يقول فريق الاستجابة العالمية للأمن السيبراني التابع لشركة كاسبرسكي أن 41.6% من حوادث الأمن السيبراني في عام 2024 ستشمل برامج الفدية، مقارنة بـ 33.3% في عام 2023. ومن المرجح أن تظل برامج الفدية المستهدفة التهديد الرئيسي للمؤسسات في جميع أنحاء العالم .

وفي الوقت نفسه، يتم "تجديد" أكواد مصدر برامج الفدية باستخدام أدوات إضافية، حتى مجموعة FunkSec، المتخصصة في مهاجمة المؤسسات المالية والتعليمية ، تستخدم أيضًا الذكاء الاصطناعي لتطوير قوة برامج الفدية بشكل أكبر، وتجنب الكشف عنها.

لا تزال العديد من هجمات برامج الفدية تستهدف أنظمة ويندوز نظرًا لاستخدامها على نطاق واسع في بيئات الشركات. فبنية ويندوز، بالإضافة إلى ثغرات أمنية في برامج مثل بروتوكول سطح المكتب البعيد (RDP) والأنظمة غير المرقعة، تجعله هدفًا رئيسيًا لملفات برامج الفدية القابلة للتنفيذ.

بالإضافة إلى ذلك، تُعدّ هجمات الجهات الخارجية برامج تشغيل مُوقّعة رقميًا من قِبل مؤسسة موثوقة أو شركة مايكروسوفت. بالتوازي مع ذلك، قامت بعض جماعات الهجوم، مثل RansomHub وAkira، في السنوات الأخيرة بتنويع أهدافها لتطوير نسخ مُختلفة من برامج الفدية تستهدف أنظمة Linux وVMware، وخاصةً في بيئات الحوسبة السحابية والافتراضية مع اعتماد المؤسسات على إعدادات الأنظمة السحابية والهجينة.

وانخفضت مدفوعات الفدية لاختراق البيانات بشكل كبير في عام 2024 إلى حوالي 813.55 مليون دولار، بانخفاض 35% من رقم قياسي بلغ 1.25 مليار دولار في عام 2023، وفقًا لشركة Chainalysis.

تجدر الإشارة إلى أن تقارير Sophos تشير إلى أن متوسط مدفوعات الفدية ارتفع من 1,542,333 دولارًا أمريكيًا في عام 2023 إلى 3,960,917 دولارًا أمريكيًا في عام 2024، مما يعكس اتجاهًا لاستهداف برامج الفدية للمؤسسات الأكبر حجمًا ذات المتطلبات الأعلى.

لا تكتفي بعض مجموعات المجرمين الإلكترونيين بابتزاز الأموال عبر تشفير البيانات فحسب، بل تستغل أيضًا البيانات الحساسة التي سرقتها كوسيلة ضغط لتوسيع نطاق تهديداتها لتشمل جهات خارجية، مثل عملاء الضحية وشركائه ومورديه، وغيرهم. ويستهدفون مؤسسات محددة لإحداث خلل وتعظيم مدفوعاتهم، مع التركيز على أهداف ذات قيمة عالية، مثل المستشفيات والمؤسسات المالية والهيئات الحكومية .

صرح السيد نجو تران فو، من شركة NTS Security، بأن تفعيل خاصية "قائمة حظر برامج التشغيل المعرضة للخطر" في نظام ويندوز ضمن قسم "أمان الجهاز - عزل النواة" أمر بالغ الأهمية لمنع هجمات BYOVD. ومن الضروري لمستخدمي ويندوز تحديث تصحيحات ويندوز وتحديثات البرامج المثبتة على أجهزتهم بانتظام. أما بالنسبة للشركات، فمن الضروري فحص الثغرات الأمنية بانتظام وإعطاء الأولوية للأخطاء الخطيرة، لا سيما في البرامج الشائعة الاستخدام مثل Microsoft Exchange أو VMware ESXi، والتي تتعرض بشكل متزايد لهجمات برامج الفدية.

لمكافحة برامج الفدية بفعالية في عام ٢٠٢٥، يجب على المؤسسات والأفراد اعتماد استراتيجية دفاعية متعددة الطبقات لمواجهة التكتيكات المتطورة لمجموعات مثل FunkSec وRansomHub وغيرها من الجهات التي تستخدم الذكاء الاصطناعي، وفقًا لكاسبيرسكي. أعطِ الأولوية للوقاية الاستباقية من خلال التصحيحات وإدارة الثغرات الأمنية. تستغل العديد من هجمات برامج الفدية أنظمة غير مُرقعة، لذا ينبغي على المؤسسات نشر أدوات إدارة التصحيحات الآلية لضمان تحديث أنظمة التشغيل والبرامج وبرامج التشغيل في الوقت المناسب.

وأضاف السيد نجو تران فو: "بالنسبة للشركات الصغيرة، يمكنها الاستفادة من حل Kaspersky Plus بالتوازي مع Windows Security لزيادة الحماية متعددة الطبقات، ومنع البرامج الضارة ومنع الاستغلال، فضلاً عن حماية البيانات بشكل أفضل".

المصدر: https://www.sggp.org.vn/ransomware-nguy-hiem-hon-o-nam-2025-post794617.html

![[إنفوجراف] في عام 2025، سيحقق 47 منتجًا هدف OCOP الوطني](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/7/16/5d672398b0744db3ab920e05db8e5b7d)

تعليق (0)