Από τον Αύγουστο, το Τμήμα Ασφάλειας Πληροφοριών ( Υπουργείο Πληροφοριών και Επικοινωνιών ) εντοπίζει και προειδοποιεί συνεχώς για στοχευμένες εκστρατείες επιθέσεων (APT) που στοχεύουν οργανισμούς και επιχειρήσεις στο Βιετνάμ.

Σύμφωνα με το Εθνικό Κέντρο Παρακολούθησης Κυβερνοασφάλειας (NCSC) που υπάγεται στο Τμήμα Ασφάλειας Πληροφοριών, πρόσφατα, η μονάδα κατέγραψε πληροφορίες σχετικά με εκστρατείες κυβερνοεπιθέσεων που χρησιμοποιούν σκόπιμα πολύπλοκο κακόβουλο λογισμικό και εξελιγμένες τεχνικές επίθεσης για να διεισδύσουν σε σημαντικά συστήματα πληροφοριών οργανισμών και επιχειρήσεων, με κύριο στόχο τις κυβερνοεπιθέσεις, την κλοπή πληροφοριών και τη δολιοφθορά συστημάτων.

|

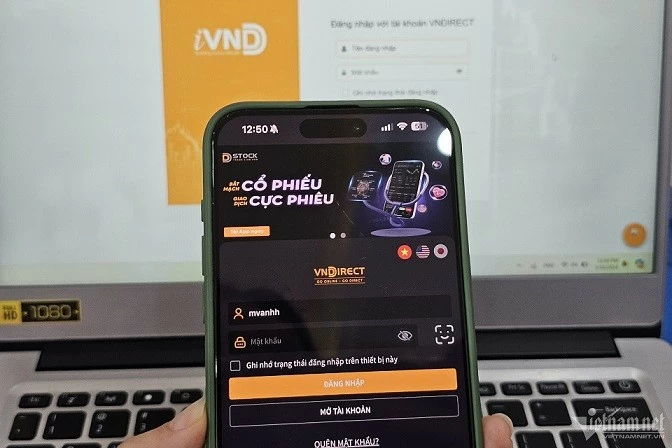

| Η σκόπιμη επίθεση με χρήση κακόβουλου λογισμικού για την κρυπτογράφηση δεδομένων στο σύστημα της VNDIRECT νωρίτερα φέτος αποτελεί ένα μεγάλο μάθημα για τις μονάδες στο Βιετνάμ σχετικά με τη διασφάλιση της ασφάλειας των πληροφοριών. (Φωτογραφία: DV) |

Στην προειδοποίηση της 11ης Σεπτεμβρίου που στάλθηκε στην εξειδικευμένη μονάδα τεχνολογίας πληροφοριών και ασφάλειας πληροφοριών σε εθνικό επίπεδο, το Τμήμα Ασφάλειας Πληροφοριών παρείχε λεπτομερείς πληροφορίες σχετικά με τις εκστρατείες επιθέσεων APT 3 ομάδων επιθέσεων: Mallox Ransomware, Lazarus και Stately Taurus (γνωστό και ως Mustang Panda).

Συγκεκριμένα, παράλληλα με τη σύνθεση και ανάλυση των συμπεριφορών επίθεσης των ομάδων επίθεσης σε 3 στοχευμένες εκστρατείες επίθεσης που στοχεύουν σημαντικά συστήματα πληροφοριών, όπως: Εκστρατεία επίθεσης που σχετίζεται με το ransomware Mallox, εκστρατεία της ομάδας Lazarus που χρησιμοποιεί εφαρμογές Windows που μιμούνται πλατφόρμες τηλεδιάσκεψης για την εξάπλωση πολλών τύπων κακόβουλου λογισμικού και εκστρατεία της ομάδας Stately Taurus που εκμεταλλεύεται το VSCode για την επίθεση σε οργανισμούς στην Ασία.

Το Τμήμα Ασφάλειας Πληροφοριών έχει επίσης δημοσιεύσει δείκτες κυβερνοεπιθέσεων - IoCs, ώστε οι υπηρεσίες, οι οργανισμοί και οι επιχειρήσεις σε εθνικό επίπεδο να μπορούν να εξετάζουν και να εντοπίζουν έγκαιρα τους κινδύνους κυβερνοεπιθέσεων.

Λίγο πριν από αυτό, τον Αύγουστο του 2024, το Υπουργείο Ασφάλειας Πληροφοριών εξέδιδε συνεχώς προειδοποιήσεις για άλλες επικίνδυνες στοχευμένες εκστρατείες επιθέσεων, όπως η καμπάνια που χρησιμοποιεί την τεχνική «AppDomainManager Injection» για την εξάπλωση κακόβουλου λογισμικού, το οποίο αναγνωρίστηκε ως σχετιζόμενο με την ομάδα APT 41 και επηρέασε οργανισμούς στην περιοχή Ασίας- Ειρηνικού , συμπεριλαμβανομένου του Βιετνάμ.

Επιπλέον, η εκστρατεία κυβερνοεπίθεσης που πραγματοποίησε η ομάδα APT StormBamboo, με στόχο τους παρόχους υπηρεσιών Διαδικτύου, με στόχο την ανάπτυξη κακόβουλου λογισμικού στα συστήματα MacOS και Windows των χρηστών για την ανάληψη του ελέγχου και την κλοπή σημαντικών πληροφοριών· η εκστρατεία κυβερνοεπίθεσης που πραγματοποίησε η ομάδα επιθέσεων APT MirrorFace, με «στόχους» χρηματοπιστωτικά ιδρύματα, ερευνητικά ιδρύματα και κατασκευαστές...

Σε προειδοποιήσεις σχετικά με στοχευμένες εκστρατείες επιθέσεων APT, το Τμήμα Ασφάλειας Πληροφοριών ζήτησε από οργανισμούς, οργανισμούς και επιχειρήσεις να ελέγξουν και να επανεξετάσουν τα συστήματα πληροφοριών που χρησιμοποιούν και τα οποία ενδέχεται να επηρεαστούν από τις εκστρατείες επιθέσεων· να παρακολουθούν προληπτικά πληροφορίες που σχετίζονται με εκστρατείες κυβερνοεπιθέσεων, ώστε να τις αποτρέπουν έγκαιρα και να αποφεύγουν τον κίνδυνο επίθεσης.

[διαφήμιση_2]

Πηγή: https://baoquocte.vn/lien-tiep-xuat-hien-chien-dich-tan-cong-apt-nham-vao-viet-nam-287282.html

Σχόλιο (0)