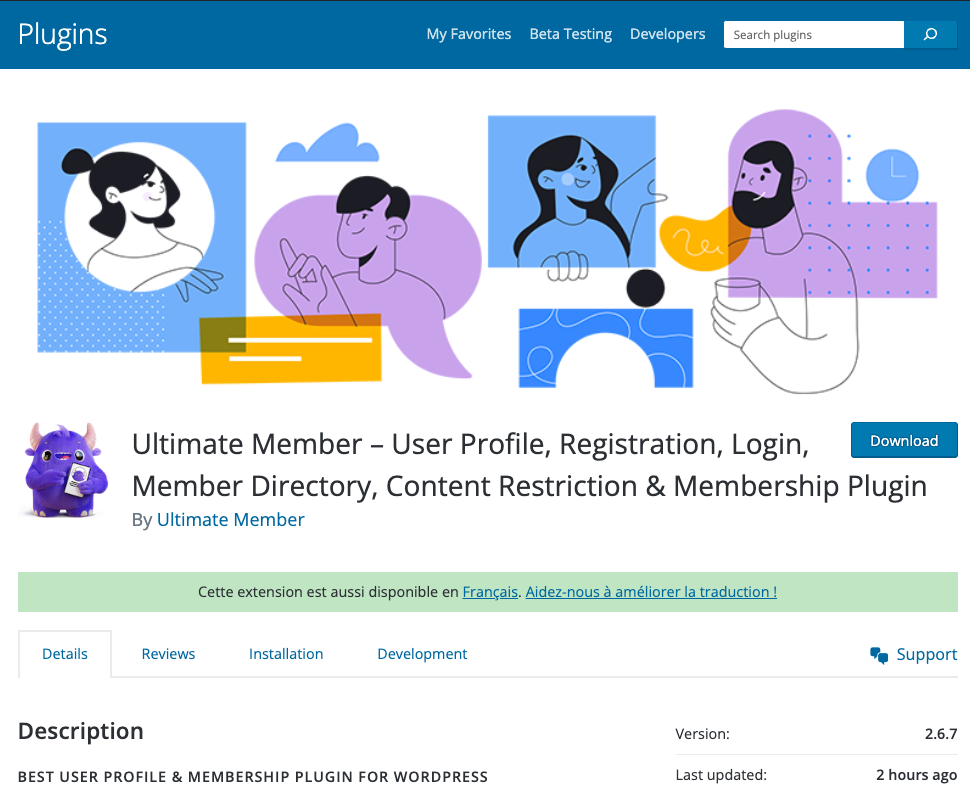

Según The Hacker News , la vulnerabilidad, registrada como CVE-2023-3460 (puntuación CVSS 9.8), existe en todas las versiones del complemento (extensión) Ultimate Member, incluida la última versión (2.6.6) publicada el 29 de junio de 2023.

Ultimate Member es un plugin popular para crear perfiles de usuario y comunidades en sitios web de WordPress. También ofrece funciones de gestión de cuentas.

WPScan, empresa de seguridad de WordPress, afirmó que esta vulnerabilidad es tan grave que los atacantes pueden explotarla para crear nuevas cuentas de usuario con privilegios administrativos, lo que otorga a los hackers un control total sobre los sitios web afectados.

Ultimate Member es un plugin popular que utilizan más de 200.000 sitios web.

Los detalles de la vulnerabilidad se han mantenido en reserva por temor a posibles abusos. Expertos en seguridad de Wordfence explican que, si bien el plugin cuenta con una lista de claves prohibidas que los usuarios no pueden modificar, existen maneras sencillas de eludir los filtros, como el uso de barras diagonales o codificación de caracteres en los valores proporcionados en las versiones del plugin.

La vulnerabilidad de seguridad se anunció tras informes de la creación de cuentas de administrador falsas en sitios web afectados. Esto motivó a los desarrolladores del plugin a publicar correcciones parciales en las versiones 2.6.4, 2.6.5 y 2.6.6. Se espera una nueva actualización en los próximos días.

Ultimate Member afirmó en su nuevo comunicado que la vulnerabilidad de escalada de privilegios se explotaba a través de UM Forms, lo que permitía a un usuario externo crear una cuenta de administrador en WordPress. Sin embargo, WPScan señaló que los parches eran incompletos y encontró varias formas de eludirlos, lo que significa que el fallo aún podría explotarse.

Esta vulnerabilidad se está utilizando para registrar nuevas cuentas con los nombres apads, se_brutal, segs_brutal, wpadmins, wpengine_backup y wpenginer, con el fin de subir plugins y temas maliciosos a través del panel de administración del sitio web. Se recomienda a los miembros Ultimate que desactiven los plugins hasta que esté disponible una actualización completa para solucionar esta vulnerabilidad.

Enlace de origen

![[Foto] Cortes en las colinas para facilitar el tránsito de personas en la ruta 14E, que sufrió deslizamientos de tierra.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/08/1762599969318_ndo_br_thiet-ke-chua-co-ten-2025-11-08t154639923-png.webp)

![[Vídeo] Los monumentos de Hue reabren para recibir visitantes](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/05/1762301089171_dung01-05-43-09still013-jpg.webp)

![Transición de Dong Nai OCOP: [Parte 2] Apertura de un nuevo canal de distribución](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/09/1762655780766_4613-anh-1_20240803100041-nongnghiep-154608.jpeg)

Kommentar (0)