Para pakar keamanan baru saja menemukan kampanye jahat yang mencuri kode OTP di perangkat Android di seluruh dunia, dengan menginfeksi malware melalui ribuan bot Telegram.

Para peneliti di perusahaan keamanan Zimperium menemukan kampanye berbahaya tersebut dan telah melacaknya sejak Februari 2022. Mereka melaporkan telah mendeteksi setidaknya 107.000 sampel malware berbeda yang terkait dengan kampanye tersebut.

Malware ini melacak pesan berisi kode OTP dari lebih dari 600 merek global, beberapa di antaranya memiliki ratusan juta pengguna. Motif peretasnya adalah finansial.

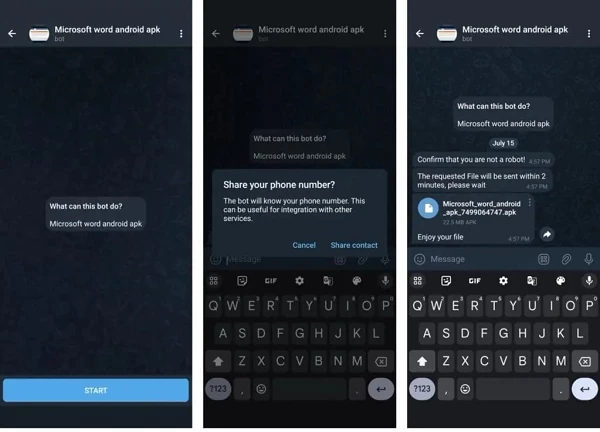

|

| Bot Telegram meminta pengguna untuk memberikan nomor telepon untuk mengirim file APK |

Menurut Zimperium, malware pencuri SMS didistribusikan melalui iklan berbahaya atau bot Telegram, yang secara otomatis berkomunikasi dengan korban. Ada dua skenario yang digunakan peretas untuk menyerang.

Khususnya, dalam kasus pertama, korban akan ditipu untuk mengakses situs Google Play palsu. Dalam kasus kedua, bot Telegram berjanji akan memberikan aplikasi Android bajakan kepada pengguna, tetapi pertama-tama, mereka harus memberikan nomor telepon untuk menerima berkas APK. Bot ini akan menggunakan nomor telepon tersebut untuk membuat berkas APK baru, yang memungkinkan peretas melacak atau menyerang korban di kemudian hari.

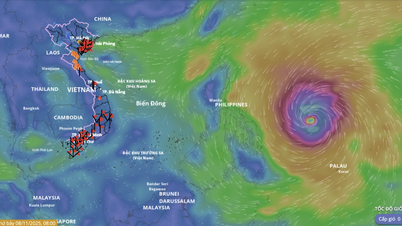

Zimperium mengatakan kampanye jahat tersebut menggunakan 2.600 bot Telegram untuk mempromosikan berbagai APK Android, yang dikendalikan oleh 13 server Command & Control. Korban tersebar di 113 negara, tetapi sebagian besar berasal dari India dan Rusia. Korban juga tercatat di AS, Brasil, dan Meksiko. Angka-angka ini menggambarkan gambaran yang mengkhawatirkan tentang operasi berskala besar dan sangat canggih di balik kampanye tersebut.

Para ahli menemukan bahwa malware tersebut mengirimkan pesan SMS yang ditangkap ke titik akhir API di situs web 'fastsms.su'. Situs web ini menjual akses ke nomor telepon virtual di luar negeri, yang dapat digunakan untuk menganonimkan dan mengautentikasi platform dan layanan daring. Kemungkinan besar, perangkat yang terinfeksi telah dieksploitasi tanpa sepengetahuan korban.

Selain itu, dengan memberikan akses ke SMS, korban memberi malware kemampuan untuk membaca pesan SMS, mencuri informasi sensitif, termasuk kode OTP saat pendaftaran akun dan autentikasi dua faktor. Akibatnya, korban dapat mengalami lonjakan tagihan telepon atau tanpa disadari terjebak dalam aktivitas ilegal, yang dapat dilacak kembali ke perangkat dan nomor telepon mereka.

Untuk menghindari jatuh ke dalam perangkap orang jahat, pengguna Android sebaiknya tidak mengunduh file APK di luar Google Play, tidak memberikan akses ke aplikasi yang tidak terkait, dan memastikan Play Protect diaktifkan pada perangkat.

[iklan_2]

Sumber: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

![[Foto] "Kuburan kapal" di Teluk Xuan Dai](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/08/1762577162805_ndo_br_tb5-jpg.webp)

![[Foto] Kerusakan parah akibat badai No. 13 di distrik Song Cau, provinsi Dak Lak](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/08/1762574759594_img-0541-7441-jpg.webp)

![[Video] Monumen Hue dibuka kembali untuk menyambut pengunjung](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/05/1762301089171_dung01-05-43-09still013-jpg.webp)

Komentar (0)