កាលពីថ្ងៃទី 26 ខែមិថុនា អ្នកជំនាញមកពី Kaspersky បានប្រកាសថា ពួកគេបានរកឃើញ spyware ថ្មីមួយដែលមានឈ្មោះថា SparkKitty ដែលត្រូវបានរចនាឡើងដើម្បីវាយប្រហារស្មាតហ្វូនដែលប្រើប្រាស់ប្រព័ន្ធប្រតិបត្តិការ iOS និង Android បន្ទាប់មកបញ្ជូនរូបភាព និងព័ត៌មានឧបករណ៍ពីទូរស័ព្ទដែលមានមេរោគទៅកាន់ server របស់អ្នកវាយប្រហារ។

SparkKitty ត្រូវបានបង្កប់ក្នុងកម្មវិធីដែលមានខ្លឹមសារទាក់ទងនឹងរូបិយប័ណ្ណគ្រីបតូ ការលេងល្បែងស៊ីសង និងក្នុងកំណែក្លែងក្លាយនៃកម្មវិធី TikTok។ កម្មវិធីទាំងនេះត្រូវបានចែកចាយមិនត្រឹមតែតាមរយៈ App Store និង Google Play ប៉ុណ្ណោះទេ ប៉ុន្តែក៏មាននៅលើគេហទំព័រក្លែងបន្លំផងដែរ។

យោងតាមការវិភាគរបស់អ្នកជំនាញ គោលដៅនៃយុទ្ធនាការនេះអាចជាការលួចរូបិយប័ណ្ណគ្រីបតូពីអ្នកប្រើប្រាស់នៅក្នុងតំបន់អាស៊ីអាគ្នេយ៍ និងប្រទេសចិន។ អ្នកប្រើប្រាស់ក្នុងប្រទេសវៀតណាមក៏មានហានិភ័យប្រឈមនឹងការគំរាមកំហែងស្រដៀងគ្នានេះដែរ។

Kaspersky បានជូនដំណឹងដល់ Google និង Apple ឱ្យចាត់វិធានការប្រឆាំងនឹងកម្មវិធីព្យាបាទ។ ព័ត៌មានលម្អិតផ្នែកបច្ចេកទេសមួយចំនួនបានបង្ហាញថាយុទ្ធនាការថ្មីត្រូវបានភ្ជាប់ទៅ SparkCat ដែលជា Trojan ត្រូវបានរកឃើញពីមុន។ SparkCat គឺជាមេរោគដំបូងគេនៅលើប្រព័ន្ធប្រតិបត្តិការ iOS ដែលមានម៉ូឌុលទទួលស្គាល់តួអក្សរអុបទិក (OCR) ដែលស្កែនបណ្ណាល័យរូបថតរបស់អ្នកប្រើប្រាស់ និងលួចថតអេក្រង់ដែលមានពាក្យសម្ងាត់ ឬឃ្លាសង្គ្រោះសម្រាប់កាបូបលុយគ្រីបតូ។

បន្ទាប់ពី SparkCat នេះជាលើកទី 2 ក្នុងឆ្នាំនេះដែលអ្នកស្រាវជ្រាវ Kaspersky បានរកឃើញអ្នកលួច Trojan នៅលើ App Store ។

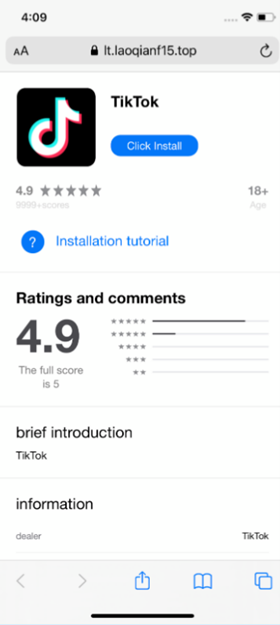

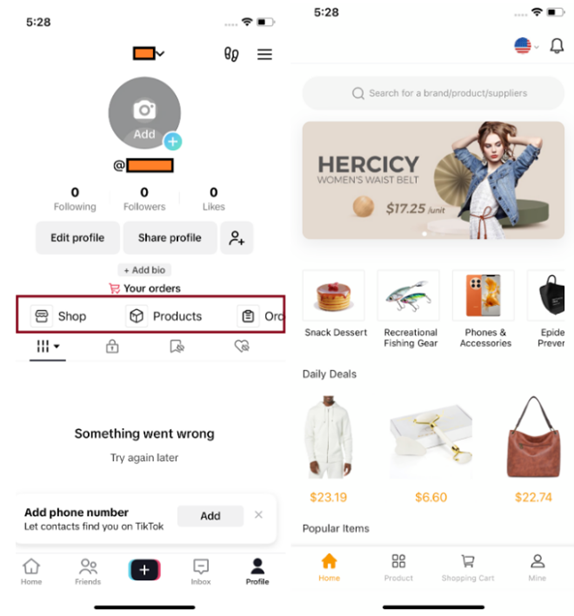

នៅលើ App Store មេរោគ Trojan នេះត្រូវបានក្លែងបន្លំជាកម្មវិធីដែលទាក់ទងនឹង cryptocurrency ដែលមានឈ្មោះថា 币coin។ លើសពីនេះទៀត នៅលើគេហទំព័រក្លែងបន្លំដែលបានរចនាឡើងដើម្បីត្រាប់តាមចំណុចប្រទាក់ iPhone App Store ឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតក៏បានរីករាលដាលមេរោគនេះក្រោមការក្លែងបន្លំនៃកម្មវិធី TikTok និងហ្គេមភ្នាល់មួយចំនួន។

"គេហទំព័រក្លែងក្លាយគឺជាបណ្តាញដ៏ពេញនិយមបំផុតមួយសម្រាប់ការចែកចាយ Trojan ដែលជាកន្លែងដែលពួក Hacker ព្យាយាមបញ្ឆោតអ្នកប្រើប្រាស់ឱ្យចូលមើល និងដំឡើងមេរោគនៅលើ iPhones ។ នៅលើ iOS នៅតែមានវិធីស្របច្បាប់មួយចំនួនសម្រាប់អ្នកប្រើប្រាស់ក្នុងការដំឡើងកម្មវិធីពីខាងក្រៅ App Store ។ ក្នុងការវាយប្រហារនេះ ពួក Hacker បានទាញយកអត្ថប្រយោជន៍ពីឧបករណ៍អ្នកអភិវឌ្ឍន៍ដែលត្រូវបានរចនាឡើងដើម្បីដំឡើងកម្មវិធីខាងក្នុងនៅក្នុងអាជីវកម្ម។ នៅក្នុងកំណែមេរោគរបស់ TikTok ភ្លាមៗនៅពេលដែលអ្នកប្រើប្រាស់ចូលគណនីមេរោគ និងបញ្ចូលរូបថតមេរោគចូលក្នុងទូរស័ព្ទ។ តំណភ្ជាប់ចម្លែកចូលទៅក្នុងទំព័រផ្ទាល់ខ្លួនរបស់ជនរងគ្រោះ អ្វីដែលគួរឱ្យព្រួយបារម្ភនោះគឺថាតំណភ្ជាប់នេះនាំទៅដល់ហាងដែលទទួលយកតែការទូទាត់រូបិយប័ណ្ណគ្រីបតូ ដែលធ្វើឱ្យយើងកាន់តែព្រួយបារម្ភអំពីយុទ្ធនាការនេះ" Sergey Puzan អ្នកវិភាគមេរោគនៅ Kaspersky បាននិយាយ។

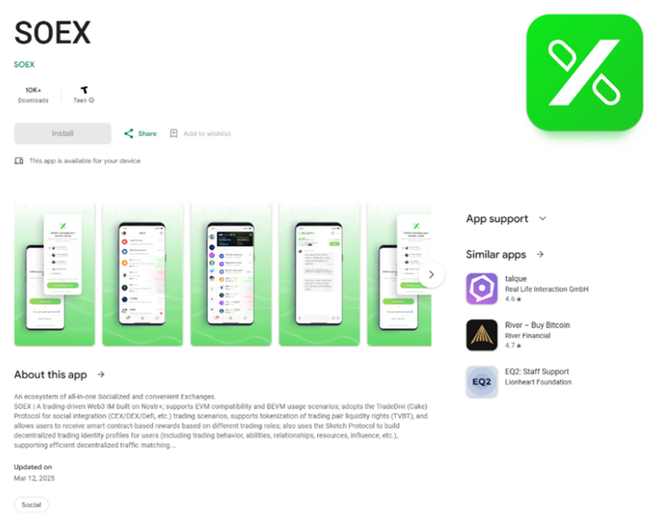

នៅលើប្រព័ន្ធប្រតិបត្តិការ Android អ្នកវាយប្រហារបានកំណត់គោលដៅអ្នកប្រើប្រាស់ទាំងនៅលើ Google Play និងគេហទំព័រភាគីទីបី ដោយក្លែងបន្លំមេរោគជាសេវាកម្មដែលទាក់ទងនឹងគ្រីបតូ។ ឧទាហរណ៍មួយនៃកម្មវិធីដែលមានមេរោគគឺ SOEX ដែលជាកម្មវិធីផ្ញើសារដែលមានមុខងារជួញដូររូបិយប័ណ្ណគ្រីបតូដែលភ្ជាប់មកជាមួយ ជាមួយនឹងការទាញយកច្រើនជាង 10,000 ពីហាងផ្លូវការ។

លើសពីនេះ អ្នកជំនាញក៏បានរកឃើញឯកសារ APK (ឯកសារដំឡើងកម្មវិធី Android ដែលអាចដំឡើងដោយផ្ទាល់ដោយមិនឆ្លងកាត់ Google Play) នៃកម្មវិធីឆ្លងមេរោគទាំងនេះនៅលើគេហទំព័រភាគីទីបី ដែលគេជឿថាពាក់ព័ន្ធនឹងយុទ្ធនាការវាយប្រហារខាងលើ។

កម្មវិធីទាំងនេះត្រូវបានផ្សព្វផ្សាយក្រោមការបង្ហាញពីគម្រោងវិនិយោគរូបិយប័ណ្ណគ្រីបតូ។ គួរកត់សម្គាល់ថាគេហទំព័រដែលចែកចាយកម្មវិធីក៏ត្រូវបានផ្សព្វផ្សាយយ៉ាងទូលំទូលាយនៅលើបណ្តាញសង្គម រួមទាំង YouTube ផងដែរ។

"នៅពេលដំឡើងរួច កម្មវិធីមានមុខងារដូចដែលបានពណ៌នា។ ទោះជាយ៉ាងណាក៏ដោយ កំឡុងពេលដំឡើង ពួកវាជ្រៀតចូលឧបករណ៍ដោយស្ងៀមស្ងាត់ ហើយបញ្ជូនរូបភាពពីវិចិត្រសាលរបស់ជនរងគ្រោះត្រឡប់ទៅអ្នកវាយប្រហារវិញដោយស្វ័យប្រវត្ត។ រូបភាពទាំងនេះអាចមានព័ត៌មានរសើបដែលពួក Hacker កំពុងស្វែងរក ដូចជាស្គ្រីបការសង្គ្រោះកាបូបលុយគ្រីប ដែលអនុញ្ញាតឱ្យពួកគេលួចទ្រព្យសម្បត្តិឌីជីថលរបស់ជនរងគ្រោះ" Dmitry Kalinin ដែលជាអ្នកវិភាគមេរោគនៅ Kaspersky បាននិយាយ។ "មានសញ្ញាប្រយោលដែលថាអ្នកវាយប្រហារគឺបន្ទាប់ពីទ្រព្យសម្បត្តិឌីជីថលរបស់អ្នកប្រើប្រាស់៖ កម្មវិធីជាច្រើនដែលឆ្លងមេរោគគឺទាក់ទងទៅនឹងរូបិយប័ណ្ណគ្រីបតូ ហើយកំណែដែលឆ្លងមេរោគរបស់ TikTok ក៏រួមបញ្ចូលហាងដែលទទួលយកតែការទូទាត់រូបិយប័ណ្ណគ្រីបតូផងដែរ។"

ដើម្បីជៀសវាងការធ្លាក់ខ្លួនជាជនរងគ្រោះនៃមេរោគនេះ Kaspersky ណែនាំឱ្យអ្នកប្រើប្រាស់ចាត់វិធានការសុវត្ថិភាពដូចខាងក្រោម៖

- ប្រសិនបើអ្នកបានដំឡើងកម្មវិធីមេរោគណាមួយដោយចៃដន្យ សូមលុបកម្មវិធីចេញពីឧបករណ៍របស់អ្នកយ៉ាងឆាប់រហ័ស ហើយកុំប្រើវាម្តងទៀតរហូតដល់មានការអាប់ដេតជាផ្លូវការដើម្បីលុបមុខងារព្យាបាទទាំងស្រុង។

- ជៀសវាងការរក្សាទុករូបថតអេក្រង់ដែលមានព័ត៌មានរសើបនៅក្នុងបណ្ណាល័យរូបថតរបស់អ្នក ជាពិសេសរូបភាពដែលមានលេខកូដសង្គ្រោះកាបូប cryptocurrency ។ ផ្ទុយទៅវិញ អ្នកប្រើប្រាស់អាចរក្សាទុកព័ត៌មានចូលនៅក្នុងកម្មវិធីគ្រប់គ្រងពាក្យសម្ងាត់ជាក់លាក់។

- ដំឡើងកម្មវិធីសុវត្ថិភាពដែលអាចទុកចិត្តបាន ដើម្បីការពារហានិភ័យនៃការឆ្លងមេរោគ។ សម្រាប់ប្រព័ន្ធប្រតិបត្តិការ iOS ដែលមានស្ថាបត្យកម្មសុវត្ថិភាពពិសេសរបស់ពួកគេ ដំណោះស្រាយរបស់ Kaspersky នឹងព្រមានប្រសិនបើវារកឃើញឧបករណ៍បញ្ជូនទិន្នន័យទៅម៉ាស៊ីនមេគ្រប់គ្រងរបស់ពួក Hacker និងរារាំងដំណើរការបញ្ជូនទិន្នន័យនេះ។

- នៅពេលដែលកម្មវិធីស្នើសុំចូលប្រើបណ្ណាល័យរូបថត អ្នកប្រើប្រាស់គួរតែពិចារណាដោយប្រុងប្រយ័ត្នថាតើការអនុញ្ញាតនេះពិតជាចាំបាច់សម្រាប់មុខងារចម្បងរបស់កម្មវិធីឬអត់។

ប្រភព៖ https://www.vietnamplus.vn/phat-hien-phan-mem-gian-diep-moi-nham-vao-nguoi-tren-app-store-va-google-play-post1046585.vnp

![[រូបថត] អគ្គលេខាបក្ស To Lam និងប្រធានរដ្ឋសភាលោក Tran Thanh Man ចូលរួមពិធីរំលឹកខួបលើកទី 80 នៃទិវាប្រពៃណីនៃវិស័យអធិការកិច្ចវៀតណាម](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/17/1763356362984_a2-bnd-7940-3561-jpg.webp)

Kommentar (0)