নিরাপত্তা বিশেষজ্ঞরা সম্প্রতি একটি ক্ষতিকারক অভিযানের সন্ধান পেয়েছেন, যা হাজার হাজার টেলিগ্রাম বটের মাধ্যমে ম্যালওয়্যার দ্বারা ডিভাইসগুলোকে সংক্রমিত করে বিশ্বব্যাপী অ্যান্ড্রয়েড ডিভাইস থেকে ওটিপি কোড চুরি করছে।

নিরাপত্তা সংস্থা জিম্পেরিয়ামের গবেষকরা এই ক্ষতিকারক ক্যাম্পেইনটি আবিষ্কার করেছেন এবং ২০২২ সালের ফেব্রুয়ারি থেকে এটি পর্যবেক্ষণ করে আসছেন। তারা জানিয়েছেন যে, এই ক্যাম্পেইনের সাথে সম্পর্কিত অন্তত ১,০৭,০০০টি বিভিন্ন ম্যালওয়্যারের নমুনা তারা খুঁজে পেয়েছেন।

ম্যালওয়্যারটি ৬০০-র বেশি বিশ্বব্যাপী ব্র্যান্ডের ওটিপি কোড সম্বলিত মেসেজ ট্র্যাক করত, যাদের মধ্যে কয়েকটির ব্যবহারকারী সংখ্যা কয়েক কোটি। হ্যাকারদের উদ্দেশ্য ছিল আর্থিক।

|

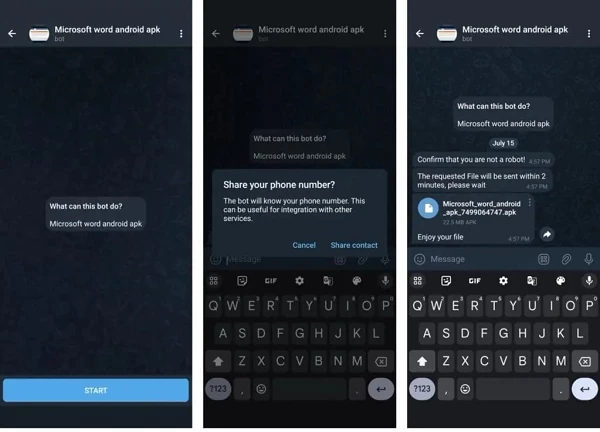

| টেলিগ্রাম বটগুলো এপিকে ফাইল পাঠানোর জন্য ব্যবহারকারীদের ফোন নম্বর চাইছে। |

জিম্পেরিয়ামের মতে, এসএমএস স্টিলার ম্যালওয়্যার ক্ষতিকারক বিজ্ঞাপন বা টেলিগ্রাম বটের মাধ্যমে ছড়ায়, যা স্বয়ংক্রিয়ভাবে ভুক্তভোগীদের সাথে যোগাযোগ করে। হ্যাকাররা আক্রমণ চালানোর জন্য দুটি পদ্ধতি ব্যবহার করে থাকে।

বিশেষ করে, প্রথম ক্ষেত্রে, ভুক্তভোগীকে প্রতারণা করে নকল গুগল প্লে পেজে প্রবেশ করানো হয়। অন্য ক্ষেত্রে, টেলিগ্রাম বটটি ব্যবহারকারীদের পাইরেটেড অ্যান্ড্রয়েড অ্যাপ দেওয়ার প্রতিশ্রুতি দেয়, কিন্তু তার আগে এপিকে ফাইলটি পাওয়ার জন্য তাদের ফোন নম্বর দিতে হয়। এই বটটি সেই ফোন নম্বর ব্যবহার করে একটি নতুন এপিকে ফাইল তৈরি করে, যা হ্যাকারদের ভবিষ্যতে ভুক্তভোগীকে ট্র্যাক করতে বা আক্রমণ করতে সাহায্য করে।

জিম্পেরিয়াম জানিয়েছে যে, এই ক্ষতিকারক প্রচারাভিযানে বিভিন্ন অ্যান্ড্রয়েড এপিকে প্রচারের জন্য ২,৬০০টি টেলিগ্রাম বট ব্যবহার করা হয়েছিল, যা ১৩টি কমান্ড অ্যান্ড কন্ট্রোল সার্ভার দ্বারা নিয়ন্ত্রিত ছিল। ভুক্তভোগীরা ১১৩টি দেশে ছড়িয়ে ছিলেন, তবে তাদের অধিকাংশই ছিলেন ভারত ও রাশিয়ার। যুক্তরাষ্ট্র, ব্রাজিল এবং মেক্সিকোতেও উল্লেখযোগ্য সংখ্যক ভুক্তভোগী ছিলেন। এই পরিসংখ্যানগুলো প্রচারাভিযানটির পেছনের ব্যাপক ও অত্যন্ত সুপরিকল্পিত কার্যক্রমের একটি উদ্বেগজনক চিত্র তুলে ধরে।

বিশেষজ্ঞরা এমন একটি ম্যালওয়্যার শনাক্ত করেছেন যা ক্যাপচার করা এসএমএস বার্তাগুলো 'fastsms.su' ওয়েবসাইটের একটি এপিআই এন্ডপয়েন্টে প্রেরণ করে। এই ওয়েবসাইটটি বিদেশে ভার্চুয়াল ফোন নম্বরের অ্যাক্সেস বিক্রি করে, যা পরবর্তীতে অনলাইন প্ল্যাটফর্ম ও পরিষেবাগুলোতে পরিচয় গোপন রাখা এবং প্রমাণীকরণের জন্য ব্যবহার করা যেতে পারে। এটি অত্যন্ত সম্ভাব্য যে, ভুক্তভোগীদের অজান্তেই সংক্রমিত ডিভাইসগুলোর অপব্যবহার করা হয়েছিল।

এছাড়াও, এসএমএস-এ অ্যাক্সেস দেওয়ার মাধ্যমে ভুক্তভোগীরা ম্যালওয়্যারকে এসএমএস বার্তা পড়তে এবং অ্যাকাউন্ট রেজিস্ট্রেশন ও টু-ফ্যাক্টর অথেনটিকেশনের সময় ব্যবহৃত ওটিপি কোডসহ সংবেদনশীল তথ্য চুরি করার সুযোগ করে দেয়। এর ফলে, ভুক্তভোগীদের ফোন বিল আকাশচুম্বী হতে পারে অথবা তারা অজান্তেই অবৈধ কার্যকলাপে জড়িয়ে পড়তে পারেন, এবং তাদের ডিভাইস ও ফোন নম্বর ট্র্যাক করা হয়ে যায়।

ক্ষতিকারক চক্রের শিকার হওয়া এড়াতে, অ্যান্ড্রয়েড ব্যবহারকারীদের গুগল প্লে-এর বাইরে থেকে APK ফাইল ডাউনলোড করা উচিত নয়, সম্পর্কহীন অ্যাপ্লিকেশনগুলিকে অ্যাক্সেসের অনুমতি দেওয়া উচিত নয় এবং তাদের ডিভাইসে প্লে প্রোটেক্ট (Play Protect) চালু আছে কিনা তা নিশ্চিত করা উচিত।

[বিজ্ঞাপন_২]

উৎস: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

![[ছবি] ভিয়েতনাম-তুরস্ক সহযোগিতা প্রসারের লক্ষ্যে আয়োজিত নীতি নির্ধারণী সেমিনারে অংশগ্রহণ করছেন জাতীয় সংসদের চেয়ারম্যান ত্রান থান মান।](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/16/1776351415367_vna-potal-chu-tich-quoc-hoi-tran-thanh-man-du-toa-dam-chinh-sach-thuc-day-hop-tac-viet-nam-tho-nhi-ky-8705791-jpg.webp)

![[ছবি] হো চি মিন সিটির পূর্বাঞ্চলকে সংযোগকারী সেতু ও সড়কপথ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/16/1776328595108_ndo_br_bh-vt5-jpg.webp)

মন্তব্য (0)