Internationale Cybersicherheitsbehörden haben vor den Aktivitäten der Cyberkriminellen-Gruppe Medusa gewarnt, die sich auf Cyberangriffe spezialisiert hat, bei denen Ransomware eingesetzt wird, um Daten zu verschlüsseln und Lösegeld zu erpressen. Zu den Opfern dieser Gruppe gehören Behörden, Organisationen, Unternehmen, Krankenhäuser und Schulen.

Diese Gruppe orchestriert ausgeklügelte Cyberangriffe, indem sie Sicherheitslücken ausnutzt, in Netzwerke und Computer eindringt und anschließend Daten verschlüsselt, um von den Opfern Lösegeld zu erpressen. Die geforderten Lösegelder können Millionen von US-Dollar betragen. Zu den über 400 Opfern dieser Gruppe gehört auch Toyota Financial Services, eine Tochtergesellschaft der Toyota Motor Corporation, die im November 2023 mit Ransomware angegriffen wurde und Lösegeld forderte.

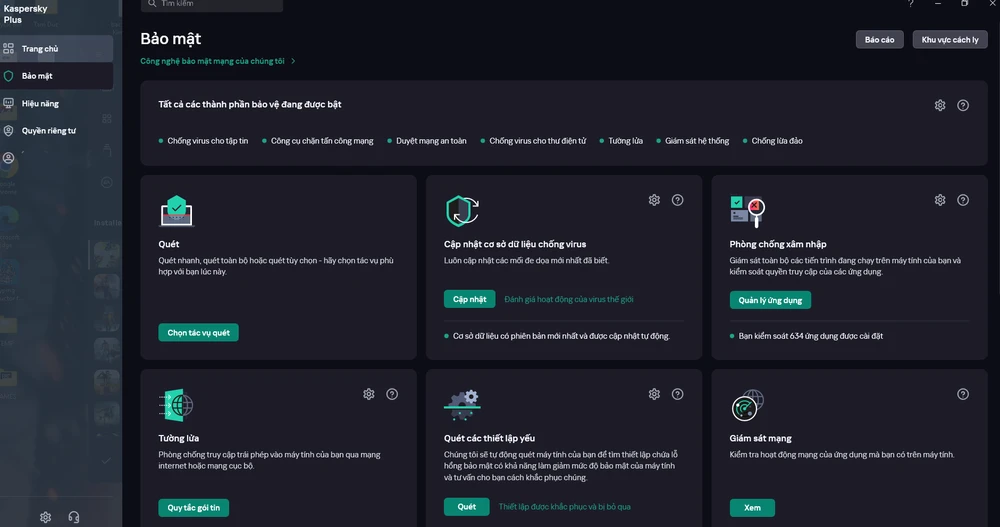

Kaspersky-Sicherheitsforscher entdeckten die Medusa-Ransomware-Aktivität im Jahr 2023. Kaspersky empfiehlt Unternehmen folgende Maßnahmen: Überprüfung und Sicherung von Remote-Desktop-Diensten, regelmäßige Überprüfung und Aktualisierung der Patches für VPN-Dienste (Virtual Private Network) für Mitarbeiter, die auf das Unternehmensnetzwerk zugreifen, Aktualisierung der Software auf Geräten auf die neuesten Versionen, Sicherung wichtiger Daten und Verbesserung der Sicherheit durch Lösungen wie Kaspersky Endpoint Detection and Response zur frühzeitigen Erkennung von Angriffen.

Für Einzelnutzer empfehlen Cybersicherheitsbehörden, den Schutz von Gmail- und Outlook-Konten sowie VPN-Diensten zu verstärken, z. B. durch Datensicherung an mehreren Orten, Aktualisierung von Windows-Betriebssystemen und Software sowie durch die Verwendung von Sicherheitsüberwachungstools für Geräte und Netzwerke zur Erkennung von Eindringversuchen.

Microsoft hat außerdem soeben vor einem Cyberangriff gewarnt, bei dem Millionen von Windows-Computern mit Schadsoftware infiziert sind, die von illegalen Filmstreaming-Seiten stammt. Laut Microsoft können die Computer der Nutzer beim Zugriff auf illegale Filmwebseiten umgeleitet werden, um Schadsoftware herunterzuladen, die Cyberkriminelle unter dem Deckmantel von GitHub verbreiten.

Der Angriff erfolgte in vier ausgeklügelten Phasen. Teile der Schadsoftware, die auf verschiedenen Websites wie Discord und Dropbox gespeichert waren, wurden auf den Rechner des Opfers übertragen. Wichtige Daten wurden kompromittiert, darunter auch Daten, die im Microsoft OneDrive-Cloudspeicher abgelegt waren. Die Schadsoftware prüfte außerdem, ob sich auf dem Computer des Nutzers Finanzinformationen aus Kryptowährungs-Wallets wie Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey und BitBox befanden.

Laut Ngo Tran Vu, Direktor von NTS Security, gehen die meisten Privatanwender und Kleinunternehmen nach wie vor fahrlässig mit digitalen Bedrohungen um. Sie nutzen häufig Online-Streaming-Dienste für Filme direkt auf ihren Windows-Computern, die viele wichtige Daten enthalten. Geschäftsdaten, Kontoverwaltungsinformationen usw. werden nur oberflächlich oder unvollständig verwaltet, was dazu führt, dass diese Unternehmen bei Vorfällen wie Ransomware-Angriffen oft erhebliche Verluste erleiden und sich nur schwer erholen können.

Quelle: https://www.sggp.org.vn/nguoi-dung-may-tinh-windows-can-can-trong-voi-ma-doc-tong-tien-post787366.html

Kommentar (0)