No existe nada gratis como el almuerzo

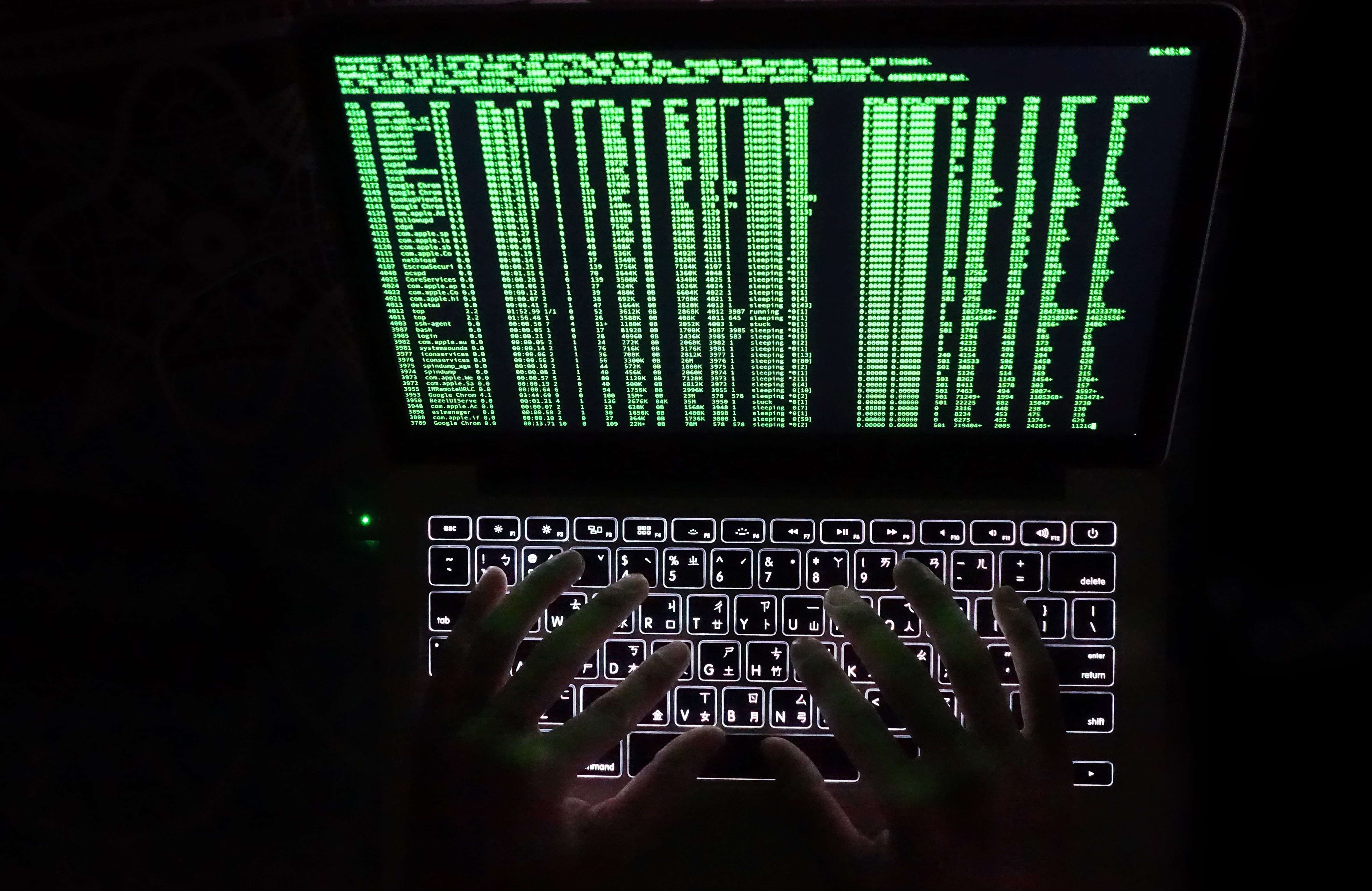

El dueño de un negocio publicó en Facebook cómo el ordenador de su empresa se había infectado con una botnet, la cual los hackers explotaron en su beneficio, causando pérdidas a la empresa. La publicación recibió rápidamente miles de compartidos, comentarios y atención, incluyendo tanto elogios como críticas.

De hecho, el ordenador del Sr. T estaba infectado con un tipo de malware, no una botnet, como lo describía el artículo. El malware suele presentarse en diversas formas, desde troyanos, rootkits, keyloggers o el tipo más común de ransomware hoy en día. Una botnet es una red de "ordenadores fantasma" o zombis que son manipulados por hackers mediante vulnerabilidades o malware oculto en el ordenador", declaró el Sr. Ngo Tran Vu, director de Seguridad de NTS.

Con la popularidad actual de internet, los delincuentes tienen muchas maneras de propagar malware a nuevos usuarios o a quienes no se preocupan por la seguridad de sus dispositivos. Los canales más populares para que los delincuentes encuentren víctimas son blogs, foros y redes sociales que comparten recursos gratuitos y pirateados. Y, por supuesto, nada es gratis; siempre ofrecen regalos sorpresa que las víctimas desconocen, comentó el Sr. Vu.

En la historia del Sr. T, descargar software de gráficos pirateado (software crackeado) es una acción que genera riesgos para sus activos, incluidos problemas de seguridad y derechos de autor del software.

Las pequeñas y medianas empresas son el objetivo

El Sr. T. no está solo. Las pequeñas empresas a menudo no se toman en serio el tema de los derechos de autor del software y prefieren usar software "genuino" de forma gratuita, por lo que descargan libremente software especializado para su trabajo diario, desde versiones preconfiguradas de sistemas operativos Windows (Ghost, ISO), suites ofimáticas o software gráfico y multimedia de alta gama como Adobe Photoshop, Illustrator, After Effects, AutoCAD, Vegas Pro... o incluso herramientas de compresión de archivos como WinZip, WinRAR y herramientas de descarga IDM.

La mayoría de ellos están disponibles en sitios web clandestinos, redes de torrents y redes sociales de intercambio gratuito. Para descargar, los usuarios deben desactivar las herramientas de seguridad de sus computadoras, como el antivirus o la seguridad de Internet (si las tienen), ya que estas herramientas pueden escanear en busca de malware oculto en herramientas de cracking como keygen, parches, cracks o archivos ya infectados.

Las empresas a menudo tienen que afrontar el trago amargo cuando ocurren incidentes debido a sus propios errores. No reciben apoyo de los desarrolladores de software, sino que pueden ser sancionadas por organismos especializados. Se enfrentan a riesgos de seguridad de la información cuando malware y hackers penetran en dispositivos o sistemas, roban o extorsionan. Se pierden datos. Su marca se ve dañada y, por lo tanto, sus relaciones de cooperación con socios o clientes internacionales también se ven afectadas.

No esperes a que la vaca se vaya para construir el granero

De hecho, el malware incrustado en software pirateado se está volviendo más sofisticado y difícil de detectar para el usuario común. Una nueva variante del malware HotRat, registrada en agosto, continúa prosperando en el Sudeste Asiático gracias a la descarga y el uso generalizados de software pirateado en la región.

El Sr. Vu afirmó que las soluciones de protección integral como Kaspersky Total Security son muy útiles para usuarios individuales y pequeñas empresas. Sin embargo, las empresas con más de cinco años de experiencia deberían optar por soluciones de seguridad que incluyan copias de seguridad de datos, ya que los datos son un activo muy valioso que actualmente es blanco de ataques de ransomware.

[anuncio_2]

Fuente

![[Foto] Desfile para celebrar el 50 aniversario del Día Nacional de Laos](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764691918289_ndo_br_0-jpg.webp&w=3840&q=75)

![[Foto] Adoración a la estatua de Tuyet Son, un tesoro de casi 400 años de antigüedad en la Pagoda Keo](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F02%2F1764679323086_ndo_br_tempimageomw0hi-4884-jpg.webp&w=3840&q=75)

Kommentar (0)