Les applications malveillantes constituent une menace constante pour les appareils mobiles, notamment sous Android, où les utilisateurs peuvent facilement installer des logiciels provenant de n'importe quelle source. Selon Bleeping Computer , une nouvelle version du logiciel malveillant XLoader (également connu sous le nom de MoqHao) cible les appareils fonctionnant sous le système d'exploitation de Google.

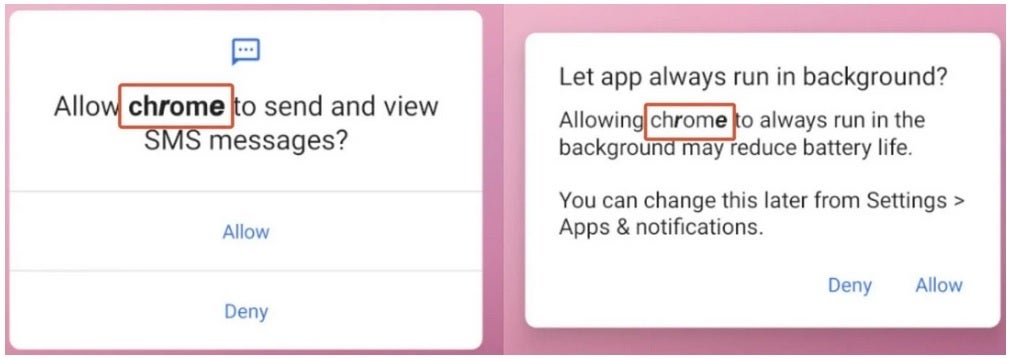

Le logiciel malveillant s'exécutera après avoir usurpé l'identité de Google Chrome pour demander les autorisations d'accès de l'utilisateur.

MoqHao a déjà été détecté aux États-Unis, au Royaume-Uni, en Allemagne, en France, au Japon, en Corée du Sud et à Taïwan. Ce logiciel malveillant se propage par SMS contenant des liens raccourcis vers une autre adresse. Lorsqu'un utilisateur clique sur le lien et installe le programme, XLoader s'active immédiatement. Ce logiciel malveillant est capable de fonctionner furtivement et de dérober différents types de données utilisateur sans être détecté ni par le système ni par la victime.

Selon McAfee, une fois l'application malveillante installée sur un appareil, des activités suspectes s'exécutent automatiquement. La société de sécurité a signalé à Google les méthodes de distribution et d'attaque du programme, et collabore avec lui pour prévenir et atténuer les dommages causés par ce type de logiciel malveillant auto-exécutable sur les futures versions d'Android.

Pour « tromper » les utilisateurs, le programme enverra des notifications demandant l'autorisation d'usurper l'identité du navigateur Google Chrome afin d'envoyer et de consulter des SMS, ainsi que de s'exécuter en arrière-plan.

La demande d'autorisation a été envoyée depuis un faux navigateur Chrome contenant des fautes d'orthographe afin de contourner les systèmes de sécurité de contrôle des droits d'auteur.

Il demande même l'autorisation de définir Chrome comme application de messagerie SMS par défaut sur l'appareil. Une fois l'autorisation accordée, XLoader vole et envoie photos, messages, contacts et autres informations matérielles à un serveur de contrôle distant.

Les experts en sécurité estiment qu'une interaction minimale suffit à la victime pour donner son autorisation, ce qui rend le nouveau XLoader bien plus dangereux que ses prédécesseurs. L'éditeur Android a collaboré avec des sociétés de sécurité pour corriger cette vulnérabilité, renforçant ainsi la sécurité des appareils dotés de Google Play Protect. Par conséquent, il est conseillé aux utilisateurs de ne pas cliquer sur les liens suspects reçus sur leur téléphone et de ne surtout pas installer d'applications provenant de sources inconnues.

Lien source

Comment (0)