रैनसमवेयर ने स्वास्थ्य सेवा संगठनों पर हमला किया है, जिसके गंभीर परिणाम हुए हैं।

सुरक्षा एवं प्रौद्योगिकी समाचार साइट ब्लीपिंगकंप्यूटर के अनुसार, रैनसमवेयर हमले का शिकार रेडिक्स सिस्टम्स था, जो एक तृतीय-पक्ष भागीदार है और कई संघीय एजेंसियों को सेवाएं प्रदान करता है।

स्विस सरकार की एक आधिकारिक घोषणा के अनुसार, हैकरों ने 1.3TB चोरी किया हुआ डेटा डार्क वेब पर पोस्ट कर दिया है, जिसमें कई स्कैन किए गए दस्तावेज़, वित्तीय रिकॉर्ड, अनुबंध और संचार शामिल हैं। स्विस राष्ट्रीय साइबर सुरक्षा केंद्र (NCSC) चोरी और एन्क्रिप्ट किए गए डेटा के प्रभाव का आकलन करने के लिए सक्रिय रूप से डेटा का विश्लेषण कर रहा है, साथ ही यह भी पता लगा रहा है कि यह किन एजेंसियों को प्रभावित करता है।

रेडिक्स ज्यूरिख स्थित एक गैर-लाभकारी संगठन है जो स्वास्थ्य को बढ़ावा देने के लिए समर्पित है। यह आठ केंद्र संचालित करता है जो स्विस संघीय सरकार, प्रांतीय और नगरपालिका सरकारों, और अन्य सार्वजनिक एवं निजी संगठनों द्वारा संचालित परियोजनाओं और सेवाओं को संचालित करते हैं।

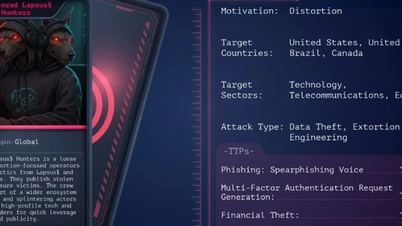

रेडिक्स की एक आधिकारिक घोषणा में बताया गया है कि जून में इन सिस्टम पर सारकोमा नामक रैंसमवेयर का हमला हुआ था। ब्लीपिंग कंप्यूटर के अनुसार, सारकोमा एक साइबर अपराध संगठन है जो अक्टूबर 2024 से अपनी गतिविधियों को सक्रिय रूप से विकसित कर रहा है। इसने सिर्फ़ एक महीने में 36 प्रमुख ठिकानों पर हमला किया है। सारकोमा फ़िशिंग, सिस्टम की कमज़ोरियों का फ़ायदा उठाकर या आपूर्ति श्रृंखला पर हमला करके सिस्टम में घुसपैठ करता है।

इससे पहले, मार्च 2024 में, एक अन्य ठेकेदार, एक्सप्लेन पर इसी तरह के हमले के बाद स्विस सरकार का डेटा भी लीक हो गया था। इस साइबर सुरक्षा घटना में संघीय सरकार से संबंधित 65,000 दस्तावेज़ लीक हो गए थे, जिनमें से कई में संवेदनशील व्यक्तिगत जानकारी भी शामिल थी।

नवीनतम घोषणाओं के अनुसार, जून में, किलिन रैंसमवेयर हमले की जाँच के बाद, जिसने सिनोविस की सेवा प्रणाली को बाधित किया, ब्रिटेन में एनएचएस रक्त आपूर्तिकर्ता को प्रभावित किया, और एक मरीज की मौत का कारण बना। दरअसल, साइबर अपराधी गिरोह वर्षों से अस्पतालों और स्वास्थ्य सेवा संगठनों को निशाना बनाते रहे हैं, और सिस्टम और संवेदनशील डेटा को पुनर्स्थापित करने की तात्कालिकता के कारण उन्हें रैंसमवेयर के आकर्षक लक्ष्य बनाते रहे हैं।

इससे पहले, 2020 में, डसेलडोर्फ के एक अस्पताल में डोपेलपेमर रैंसमवेयर ने हमला किया था, जिससे वहाँ सेवाएँ बाधित हो गई थीं। एक 78 वर्षीय महिला की महाधमनी धमनीविस्फार से मृत्यु हो गई, जिससे उसे दूर एक अस्पताल में जाने के लिए मजबूर होना पड़ा और आपातकालीन उपचार में देरी हुई, जबकि सबसे नज़दीकी अस्पताल, डसेलडोर्फ विश्वविद्यालय अस्पताल, भी रैंसमवेयर की चपेट में आ गया।

किलिन जैसे रैंसमवेयर स्वास्थ्य सेवा क्षेत्र सहित सभी प्रकार के संगठनों पर हमला करते रहते हैं। मार्च में, किलिन ने जापान में एक कैंसर क्लिनिक और संयुक्त राज्य अमेरिका में एक महिला स्वास्थ्य सेवा केंद्र पर हमले किए।

एनटीएस सिक्योरिटी कंपनी के निदेशक श्री न्गो ट्रान वु के अनुसार: "ज़्यादातर अस्पताल और चिकित्सा संगठन महत्वपूर्ण एजेंसियाँ हैं, लेकिन फिर भी सिस्टम की सुरक्षा ठीक से नहीं की जाती। हकीकत यह है कि कई कंप्यूटर इंटरनेट से, अस्पताल प्रबंधन प्रणाली से, और यहाँ तक कि कई पायरेटेड सॉफ़्टवेयर का इस्तेमाल भी करते हैं, जिससे रैंसमवेयर के लिए आंतरिक नेटवर्क में घुसपैठ के कई रास्ते खुल जाते हैं।"

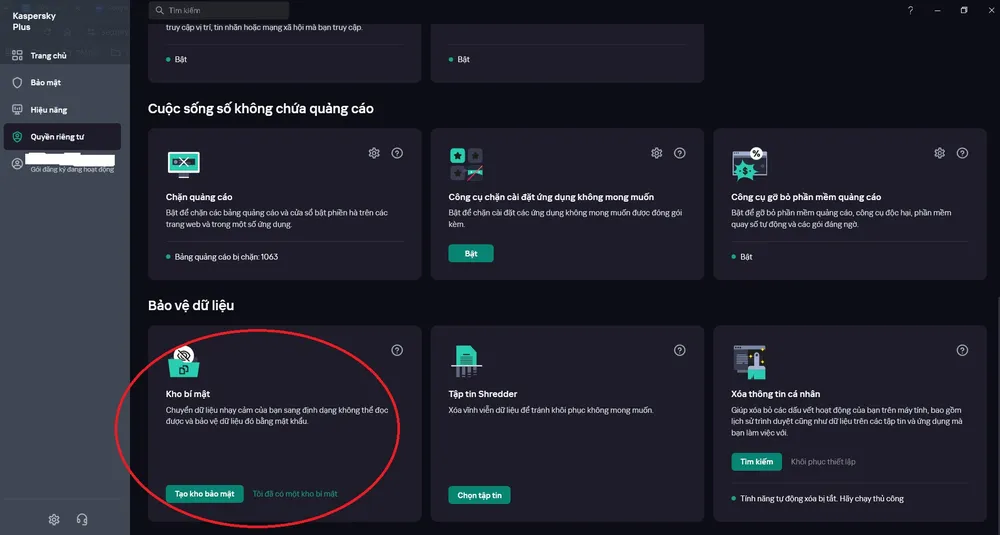

इसलिए, कैस्परस्की जैसे एकीकृत सुरक्षा समाधानों का उपयोग करना, जो सभी उपकरणों के बीच गतिशील रूप से समन्वयित होते हैं, सरलीकरण का सही तरीका है। प्रभावी सुरक्षा कवच की कई परतों के अलावा, कैस्परस्की प्लस उपयोगकर्ताओं को रैंसमवेयर हमले की स्थिति में पुनर्स्थापित करने के लिए महत्वपूर्ण डेटा के सुरक्षित संग्रह बनाने की अनुमति देता है।

इन मामलों से यह पता चलता है कि प्रबंधकों की व्यक्तिपरक मानसिकता, अस्पतालों को मानव जीवन से जुड़ा हुआ समझकर, साइबर अपराधियों को... नज़रअंदाज़ कर देती है। दरअसल, संवेदनशील चिकित्सा डेटा या अस्पताल की आपातकालीन प्रणालियाँ अपराधियों के लिए धन उगाही का एक उच्च-स्तरीय लक्ष्य बन जाती हैं। अस्पतालों या चिकित्सा संगठनों को उचित निवेश नीतियाँ बनाने के लिए रैंसमवेयर के खतरे के स्तर का सही आकलन करने की आवश्यकता है। "घोड़ा निकल जाने के बाद खलिहान का दरवाज़ा बंद करने" से बचें।

बिन्ह लाम

स्रोत: https://www.sggp.org.vn/du-lieu-co-quan-chinh-phu-va-benh-vien-cung-la-muc-tieu-cua-ma-doc-tong-tien-post803116.html

![[फोटो] डैन माउंटेन जिनसेंग, किन्ह बाक भूमि के लिए प्रकृति का एक अनमोल उपहार](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F11%2F30%2F1764493588163_ndo_br_anh-longform-jpg.webp&w=3840&q=75)

टिप्पणी (0)