កាលពីបីឆ្នាំមុន Apple បានណែនាំមុខងារបង្កើនភាពឯកជនដែលលាក់អាសយដ្ឋាន Wi-Fi របស់ iPhones និង iPad នៅពេលពួកគេបើកអ៊ីនធឺណិត។ ទោះជាយ៉ាងណាក៏ដោយ Arstechnica រាយការណ៍ថាឧបករណ៍ Apple នៅតែបង្ហាញអាសយដ្ឋានពិតរបស់ពួកគេទៅកាន់ឧបករណ៍ដែលបានភ្ជាប់ទាំងអស់នៅលើបណ្តាញ។

MAC គឺជាអាសយដ្ឋានគ្រប់គ្រងការចូលប្រើប្រព័ន្ធផ្សព្វផ្សាយ Wi-Fi ដែលអាចត្រូវបានប្រើដើម្បីតាមដានឧបករណ៍ពីបណ្តាញមួយទៅបណ្តាញ ដូចជាការប្រើប្រាស់ស្លាកលេខដើម្បីតាមដានបុគ្គល និងយានយន្តនៅពេលពួកគេធ្វើដំណើរជុំវិញទីក្រុងមួយ។ ក្នុងឆ្នាំ 2013 អ្នកស្រាវជ្រាវបានប្រកាសឧបករណ៍គំរូដែលអាចកត់ត្រាអាសយដ្ឋាន MAC របស់ឧបករណ៍ទាំងអស់ដែលវាទាក់ទងជាមួយ។

មួយទសវត្សរ៍ក្រោយមក ការអ៊ិនគ្រីប HTTPS គឺជាស្តង់ដារ ដូច្នេះជាទូទៅ វាមិនអាចទៅរួចទេសម្រាប់មនុស្សនៅលើបណ្តាញតែមួយក្នុងការត្រួតពិនិត្យចរាចរណ៍របស់គ្នាទៅវិញទៅមក។ ប៉ុន្តែអាសយដ្ឋាន MAC នៅតែផ្តល់នូវលទ្ធភាពតាមដានជាច្រើន។

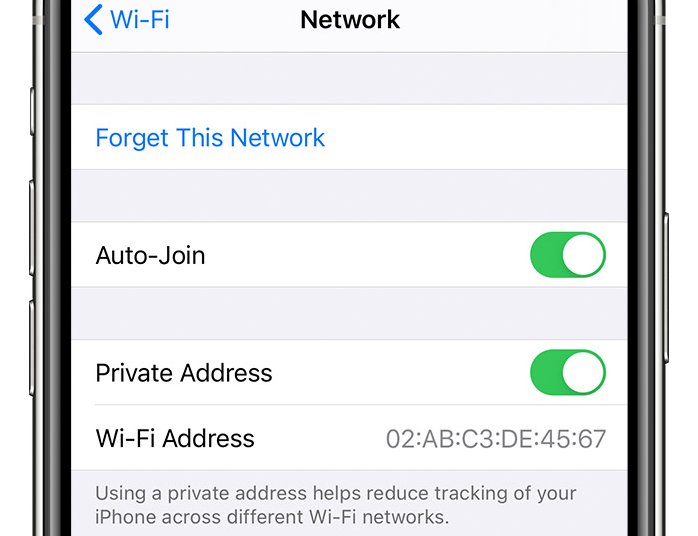

ក្នុងឆ្នាំ 2020 ក្រុមហ៊ុន Apple បានបញ្ចេញ iOS 14 ជាមួយនឹងមុខងារមួយដែលតាមលំនាំដើមលាក់អាសយដ្ឋាន MAC នៅពេលដែល iPhone ភ្ជាប់ទៅបណ្តាញ។ ផ្ទុយទៅវិញ ឧបករណ៍នេះបង្ហាញ "អាសយដ្ឋាន Wi-Fi ឯកជន" ដូចដែលបានពិពណ៌នាដោយ Apple ដែលនឹងបង្ហាញខុសៗគ្នាសម្រាប់ SSID នីមួយៗ។

ថ្មីៗនេះ Apple បានបញ្ចេញប្រព័ន្ធប្រតិបត្តិការ iOS 17.1 ដែលរួមបញ្ចូលនូវបំណះសម្រាប់ភាពងាយរងគ្រោះ CVE-2023-42846 ដែលរារាំងមុខងារសុវត្ថិភាពនេះមិនដំណើរការ។ អ្នកស្រាវជ្រាវសន្តិសុខម្នាក់ក្នុងចំណោមអ្នកស្រាវជ្រាវផ្នែកសន្តិសុខពីរនាក់ដែលបានរកឃើញ និងរាយការណ៍ពីភាពងាយរងគ្រោះនេះបាននិយាយថា ពួកគេបានសាកល្បងប្រព័ន្ធប្រតិបត្តិការ iPhone ថ្មីៗទាំងអស់ ហើយបានរកឃើញថាភាពងាយរងគ្រោះនេះមានតាំងពី iOS 14 ដែលបានចេញផ្សាយនៅក្នុងខែកញ្ញា ឆ្នាំ 2020។

នៅពេលដែល iPhone ឬឧបករណ៍ណាមួយភ្ជាប់ជាមួយបណ្តាញ វាបង្កសារពហុខាស ដែលត្រូវបានផ្ញើទៅកាន់ឧបករណ៍ផ្សេងទៀតទាំងអស់នៅលើបណ្តាញជាមួយនឹងព័ត៌មានអាសយដ្ឋាន MAC ចេញ។ គិតត្រឹម iOS 14 តម្លៃនេះគឺខុសគ្នាសម្រាប់ SSID នីមួយៗតាមលំនាំដើម។

ទោះបីជាវាត្រូវបានដាក់ឱ្យដំណើរការកាលពី 3 ឆ្នាំមុនក៏ដោយ ប៉ុន្តែមុខងារ Private Address ថ្មីពិតជាមានប្រយោជន៍នៅលើ iOS 17.1

អ្នកស្រាវជ្រាវបានបង្ហោះ វីដេអូ ខ្លីមួយដែលបង្ហាញពី Mac ដោយប្រើ Wireshark ដើម្បីតាមដានចរាចរណ៍នៅលើបណ្តាញមូលដ្ឋានដែលវាភ្ជាប់។ នៅលើ iPhone ដែលដំណើរការដោយ iOS មុនកំណែ 17.1 វាចែករំលែកអាសយដ្ឋាន MAC ពិតប្រាកដរបស់វានៅលើច្រក 5353។

ទោះជាយ៉ាងណាក៏ដោយ មុខងារនេះមិនអត់ប្រយោជន៍ទេ ដោយសារវាការពារកម្មវិធីបណ្តាញ sniffing ។ ប៉ុន្តែការបរាជ័យក្នុងការដក MAC ពិតប្រាកដចេញពីច្រក 5353/UDP មានន័យថានរណាម្នាក់ដែលភ្ជាប់ទៅបណ្តាញអាចទទួលបានឧបករណ៍កំណត់អត្តសញ្ញាណតែមួយគត់ដោយគ្មានការលំបាកណាមួយឡើយ។

កំហុសសុវត្ថិភាពមានផលប៉ះពាល់តិចតួចបំផុតចំពោះអ្នកប្រើប្រាស់ iPhone និង iPad ភាគច្រើន ប៉ុន្តែសម្រាប់អ្នកដែលមានការព្រួយបារម្ភអំពីឯកជនភាពដ៏តឹងរឹង ការពិតដែលថាឧបករណ៍មិនអាចលាក់អាសយដ្ឋាន MAC របស់ពួកគេក្នុងរយៈពេល 3 ឆ្នាំគឺជាបញ្ហា ជាពិសេសចាប់តាំងពី Apple សន្យាយ៉ាងច្បាស់ថាការប្រើប្រាស់មុខងារកាត់បន្ថយការតាមដាន iPhone របស់អ្នកប្រើប្រាស់តាមរយៈបណ្តាញ Wi-Fi ផ្សេងៗគ្នា។

ប្រភពតំណ

![[រូបថត] ប្រធានរដ្ឋសភាលោក Tran Thanh Man ទទួលជួបអគ្គលេខាធិការអង្គការសហប្រជាជាតិ លោក Antonio Guterres](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761390815792_ctqh-jpg.webp)

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh និងអគ្គលេខាធិការអង្គការសហប្រជាជាតិលោក Antonio Guterres ចូលរួមសន្និសីទសារព័ត៌មាននៃពិធីចុះហត្ថលេខាលើអនុសញ្ញាទីក្រុងហាណូយ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761391413866_conguoctt-jpg.webp)

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh ទទួលជួបអគ្គលេខាធិការអង្គការសហប្រជាជាតិ លោក Antonio Guterres](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761390212729_dsc-1484-jpg.webp)

![[រូបថត] អគ្គលេខាធិកា To Lam ជួបជាមួយអគ្គលេខាធិការ និងជាប្រធានាធិបតីឡាវ ថងលូន ស៊ីស៊ូលីត](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/25/1761380913135_a1-bnd-4751-1374-7632-jpg.webp)

Kommentar (0)