ອີງຕາມການຄົ້ນຄວ້າຂອງ Sophos, ຫຼາຍກວ່າ 56% ຂອງທຸລະກິດໄດ້ຖືກໂຈມຕີໂດຍ malware ນີ້ແລະ 70% ມີການເຂົ້າລະຫັດຂໍ້ມູນຂອງພວກເຂົາ, ຮຽກຮ້ອງໃຫ້ມີການຈ່າຍເງິນຄ່າໄຖ່ສູງກວ່າ 5 ເທົ່າໃນປີ 2023.

Ransomware ເປົ້າໝາຍທຸລະກິດ

ບົດລາຍງານພິເສດຂອງລັດ Ransomware 2024 ກ່ຽວກັບສະຖານະປັດຈຸບັນຂອງການເຂົ້າລະຫັດຂໍ້ມູນ ແລະ malware extortion malware (Ransomware) ຈາກ Sophos ສະແດງໃຫ້ເຫັນວ່າ 2024 ຍັງສືບຕໍ່ເປັນປີ 'ໄພພິບັດ' ສໍາລັບທຸລະກິດທີ່ປະເຊີນກັບການໂຈມຕີ Ransomware ຢ່າງຕໍ່ເນື່ອງ.

ທ່ານ Sophos ກ່າວວ່າ ການໂຈມຕີທາງອິນເຕີແນັດທີ່ແນໃສ່ບັນດາອົງການແລະວິສາຫະກິດຂະໜາດນ້ອຍ ແລະ ກາງ (SMEs) ສືບຕໍ່ເພີ່ມຂຶ້ນ. ໂດຍສະເພາະ, Ransomware ຖືກຖືວ່າເປັນໄພຂົ່ມຂູ່ອັນໃຫຍ່ຫຼວງຕໍ່ທຸລະກິດໂດຍບໍ່ຄໍານຶງເຖິງຂະຫນາດ. ພວກມັນຍັງເກີດຂຶ້ນຢ່າງງຽບໆ, ເລື້ອຍໆ ແລະຮ້າຍແຮງຂຶ້ນ, ດ້ວຍຈຳນວນເງິນຄ່າໄຖ່ເຖິງຫຼາຍສິບລ້ານໂດລາສະຫະລັດ, ຫຼືເທົ່າກັບຄວາມເສຍຫາຍຍ້ອນການຂັດຂວາງການປະຕິບັດງານ. ນອກຈາກນັ້ນ, ການໂຈມຕີເປົ້າຫມາຍ (APT - Advanced Persistent Threat) ສະເຫມີເປັນໄພຂົ່ມຂູ່ຕົ້ນຕໍຕໍ່ອົງການຈັດຕັ້ງແລະທຸລະກິດທັງຫມົດ.

Ransomware ແມ່ນຄໍາສັບທີ່ໃຊ້ເພື່ອອະທິບາຍປະເພດຂອງ malware ທີ່ເຂົ້າລະຫັດຂໍ້ມູນຂອງຜູ້ເຄາະຮ້າຍ, ຖືມັນ, ແລະຫຼັງຈາກນັ້ນ extorts ມັນ. ແຮກເກີຮຽກຮ້ອງໃຫ້ຜູ້ເຄາະຮ້າຍ, ທຸລະກິດ, ຈ່າຍຄ່າໄຖ່ໃນສະກຸນເງິນ crypto ເຊັ່ນ Bitcoin ເພື່ອ 'ກູ້' ຂໍ້ມູນ.

ອີງຕາມການ Sophos, ຫຼາຍກວ່າເຄິ່ງຫນຶ່ງຂອງທຸລະກິດຂະຫນາດກາງແລະຂະຫນາດໃຫຍ່ຈາກ 14 ປະເທດໄດ້ແບ່ງປັນວ່າພວກເຂົາຖືກໂຈມຕີໂດຍ Ransomware ໃນປີ 2024. ໂດຍສະເພາະ, ຊ່ອງໂຫວ່ທີ່ Ransomware ຂູດຮີດຫຼາຍທີ່ສຸດປະກອບມີຄວາມອ່ອນແອດ້ານຄວາມປອດໄພຂອງຊອບແວຫຼືລະບົບ (32%), ການໂຈມຕີຈຸດອ່ອນ (29%), ອີເມວທີ່ເປັນອັນຕະລາຍ (23%) ແລະການສໍ້ໂກງເປົ້າຫມາຍ 5% ອາທິດໂດຍສະເລ່ຍ 1 ອາທິດ (1%). ການດໍາເນີນງານທີ່ຖືກໂຈະຫຼັງຈາກການໂຈມຕີ Ransomware, 34% ໃຊ້ເວລາຫນຶ່ງເດືອນ.

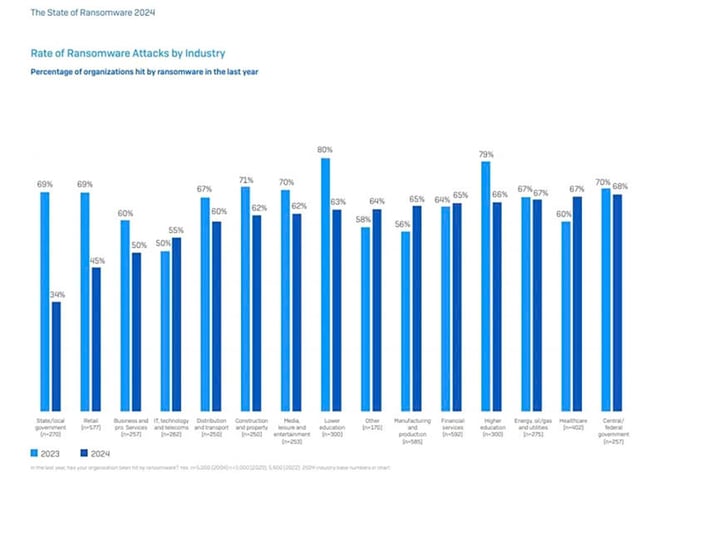

ຕາຕະລາງປຽບທຽບອັດຕາການໂຈມຕີຂອງ Ransomware ໃນຂະແຫນງອຸດສາຫະກໍາ - ການຄ້າ, ອົງການຈັດຕັ້ງການຄຸ້ມຄອງ - ອົງການຈັດຕັ້ງຂອງລັດຖະບານ. ອັດຕາການແນໃສ່ບັນດາອົງການ ການແພດ ແລະ ໂຮງໝໍຍັງສູງສຸດ, ກວມເອົາ 68%.

ຂາດການແກ້ໄຂບັນຫາທີ່ເປັນເອກະພາບ

ອີງຕາມການ Sophos, ເຫດຜົນທີ່ວ່າລະບົບບໍລິສັດຖືກເຈາະລົງແມ່ນຍ້ອນການຊ້ອນກັນຂອງຊອບແວ, ໂດຍສະເພາະໃນຊ່ວງເວລາທີ່ AI (ປັນຍາປະດິດ).

ການພັດທະນາຂອງເຕັກໂນໂລຊີໃຫມ່ທີ່ນໍາໃຊ້ກັບການດໍາເນີນງານຂອງທຸກອົງການຈັດຕັ້ງແລະທຸລະກິດເພີ່ມທະວີການດ້ານການໂຈມຕີ cyber. ຂຸມຄວາມປອດໄພຫຼາຍເກີນໄປ (Vulnerabilities) ຈາກແອັບພລິເຄຊັນແລະລະບົບປະຕິບັດການຖືກປະກາດເປັນປົກກະຕິ, ໃນຂະນະທີ່ຊັບພະຍາກອນມະນຸດຂອງການຄຸ້ມຄອງ IT ບໍ່ໄດ້ຮັກສາໄວ້, ສ້າງເງື່ອນໄຂໃຫ້ອາດຊະຍາກອນທາງອິນເຕີເນັດປະຕິບັດການໂຈມຕີ.

ຂຸມຄວາມປອດໄພຫຼາຍແມ່ນມາຈາກຄໍາຮ້ອງສະຫມັກແລະລະບົບປະຕິບັດການ.

ຜູ້ຕາງຫນ້າ Sophos ກ່າວວ່າ, ຍ້ອນຄວາມຊັບຊ້ອນຂອງລະບົບເຕັກໂນໂລຢີຂໍ້ມູນຂ່າວສານ, ອົງການຈັດຕັ້ງແລະທຸລະກິດສ່ວນໃຫຍ່ກໍາລັງປະເຊີນກັບບັນຫາຫຼາຍຢ່າງກ່ຽວກັບຄວາມປອດໄພແລະຄວາມປອດໄພຂອງຂໍ້ມູນ. ສາມບັນຫາຕົ້ນຕໍປະກອບມີ: ມີຫຼາຍ 'ຈຸດຕາບອດ' ໃນເວລາທີ່ປະຕິບັດການແກ້ໄຂຄວາມປອດໄພ; ຂາດເຄື່ອງມືການຕິດຕາມເພື່ອຊ່ວຍຜູ້ບໍລິຫານ correlated ລະບົບທັງຫມົດ; ຂາດຊັບພະຍາກອນມະນຸດທີ່ມີຄວາມຊໍານິຊໍານານສູງເພື່ອດໍາເນີນການແລະຈັດການກັບເຫດການຄວາມປອດໄພຂອງຂໍ້ມູນ.

Sophos ເຊື່ອວ່າທຸລະກິດຂະຫນາດນ້ອຍແລະຂະຫນາດກາງທີ່ບໍ່ມີທີມງານມືອາຊີບສາມາດນໍາໃຊ້ວິທີແກ້ໄຂແບບມືອາຊີບເພື່ອເອົາຊະນະຈຸດອ່ອນເຫຼົ່ານີ້.

Sophos ສະຫນອງການແກ້ໄຂ Sophos EDR ແລະ XDR (Rapid Detection and Response) ທີ່ມີຜົນປະໂຫຍດທີ່ສໍາຄັນ: ການກວດພົບໃນຕອນຕົ້ນຂອງ 'ເຊື່ອງໄວ້', ການໂຈມຕີທີ່ບໍ່ໄດ້ສັງເກດເຫັນ; ບົດລາຍງານທີ່ເຊື່ອຖືໄດ້ກ່ຽວກັບສະຖານະການຄວາມປອດໄພໄດ້ທຸກເວລາ; ການຕອບໂຕ້ໄວແລະການຈັດການເຫດການທີ່ດີທີ່ສຸດ; ຜູ້ປະຕິບັດງານມີຄວາມເຂົ້າໃຈດີຂຶ້ນກ່ຽວກັບການໂຈມຕີທີ່ເກີດຂຶ້ນແລະວິທີການປ້ອງກັນມັນ. ດັ່ງນັ້ນ, ທຸລະກິດມີຜູ້ຊ່ຽວຊານດ້ານຄວາມປອດໄພເພີ່ມເຕີມເພື່ອສະຫນັບສະຫນູນ 24/7.

ອີງຕາມຜູ້ຊ່ຽວຊານຈາກ Sophos, ການແກ້ໄຂການປ້ອງກັນບ່ອນເຮັດວຽກທີ່ເຂັ້ມແຂງ EPP (Endpoint Protection Platform) ແມ່ນບໍ່ພຽງພໍເພື່ອປ້ອງກັນການໂຈມຕີ malware ທີ່ເພີ່ມຂຶ້ນ. ດັ່ງນັ້ນ, ເຕັກໂນໂລຢີທີ່ກ້າວຫນ້າແມ່ນຖືກນໍາໃຊ້ເພື່ອຊ່ວຍໃຫ້ EPP ກວດພົບແລະຕອບສະຫນອງຕໍ່ເຫດການດັ່ງກ່າວຢ່າງມີປະສິດທິພາບ, ນັ້ນແມ່ນ EDR (Endpoint Detection & Response). XDR ແມ່ນສ່ວນຂະຫຍາຍຂອງ EDR.

Sophos XDR ສາມາດຊ່ວຍກວດຫາ ແລະຕອບສະໜອງຕໍ່ເຫດການໃດໆກໍຕາມຈາກ Workstations, Servers, Firewalls, Mobile Devices, Cloud…

ສາມລັກສະນະທີ່ໃຫ້ Sophos EDR ແລະ XDR ໄດ້ປຽບປະກອບມີ:

Live Discovery: ອະນຸຍາດໃຫ້ຜູ້ບໍລິຫານສາມາດຄົ້ນຫາ ແລະສອບຖາມຂໍ້ມູນທັງໝົດກ່ຽວກັບສະຖານະ, malware, ການໂຈມຕີ, ແລະອື່ນໆຂອງລະບົບທັງໝົດດ້ວຍຂໍ້ມູນປະຫວັດສາດທີ່ເກັບໄວ້ໃນ Data Lake. ສະໜັບສະໜູນໄອທີເພື່ອລ່າສັດມາລແວ (ການລ່າສັດໄພຂົ່ມຂູ່) ໂດຍອີງໃສ່ສັນຍານການໂຈມຕີ (IoA - ຕົວຊີ້ວັດການໂຈມຕີ) ແລະສັນຍານການບຸກລຸກ (IoC - ຕົວຊີ້ວັດການປະນີປະນອມ).

Live Response: ແນະນຳຜູ້ບໍລິຫານໃຫ້ຕອບສະໜອງຕໍ່ເຫດການຕ່າງໆໄດ້ຢ່າງມີປະສິດທິພາບ, ລວມທັງການກະທຳເຊັ່ນ: ການໂດດດ່ຽວ, ການກັກກັນ, ການສະແກນ, ການເກັບຕົວຢ່າງ ຫຼື ການວິເຄາະຄວາມເລິກຂອງວັດຖຸມັລແວ (ຮັບໄຟລ໌, ສ້າງກໍລະນີໄພຂົ່ມຂູ່) ແລະອື່ນໆ.

Threat Intelligence: ສະໜອງແຜນທີ່ເຊື່ອມຕໍ່ແບບລຳດັບຂອງຕົ້ນກຳເນີດຂອງເຫດການ ແລະ ເຫດການທີ່ເກີດຂຶ້ນ (ການວິເຄາະສາເຫດຂອງຮາກ). ຮວມເອົາເທັກໂນໂລຢີຂັ້ນສູງເຊັ່ນ AI, ML/DL (Machine Learning), Cloud Sandboxing, ... ເພື່ອວິເຄາະໄຟລ໌ທີ່ໜ້າສົງໄສ ແລະໃຫ້ລາຍງານລາຍລະອຽດກ່ຽວກັບວັດຖຸເຫຼົ່ານັ້ນ.

ທີ່ມາ

![ດົ່ງນາຍ OCOP transition: [Part 2] ເປີດຊ່ອງທາງການຈໍາໜ່າຍໃໝ່](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/09/1762655780766_4613-anh-1_20240803100041-nongnghiep-154608.jpeg)

(0)