ອີງຕາມ SecurityWeek , ຊ່ອງໂຫວ່ CVE-2024-0762 ທີ່ມີຊື່ວ່າ UEFIcanhazbufferoverflow ໄດ້ຖືກຄົ້ນພົບໂດຍລະບົບການວິເຄາະອັດຕະໂນມັດທີ່ພັດທະນາໂດຍ Eclypsium. ຊ່ອງໂຫວ່ດ້ານຄວາມປອດໄພສາມາດຖືກຂູດຮີດໂດຍຜູ້ໂຈມຕີເພື່ອຍົກລະດັບສິດທິພິເສດ ແລະປະຕິບັດລະຫັດທີ່ຕົນເອງມັກໃນເຟີມແວ UEFI ເມື່ອເຮັດວຽກ.

Eclypsium ເຕືອນວ່ານີ້ແມ່ນປະເພດຂອງຊ່ອງໂຫວ່ທີ່ສາມາດຖືກຂູດຮີດໂດຍການຂົ່ມຂູ່ເຊັ່ນ Black Lotus UEFI rootkit.

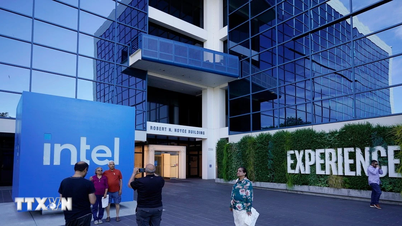

CPU Intel ຫຼາຍອັນໄດ້ຮັບຜົນກະທົບຈາກຊ່ອງໂຫວ່ CVE-2024-0762

ພາບໜ້າຈໍປະຈຳອາທິດ

"ຊ່ອງໂຫວ່ນີ້ສະແດງໃຫ້ເຫັນສອງຈຸດເດັ່ນຂອງເຫດການລະບົບຕ່ອງໂສ້ການສະຫນອງໂຄງສ້າງພື້ນຖານ IT: ຜົນກະທົບສູງແລະການເຂົ້າເຖິງກວ້າງ. UEFI firmware ແມ່ນບາງລະຫັດທີ່ມີຄຸນຄ່າທີ່ສຸດໃນອຸປະກອນທີ່ທັນສະໄຫມ, ແລະການປະນີປະນອມໃດໆຂອງລະຫັດດັ່ງກ່າວສາມາດເຮັດໃຫ້ຜູ້ໂຈມຕີມີການຄວບຄຸມຢ່າງເຕັມທີ່ແລະຄົງຢູ່ໃນອຸປະກອນ, "Eclypsium ສັງເກດເຫັນ.

ການສືບສວນພົບວ່າຊ່ອງໂຫວ່ກ່ຽວຂ້ອງກັບຕົວແປທີ່ບໍ່ປອດໄພໃນການຕັ້ງຄ່າ Trusted Platform Module (TPM). ເຟີມແວ SecureCore UEFI ທີ່ມີຄວາມສ່ຽງແມ່ນແລ່ນຢູ່ໃນໂປເຊດເຊີມືຖື Intel, desktop ແລະເຊີບເວີຈໍານວນຫຼາຍທີ່ໃຊ້ໂດຍຜູ້ຜະລິດຄອມພິວເຕີເຊັ່ນ Lenovo, Acer, Dell, ແລະ HP.

Phoenix Technologies ໄດ້ແກ້ໄຂຊ່ອງໂຫວ່ໃນການປະກາດທີ່ຈັດພີມມາໃນເດືອນພຶດສະພາ, ຢືນຢັນວ່າ firmware SecureCore ແລ່ນຢູ່ໃນ CPUs Intel ເຊັ່ນ Alder Lake, Coffee Lake, Comet Lake, Ice Lake, Jasper Lake, Kaby Lake, Meteor Lake, Raptor Lake, Rocket Lake, ແລະ Tiger Lake ໄດ້ຮັບຜົນກະທົບ.

Phoenix ໄດ້ patched CVE-2024-0762, ແລະຜູ້ຜະລິດອຸປະກອນໄດ້ເລີ່ມນໍາໃຊ້ patches ກັບຜະລິດຕະພັນຂອງເຂົາເຈົ້າ. ໂດຍສະເພາະ, Lenovo, ໄດ້ແຈ້ງໃຫ້ລູກຄ້າຊາບກ່ຽວກັບຊ່ອງໂຫວ່ໃນຄໍາແນະນໍາທີ່ຈັດພີມມາໃນເດືອນພຶດສະພາແລະໃນປັດຈຸບັນອອກ patches ທີ່ມີແຜນການທີ່ຈະນໍາໄປໃຊ້ກັບ PC ບາງໃນທ້າຍລະດູຮ້ອນນີ້.

ທີ່ມາ: https://thanhnien.vn/hang-tram-model-pc-va-may-chu-voi-cpu-intel-dinh-lo-hong-nghiem-trong-185240623072435006.htm

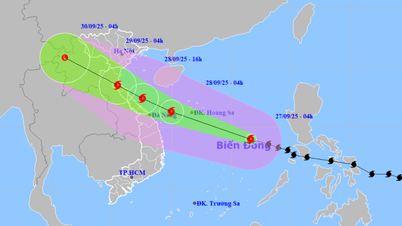

![[ຮູບພາບ] ທ່ານນາຍົກລັດຖະມົນຕີ ຟ້າມມິງຈິ້ງ ເຂົ້າຮ່ວມພິທີເປີດປະຕິບັດໂຄງການສຳຄັນ 2 ໂຄງການຢູ່ນະຄອນ ຫາຍຟ່ອງ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/27/6adba56d5d94403093a074ac6496ec9d)

(0)