ອີງຕາມ The Hacker News , QakBot ເປັນໄວ Windows malware ທີ່ມີຊື່ສຽງທີ່ຄາດຄະເນວ່າໄດ້ຫຼຸດຫນ້ອຍລົງຫຼາຍກ່ວາ 700,000 ຄອມພິວເຕີໃນທົ່ວໂລກແລະສ້າງຄວາມສະດວກການສໍ້ໂກງທາງດ້ານການເງິນເຊັ່ນດຽວກັນກັບ ransomware.

ກະຊວງຍຸຕິທໍາ ສະຫະລັດ (DoJ) ກ່າວວ່າ malware ໄດ້ຖືກໂຍກຍ້າຍອອກຈາກຄອມພິວເຕີຂອງຜູ້ຖືກເຄາະຮ້າຍ, ປ້ອງກັນບໍ່ໃຫ້ມັນເຮັດໃຫ້ເກີດອັນຕະລາຍຕື່ມອີກ, ແລະເຈົ້າຫນ້າທີ່ໄດ້ຍຶດເອົາເງິນສະກຸນເງິນດິຈິຕອນທີ່ຜິດກົດຫມາຍຫຼາຍກວ່າ 8.6 ລ້ານໂດລາ.

ການດໍາເນີນງານຂ້າມຊາຍແດນ, ເຊິ່ງກ່ຽວຂ້ອງກັບປະເທດຝຣັ່ງ, ເຢຍລະມັນ, ລັດເວຍ, ໂລມາເນຍ, ເນເທີແລນ, ອັງກິດແລະສະຫະລັດ, ໂດຍໄດ້ຮັບການສະຫນັບສະຫນູນດ້ານວິຊາການຈາກບໍລິສັດຄວາມປອດໄພທາງອິນເຕີເນັດ Zscaler, ແມ່ນການຂັດຂວາງທາງດ້ານການເງິນແລະດ້ານວິຊາການທີ່ໃຫຍ່ທີ່ສຸດຂອງສະຫະລັດກ່ຽວກັບໂຄງສ້າງພື້ນຖານຂອງ botnet ທີ່ໃຊ້ໂດຍອາຊະຍາກໍາ cyber, ເຖິງແມ່ນວ່າບໍ່ມີການປະກາດການຈັບກຸມ.

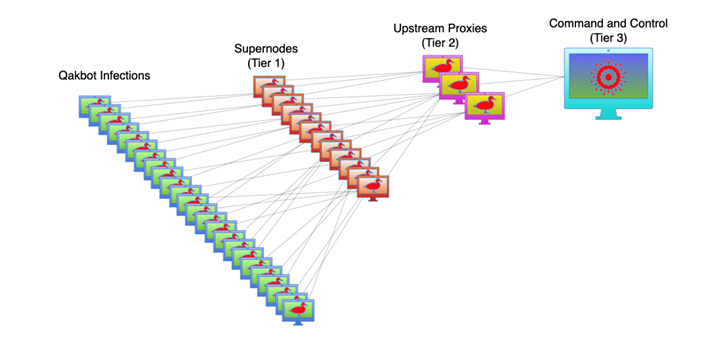

ຮູບແບບການຄວບຄຸມ botnet ຂອງ QakBot

QakBot, ເຊິ່ງເອີ້ນກັນວ່າ QBot ແລະ Pinkslipbot, ເລີ່ມປະຕິບັດການເປັນໂທຈັນທະນາຄານໃນປີ 2007 ກ່ອນທີ່ຈະປ່ຽນໄປຮັບໃຊ້ເປັນສູນກະຈາຍຂອງ malware ໃນເຄື່ອງທີ່ຕິດເຊື້ອ, ລວມທັງ ransomware. ບາງ ransomware ຈາກ QakBot ປະກອບມີ Conti, ProLock, Egregor, REvil, MegaCortex, ແລະ Black Basta. ເຊື່ອກັນວ່າຜູ້ປະກອບການຂອງ QakBot ໄດ້ຮັບເງິນຄ່າໄຖ່ປະມານ 58 ລ້ານໂດລາຈາກຜູ້ເຄາະຮ້າຍໃນລະຫວ່າງເດືອນຕຸລາ 2021 ຫາເດືອນເມສາ 2023.

ມັກຈະແຈກຢາຍຜ່ານທາງອີເມລ໌ phishing, ມັລແວແບບໂມດູລາມີອຸປະກອນການສັ່ງການ ແລະຄວາມສາມາດໃນການເກັບກຳຂໍ້ມູນ. QakBot ໄດ້ຖືກປັບປຸງຢ່າງຕໍ່ເນື່ອງຕະຫຼອດຊີວິດຂອງມັນ. DoJ ກ່າວວ່າຄອມພິວເຕີທີ່ຕິດເຊື້ອ malware ແມ່ນສ່ວນຫນຶ່ງຂອງ botnet, ຊຶ່ງຫມາຍຄວາມວ່າຜູ້ກະທໍາຜິດສາມາດຄວບຄຸມຄອມພິວເຕີທີ່ຕິດເຊື້ອທັງຫມົດຈາກໄລຍະໄກໃນລັກສະນະປະສານງານ.

ອີງຕາມເອກະສານສານ, ການດໍາເນີນງານໄດ້ເຂົ້າເຖິງໂຄງສ້າງພື້ນຖານຂອງ QakBot, ເຊິ່ງອະນຸຍາດໃຫ້ມັນປ່ຽນເສັ້ນທາງການຈະລາຈອນ botnet ຜ່ານເຄື່ອງແມ່ຂ່າຍທີ່ຄວບຄຸມໂດຍ FBI, ໃນທີ່ສຸດກໍ່ປິດລະບົບຕ່ອງໂສ້ການສະຫນອງຂອງຄະດີອາຍາ. ເຊີບເວີໄດ້ສັ່ງໃຫ້ຄອມພິວເຕີທີ່ຖືກປະນີປະນອມໃຫ້ດາວໂຫລດຕົວຖອນການຕິດຕັ້ງທີ່ຖືກອອກແບບມາເພື່ອເອົາເຄື່ອງຈັກອອກຈາກ QakBot botnet, ປ້ອງກັນການແຜ່ກະຈາຍຂອງອົງປະກອບ malware ເພີ່ມເຕີມ.

QakBot ໄດ້ສະແດງໃຫ້ເຫັນຄວາມຊັບຊ້ອນເພີ່ມຂຶ້ນໃນໄລຍະເວລາ, ການປ່ຽນແປງກົນລະຍຸດຢ່າງໄວວາເພື່ອຮອງຮັບມາດຕະການຄວາມປອດໄພໃຫມ່. ຫຼັງຈາກ Microsoft ປິດການໃຊ້ງານ macros ໂດຍຄ່າເລີ່ມຕົ້ນໃນທຸກແອັບພລິເຄຊັນ Office, malware ໄດ້ເລີ່ມໃຊ້ໄຟລ໌ OneNote ເປັນຕົວຕິດເຊື້ອໃນຕົ້ນປີນີ້.

ຄວາມຊັບຊ້ອນແລະການປັບຕົວຍັງຢູ່ໃນການເຮັດໃຫ້ອາວຸດຂອງຫຼາຍຮູບແບບໄຟລ໌ເຊັ່ນ PDF, HTML, ແລະ ZIP ໃນລະບົບຕ່ອງໂສ້ການໂຈມຕີຂອງ QakBot. ສ່ວນໃຫຍ່ຂອງເຄື່ອງແມ່ຂ່າຍຄໍາສັ່ງແລະການຄວບຄຸມຂອງ malware ແມ່ນຕັ້ງຢູ່ໃນສະຫະລັດ, ອັງກິດ, ອິນເດຍ, ການາດາ, ແລະຝຣັ່ງ, ໃນຂະນະທີ່ພື້ນຖານໂຄງລ່າງດ້ານຫລັງແມ່ນເຊື່ອວ່າຢູ່ໃນລັດເຊຍ.

QakBot, ເຊັ່ນ Emotet ແລະ IcedID, ໃຊ້ລະບົບເຊີບເວີສາມຊັ້ນເພື່ອຄວບຄຸມ ແລະຕິດຕໍ່ສື່ສານກັບມັນແວທີ່ຕິດຕັ້ງຢູ່ໃນຄອມພິວເຕີທີ່ຕິດເຊື້ອ. ຈຸດປະສົງຫຼັກຂອງເຊີບເວີຕົ້ນຕໍ ແລະຮອງແມ່ນເພື່ອສົ່ງຕໍ່ການສື່ສານທີ່ຖືກເຂົ້າລະຫັດລະຫວ່າງຄອມພິວເຕີທີ່ຕິດເຊື້ອ ແລະເຊີບເວີຊັ້ນສາມທີ່ຄວບຄຸມ botnet.

ມາຮອດກາງເດືອນມິຖຸນາ 2023, 853 ເຊີບເວີ tier-1 ໄດ້ຖືກລະບຸໄວ້ໃນ 63 ປະເທດ, ໂດຍມີເຊີບເວີຊັ້ນ 2 ເຮັດໜ້າທີ່ເປັນພຣັອກຊີເພື່ອປິດບັງເຊີບເວີຄວບຄຸມຫຼັກ. ຂໍ້ມູນທີ່ເກັບກໍາໂດຍ Abuse.ch ສະແດງໃຫ້ເຫັນວ່າເຄື່ອງແມ່ຂ່າຍ QakBot ທັງຫມົດແມ່ນອອຟໄລ.

ອີງຕາມ HP Wolf Security, QakBot ຍັງເປັນຫນຶ່ງໃນຄອບຄົວ malware ທີ່ມີການເຄື່ອນໄຫວຫຼາຍທີ່ສຸດໃນ Q2 2023 ທີ່ມີລະບົບຕ່ອງໂສ້ການໂຈມຕີ 18 ແລະ 56 ແຄມເປນ. ນີ້ສະແດງໃຫ້ເຫັນເຖິງທ່າອ່ຽງຂອງກຸ່ມອາຊະຍາກໍາທີ່ພະຍາຍາມຂຸດຄົ້ນຄວາມອ່ອນແອຢ່າງໄວວາໃນການປ້ອງກັນເຄືອຂ່າຍເພື່ອຜົນກໍາໄລທີ່ຜິດກົດຫມາຍ.

ແຫຼ່ງທີ່ມາ

![[ຮູບພາບ] ທ່ານນາຍົກລັດຖະມົນຕີ ຟ້າມມິງຈິ້ງ ເຂົ້າຮ່ວມເວທີປາໄສວິສາຫະກິດຫວຽດນາມ ປະຈຳປີ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/10/1762780307172_dsc-1710-jpg.webp)

![ການຫັນເປັນ OCOP ດົງນາຍ: [ຂໍ້ 4] ບັນລຸຜະລິດຕະພັນມາດຕະຖານແຫ່ງຊາດ](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/11/1762825820379_4702-cac-san-pham-trai-cay-chung-nhan-ocop-nongnghiep-174649.jpeg)

![ການຫັນປ່ຽນ OCOP ດົງນາຍ: [ມາດຕາ 3] ເຊື່ອມໂຍງການທ່ອງທ່ຽວກັບການບໍລິໂພກຜະລິດຕະພັນ OCOP](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/11/10/1762739199309_1324-2740-7_n-162543_981.jpeg)

(0)