Jak każdy atak phishingowy, Darcula podszywa się pod znane podmioty, aby zbierać informacje od użytkowników. Metoda ataku jest jednak dość wyrafinowana. Podczas gdy większość poprzednich typów ataków rozprzestrzeniała się za pośrednictwem wiadomości SMS, Darcula wykorzystuje standard komunikacji RCS.

Darcula jest rozpowszechniana przez oszustów w ponad 100 krajach.

To nietypowa metoda ataku, która zaskoczyła zarówno Google, jak i Apple. Dzieje się tak, ponieważ zarówno Google Messages, jak i iMessage stosują kompleksowe szyfrowanie wiadomości. Dzięki temu mechanizmowi bezpieczeństwa firmy nie mogą zablokować zagrożenia na podstawie jego treści tekstowej.

Darcula została odkryta po raz pierwszy latem ubiegłego roku przez eksperta ds. bezpieczeństwa Oshri Kalfona. Jednak Netcraft donosi, że to zagrożenie phishingowe staje się ostatnio coraz bardziej powszechne i było wykorzystywane w znanych przypadkach.

Metody stosowane przez Darculę są bardziej złożone niż zwykle, ponieważ wykorzystują nowoczesne technologie, takie jak JavaScript, React, Docker i Harbor. Firma dysponuje biblioteką ponad 200 szablonów stron internetowych, które podszywają się pod marki lub organizacje z ponad 100 krajów. Te podszywające się szablony stron internetowych są wysokiej jakości i bardzo podobne do oficjalnych stron internetowych.

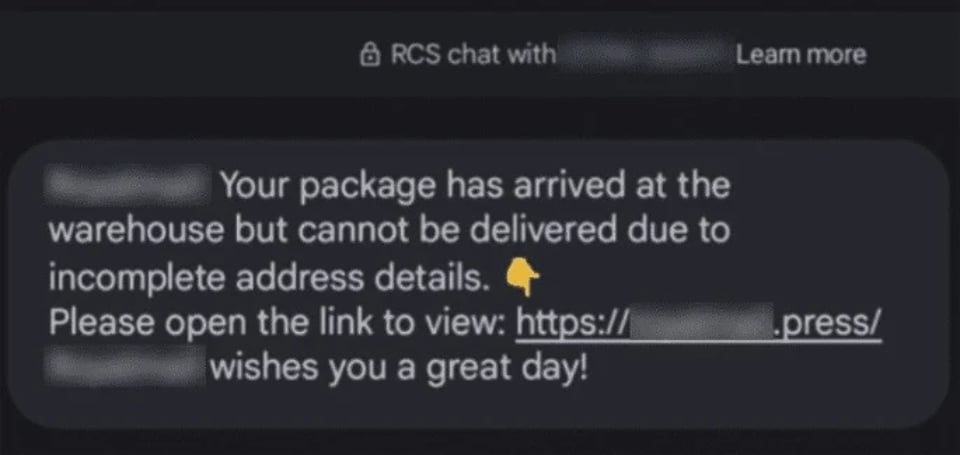

Wiadomość stworzona przez przestępców phishingowych.

Modus operandi Darculi polega na wysyłaniu ofierze linku z niepełną treścią wiadomości i proszeniu odbiorcy o odwiedzenie strony w celu uzyskania szczegółowych informacji. Ze względu na wysoką wiarygodność tych witryn phishingowych, niedoświadczeni użytkownicy mogą im przekazać dane, które następnie są wykorzystywane do nieznanych celów.

Firma Netcraft twierdzi, że wykryła 20 000 nazw domen Darcula przeniesionych na ponad 11 000 adresów IP. Raport podaje również, że codziennie dodawanych jest 120 nowych nazw domen, co jeszcze bardziej utrudnia identyfikację.

Biorąc pod uwagę to, co się wydarzyło, użytkownikom zaleca się zachowanie większej ostrożności przy podawaniu swoich danych osobowych za pośrednictwem wiadomości tekstowych, rozmów telefonicznych i od nieznanych nadawców.

Link źródłowy

![OCOP w okresie Tet: [Część 3] Ultracienki papier ryżowy zyskuje popularność.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F402x226%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F28%2F1769562783429_004-194121_651-081010.jpeg&w=3840&q=75)

Komentarz (0)