Скориставшись діяльністю зі збору коментарів до проектів документів, що мають бути подані на 14-й Національний з'їзд партії, зловмисники встановили шкідливе програмне забезпечення для здійснення саботажу та крадіжки інформаційних даних.

Завдяки розслідуванню ситуації, Департамент кібербезпеки та запобігання високотехнологічним злочинам поліції міста Ханой виявив шкідливе програмне забезпечення Valley RAT посилається на адресу сервера керування (C2): 27.124.9.13, порт 5689, прихований у файлі з назвою «DRAFT RESOLUTION CONGRESSION.exe». Суб'єкти використовують збір думок щодо проектів документів, поданих до Конгресу, щоб обманом змусити користувачів встановлювати та виконувати небезпечні дії, такі як крадіжка конфіденційної інформації, привласнення особистих облікових записів, крадіжка документів та поширення шкідливого програмного забезпечення на інші комп'ютери.

Результати аналізу показують, що шкідливе програмне забезпечення після встановлення на комп'ютер користувача автоматично запускається щоразу під час запуску комп'ютера, підключаючись до сервера віддаленого керування, яким керує хакер, тим самим продовжуючи виконувати вищезазначені небезпечні дії. Розширюючи огляд, виявляючи інші файли шкідливого програмного забезпечення, підключені до сервера C2, які хакер нещодавно поширив:

(1) ФІНАНСОВИЙ ЗВІТ2.exe або ПЛАТІЖ ЗА БІЗНЕС-СТРАХУВАННЯ.exe

(2) ТЕРМІНОВЕ ОФІЦІЙНЕ ПОВІДОМЛЕННЯ УРЯДУ.exe

(3) ПІДТРИМКА ПОДАТКОВИХ ДЕКЛАРАЦІЙ.exe

(4) ОФІЦІЙНИЙ ДОКУМЕНТ ОЦІНКИ ДІЯЛЬНОСТІ ПАРТІЇ.exe або ФОРМА АВТОРИЗАЦІЇ.exe

(5) ПРОТОКОЛ ЗВІТУ ЗА ТРЕТЮ ЧВЕРТЬ.exe

Для проактивного запобігання, Департамент кібербезпеки та запобігання високотехнологічним злочинам, Поліція Ханоя рекомендувати людям:

- Будьте пильними, не завантажуйте, не встановлюйте та не відкривайте файли невідомого походження (особливо виконувані файли з розширеннями .exe, .dll, .bat, .msi тощо).

- Перевірте інформаційну систему підрозділу та місцевості на виявлення підозрілих файлів. Якщо зафіксовано інцидент, ізолюйте заражену машину, відключіть Інтернет та повідомте про це до Національного центру кібербезпеки для отримання підтримки.

- Перевірте всю систему за допомогою останнього оновленого програмного забезпечення безпеки (EDR/XDR), яке може виявляти та видаляти приховані шкідливі програми. Рекомендоване використання: Avast, AVG, Bitdefender (безкоштовна версія) або останнє оновлене Захисник Windows.

Примітка: Безкоштовна версія Kaspersky ще не виявила це шкідливе програмне забезпечення.

- Ручне сканування:

+ Перевірте в Process Explorer, чи бачите ви, що процес не має цифрового підпису або має фальшиве ім'я текстового файлу.

+ Перевірте tcpview, щоб побачити мережеве з'єднання — якщо виявлено з'єднання з IP 27[.]124[.]9[.]13, це потрібно негайно обробити.

- Адміністраторам потрібно терміново заблокувати брандмауер, запобігаючи доступу до шкідливої IP-адреси 27.124.9.13.

Джерело: https://quangngaitv.vn/canh-bao-ma-doc-nguy-hiem-loi-dung-viec-gop-y-du-thao-van-kien-dai-hoi-dang-toan-quoc-lan-thu-xiv-6510283.html

![[Фото] Панорама фінального раунду Премії за громадські дії 2025 року](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763206932975_chi-7868-jpg.webp)

![[Фото] Прем'єр-міністр Фам Мінь Чінь зустрівся з представниками видатних вчителів](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763215934276_dsc-0578-jpg.webp)

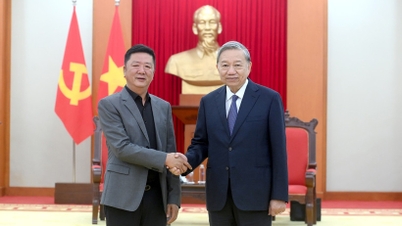

![[Фото] Генеральний секретар То Лам приймає віце-президента Luxshare-ICT Group (Китай)](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/15/1763211137119_a1-bnd-7809-8939-jpg.webp)

Коментар (0)