زیرو ٹرسٹ ماڈل ہر ڈیوائس کو تصدیق کی ضروریات کے ساتھ جوڑتا ہے۔

نیشنل سائبر سیکیورٹی ایسوسی ایشن کے ٹیکنالوجی ڈپارٹمنٹ کی جانب سے کی گئی 2024 ویتنام سائبر سیکیورٹی ریسرچ اینڈ سروے رپورٹ کے مطابق، 2024 میں 46.15% ویتنام ایجنسیوں اور کاروباری اداروں پر سائبر حملے ہوں گے، سائبر حملوں کی تعداد کا تخمینہ 659،000 سے زیادہ ہے۔

کیوں بہت سے ویتنامی کاروبار سائبر حملوں کی طرف سے حملہ کر رہے ہیں

Tuoi Tre Online کی تحقیق کے مطابق، ماضی میں، کاروبار اکثر ڈیفالٹ سسٹم کے اندر موجود آلات اور صارفین کی حفاظت اور ان پر بھروسہ کرنے کے لیے ایک بیرونی "فائر وال" بناتے تھے۔ تاہم، جیسے جیسے نیٹ ورک کی حدود تیزی سے دھندلی ہوتی جا رہی ہیں، خاص طور پر کلاؤڈ کمپیوٹنگ، IoT اور ریموٹ ورکرز کی مقبولیت کے ساتھ، اس نقطہ نظر نے بہت سی حدود کو ظاہر کر دیا ہے۔

ویتنام میں، حالیہ برسوں میں سنگین سائبر حملوں کا ایک سلسلہ دیکھا گیا ہے، رینسم ویئر سے لے کر فشنگ کے ذریعے ڈیٹا کی چوری تک۔ دریں اثنا، ہائبرڈ ورکنگ ماڈل (دفتر اور دور دراز کے کام کا امتزاج) تیزی سے مقبول ہو رہا ہے، جس سے کاروباری اداروں کے لیے اپنے ملازمین کے ڈیوائس ماحول کو مکمل طور پر کنٹرول کرنا ناممکن ہو جاتا ہے۔

اس کے علاوہ، ڈیجیٹل تبدیلی کا عمل کلاؤڈ ایپلی کیشنز، اوپن APIs، IoT ایکو سسٹمز کے ظہور کے ساتھ مضبوطی سے ہو رہا ہے... جو کاروباروں کو ہیکرز کے لیے کمزور بنا رہا ہے اگر وہ صرف روایتی حفاظتی طریقوں پر انحصار کرتے ہیں۔

خاص طور پر، Tuoi Tre Online نے اطلاع دی ہے کہ 24 مارچ کو ڈائریکٹ سیکیورٹیز پر حملہ کیا گیا تھا، جس کی وجہ سے وہ سرمایہ کار جنہوں نے VNDirect Securities Company میں اکاؤنٹس کھولے تھے "آگ پر بیٹھ گئے" کیونکہ وہ خرید، فروخت یا اپنے اکاؤنٹ کی حیثیت چیک نہیں کر سکتے تھے۔ VNDirect Securities Company کے سسٹم پر حملہ پوری مارکیٹ کے لیے سسٹم کی حفاظت کو یقینی بنانے کے لیے اقدامات جاری رکھنے کی یاد دہانی ہے۔

یہ صورت حال جدید سیکورٹی ماڈلز کے اطلاق کو تیز کرنے، انسانی وسائل کی تربیت کو مضبوط بنانے، پیشہ ورانہ واقعات کے ردعمل کے عمل کو بنانے اور ابتدائی وارننگ کی نگرانی کے نظام میں سرمایہ کاری کرنے کی فوری ضرورت ہے۔

ملازمین زیرو ٹرسٹ سسٹم کے ذریعے منسلک آلات کے ساتھ دور سے کام کر سکتے ہیں۔

زیرو ٹرسٹ کے بارے میں کیا خاص بات ہے؟

دور دراز کے کام کرنے والے ماحول، کلاؤڈ کمپیوٹنگ اور SaaS پلیٹ فارمز کے لیے موزوں، زیرو ٹرسٹ روایتی سیکیورٹی ماڈلز کی حدود کو عبور کرتا ہے اور اس کی سفارش بہت سی بڑی تنظیموں کے ساتھ ساتھ قومی سائبر سیکیورٹی کی حکمت عملیوں کے ذریعے کی جا رہی ہے تاکہ بڑھتے ہوئے جدید ترین سائبر خطرات کا جواب دیا جا سکے۔

"بذریعہ ڈیفالٹ اعتماد نہیں" کے فلسفے کے ساتھ، زیرو ٹرسٹ اندرونی ڈیٹا کے رساو کے خطرے کو کم کرنے اور آلات کو سسٹم سے میلویئر سے متاثر ہونے سے روکنے میں مدد کرتا ہے۔

ملٹی فیکٹر توثیق کو نافذ کرنے، صارف کے رویے کی نگرانی، اور مسلسل رسائی کی جانچ کے ذریعے، زیرو ٹرسٹ ہیکرز کی چوری شدہ اسناد کا استحصال کرنے کے خطرے کو کم کرتا ہے۔ اس کے علاوہ، نیٹ ورک مائیکرو سیگمنٹیشن میکانزم واقعات کو فوری طور پر الگ تھلگ اور مقامی بنانے میں مدد کرتا ہے، اور انہیں پورے نظام میں پھیلنے سے روکتا ہے۔

ایک مکمل زیرو ٹرسٹ سسٹم میں عام طور پر مضبوطی سے مربوط اجزاء کی متعدد پرتیں شامل ہوتی ہیں، بشمول شناخت اور رسائی کا انتظام (IAM) جو اس بات کو یقینی بناتا ہے کہ صرف مجاز صارفین اور آلات سسٹم تک رسائی حاصل کر سکتے ہیں، اور اضافی سیکیورٹی کے لیے ملٹی فیکٹر توثیق (MFA)۔

اس کے علاوہ، ڈیوائس کنٹرول منسلک آلات کو قائم کردہ حفاظتی معیارات کی تعمیل کرنے پر مجبور کرتا ہے، جبکہ مائیکرو سیگمنٹیشن نیٹ ورک کو تقسیم کرنے میں مدد کرتا ہے، اگر حملہ ہوتا ہے تو پھیلاؤ کے دائرہ کار کو محدود کرتا ہے۔

اس کے علاوہ، یہ نظام غیر معمولی رویوں کا فوری طور پر پتہ لگانے کے لیے صارف کے رویے کے تجزیے (UEBA) کو بھی مربوط کرتا ہے، اس کے ساتھ ساتھ مانیٹرنگ اور واقعے کے ردعمل کے طریقہ کار (سیکیورٹی آپریشنز) کو مسلسل مانیٹر کرنے اور مداخلت کی علامات کو تیزی سے سنبھالنے کے لیے۔

ویتنام میں، بہت سی ایجنسیوں اور کاروباروں نے زیرو ٹرسٹ کو سیکھنا اور لاگو کرنا شروع کر دیا ہے، خاص طور پر بینکنگ، فنانس، ای گورنمنٹ اور حساس ڈیٹا والے کاروبار کے شعبوں میں۔

رکاوٹیں

تاہم، ابھی بھی بہت سی رکاوٹیں ہیں جب زیرو ٹرسٹ کے لیے ابتدائی سرمایہ کاری کی لاگت کافی زیادہ ہے، کیونکہ کاروباری اداروں کو نیٹ ورک کے بنیادی ڈھانچے کو اپ گریڈ کرنے، مضبوط تصدیقی حل تعینات کرنے، مسلسل نگرانی کے ساتھ ساتھ جدید رسائی کے انتظامی ٹولز میں سرمایہ کاری کرنے کی ضرورت ہے۔

مزید برآں، وسائل تک رسائی کے لیے توثیق اور مسلسل تصدیق کی متعدد پرتوں سے گزرنے پر صارفین "روکتے" یا رد عمل کا شکار ہو سکتے ہیں۔

ایک اور چیلنج زیرو ٹرسٹ سسٹم کو ڈیزائن کرنے اور چلانے کا تجربہ رکھنے والے اہلکاروں کی کمی ہے۔ اگر جلد بازی اور منصوبہ بندی کے بغیر لاگو کیا جاتا ہے، تو زیرو ٹرسٹ آپریشنز میں رکاوٹ پیدا کر سکتا ہے، جس سے کام کی کارکردگی اور صارف کا تجربہ متاثر ہو سکتا ہے۔

بینکوں، بڑے کارپوریشنز، میں SOC (سیکیورٹی آپریشن سینٹر) کے کمرے کی مثال...

زیرو ٹرسٹ، یا "نو ٹرسٹ از ڈیفالٹ" ، ایک سائبر سیکیورٹی ماڈل ہے جو روایتی سیکیورٹی سسٹمز کی موروثی حدود کو دور کرنے کے لیے ڈیزائن کیا گیا ہے۔ یعنی، کاروبار اکثر اندرونی رابطوں پر اعتماد کرتے ہیں، یہ فرض کرتے ہوئے کہ نیٹ ورک کے اندر موجود تمام صارفین اور آلات بیرونی معائنہ کی رکاوٹوں (جیسے فائر والز) سے گزرنے کے بعد قابل اعتماد ہیں۔

تاہم، یہ ایک سنگین کمزوری ہے. اگر کوئی حملہ آور کامیابی کے ساتھ گھس جاتا ہے (مثلاً کسی سافٹ ویئر کی کمزوری کے ذریعے، یا ایک درست اکاؤنٹ چوری کرنا)، تو وہ آزادانہ طور پر اندرونی نظام کے گرد گھوم سکتا ہے، جس کے سنگین نتائج برآمد ہوں گے۔

غیرمعمولی رویے کا فوری طور پر پتہ لگانے اور ممکنہ خطرات کو روکنے کے لیے زیرو ٹرسٹ سسٹمز کو پورے سیشن میں صارف اور ڈیوائس کی شناخت کی مسلسل تصدیق کی ضرورت ہوتی ہے، نہ کہ صرف ایک بار لاگ ان ہونے پر۔

ایک ہی وقت میں، رسائی کم سے کم بنیاد پر دی جاتی ہے، اگر اکاؤنٹ کا استحصال کیا جاتا ہے تو نقصان کو محدود کرنے کے لیے صرف ایک مخصوص کام کو پورا کرنے کے لیے کافی ہے۔ اس کے علاوہ، زیرو ٹرسٹ رسائی کے رویے پر بھی گہری نظر رکھتا ہے، حقیقی وقت میں تجزیہ کرتا ہے اور اسامانیتاوں کے ظاہر ہونے پر جلد خبردار کرتا ہے۔

ایک اور اہم عنصر نیٹ ورک کو ان کی اپنی کنٹرول پالیسیوں کے ساتھ چھوٹے زونز میں تقسیم کرنا ہے، جو واقعات کو الگ تھلگ کرنے اور حملہ آوروں کو نظام کے ذریعے پیچھے سے منتقل ہونے سے روکنے میں مدد کرتا ہے۔ یہ تمام اجزاء ایک فعال حفاظتی ماڈل بنانے کے لیے مل کر کام کرتے ہیں جو کاروباروں کو اپنے دفاع کو مضبوط کرنے اور بڑھتے ہوئے جدید ترین خطرات سے ڈیٹا کی حفاظت میں مدد کرتا ہے۔

ماخذ: https://tuoitre.vn/hon-659-000-vu-tan-cong-mang-nham-vao-co-quan-doanh-nghiep-viet-tuong-lua-nao-giup-bao-ve-20250701100122787.htm

![[تصویر] جنرل سکریٹری ہمارے ملک کے قومی دن کی 80 ویں سالگرہ میں شرکت کرنے والے ممالک سے سیاسی جماعتوں کے وفود کے سربراہان سے ملاقات کر رہے ہیں](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/ad0cb56026294afcae85480562c2e790)

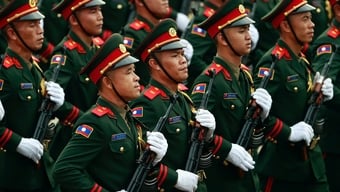

![[تصویر] قومی اسمبلی کے چیئرمین ٹران تھان مین کمبوڈیا کے سینیٹ کے صدر ہن سین کا استقبال کر رہے ہیں۔](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/7a90c9b1c1484321bbb0fadceef6559b)

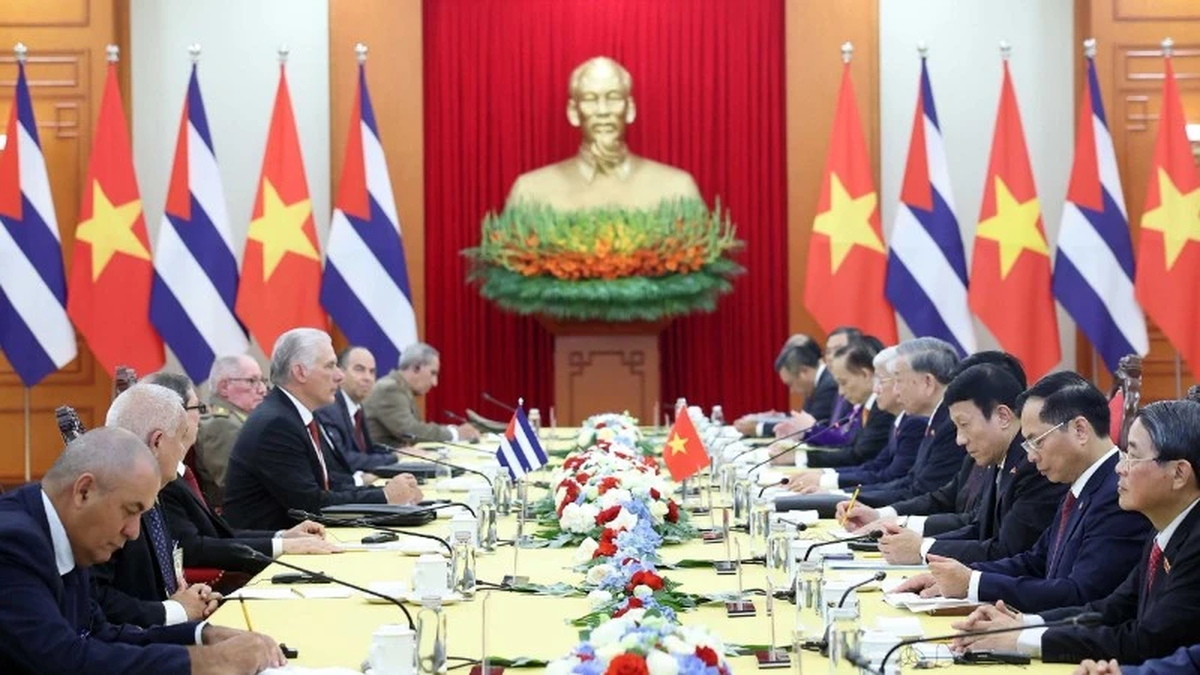

![[تصویر] ویتنام اور کیوبا کے درمیان سفارتی تعلقات کے قیام کی 65 ویں سالگرہ کا جشن](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/0ed159f3f19344e497ab652956b15cca)

![[تصویر] 2 ستمبر کو قومی دن کے موقع پر ہو چی منہ شہر جھنڈوں اور پھولوں سے بھرا ہوا ہے](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/f493a66401844d4c90919b65741ec639)

تبصرہ (0)