وفقًا لموقع BleepingComputer ، أضافت مايكروسوفت برنامج التشغيل BioNTdrv.sys إلى قائمة الحظر بعد اكتشاف ثغرات أمنية يُمكن للمخترقين استغلالها. وُجدت هذه الثغرات في برنامج تشغيل على مستوى النواة في برنامج Paragon Partition Manager. يستطيع المخترقون استغلال هذا البرنامج للتحكم في نظام ويندوز، وبالتالي نشر هجمات برامج الفدية. إذا كان هذا البرنامج مُثبتًا بالفعل على الجهاز المُستهدف، يُمكن للمهاجمين استغلال الثغرة الأمنية الموجودة. وفي المقابل، يُمكنهم أيضًا تثبيت هذا البرنامج للتسلل إلى النظام بطريقتهم الخاصة.

وفقًا لـ CERT/CC، تسمح هذه الثغرات الأمنية للمخترقين الذين لديهم وصول محلي إلى الجهاز بتصعيد امتيازاتهم أو التسبب في حالة رفض الخدمة (DoS). على وجه الخصوص، ولأن برنامج تشغيل BioNTdrv.sys مُوقّع رقميًا من قِبل مايكروسوفت، يمكن للمخترقين استخدام أسلوب "إحضار برنامج التشغيل المُعرّض للثغرات" (BYOVD)، مستغلين برامج تشغيل شرعية ولكنها مُعرّضة للثغرات لاستغلال النظام.

وقالت مايكروسوفت إن أربع من الثغرات الخمس تؤثر على إصدارات Paragon Partition Manager 7.9.1 والإصدارات الأقدم، بينما تؤثر الثغرات الخامسة (CVE-2025-0298) على الإصدارات 17 والإصدارات الأقدم، وهي أيضًا الثغرة التي تم استغلالها بنشاط في هجمات برامج الفدية الأخيرة.

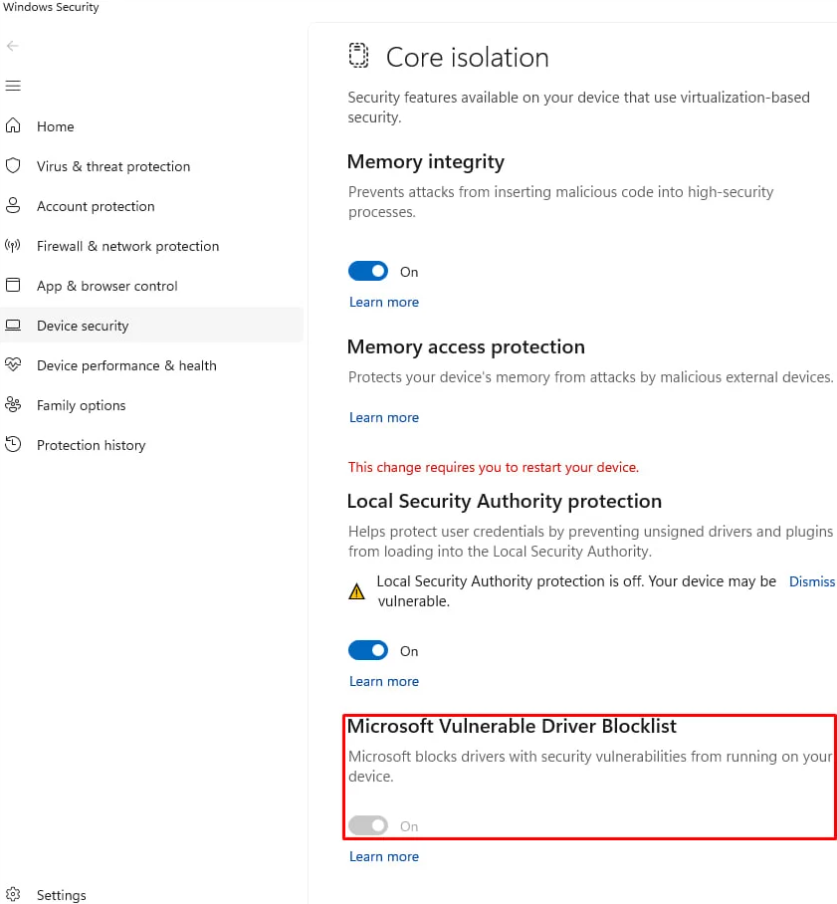

يؤدي تعطيل خيار قائمة حظر برامج التشغيل المعرضة للخطر من Microsoft إلى ترك الجهاز عرضة للهجمات عبر برامج التشغيل المعرضة للخطر.

للتخفيف من حدة المخاطر، توصي مايكروسوفت المستخدمين بالتحديث إلى أحدث إصدار من البرنامج، والذي يأتي مع ملف BioNTdrv.sys 2.0.0 المُعالج. بالإضافة إلى تحديث البرنامج، ينبغي على المستخدمين أيضًا التحقق من قائمة برامج التشغيل المُعرّضة للثغرات الأمنية وتفعيلها من خلال الانتقال إلى الإعدادات > الخصوصية والأمان > أمان Windows > أمان الجهاز > عزل النواة > قائمة برامج التشغيل المُعرّضة للثغرات الأمنية من مايكروسوفت، والتأكد من تفعيل هذه الميزة.

[إعلان 2]

المصدر: https://thanhnien.vn/microsoft-canh-bao-lo-hong-bao-mat-cua-phan-mem-quan-ly-o-dia-tren-windows-185250304165924709.htm

![[صورة] جزيرة كا ماو "تكافح" للتعامل مع أعلى مد في العام، ومن المتوقع أن يتجاوز مستوى التأهب 3](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762235371445_ndo_br_trieu-cuong-2-6486-jpg.webp)

![[صورة] شباب مدينة هوشي منه يتخذون إجراءات من أجل بيئة أنظف](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762233574890_550816358-1108586934787014-6430522970717297480-n-1-jpg.webp)

![[صورة] بانوراما لمؤتمر المحاكاة الوطنية لصحيفة نهان دان للفترة 2025-2030](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762252775462_ndo_br_dhthiduayeuncbaond-6125-jpg.webp)

![[صورة] الطريق الذي يربط دونج ناي بمدينة هوشي منه لا يزال غير مكتمل بعد 5 سنوات من البناء.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/11/04/1762241675985_ndo_br_dji-20251104104418-0635-d-resize-1295-jpg.webp)

تعليق (0)