في 29 نوفمبر 2024، شارك ممثلون من MISA خبراتهم العملية في بناء ثقافة SecDevOps لتعزيز أمن المعلومات للمؤسسات في ورشة العمل "فهم DevSecOps - التكنولوجيا والحلول للتحكم الأمني" التي نظمتها شركة BIDV للتأمين - BIC.

حضر ورشة العمل نخبة من الخبراء في مجالي تكنولوجيا المعلومات وأمن المعلومات. ومثّل معهد أمن المعلومات الماليزي (MISA) كلٌ من السيد نغوين كوانغ هوانغ، مدير أمن المعلومات، والسيد بوي دوك ترونغ، رئيس قسم أمن المعلومات.

في إطار ورشة العمل، قدم السيد بوي دوك ترونغ - رئيس قسم أمن المعلومات في MISA - نموذج SecDevOps وشارك خبرته في تطبيق SecDevOps على المنتجات لدعم المؤسسات في تعزيز وعيها بأمن المعلومات والسلامة.

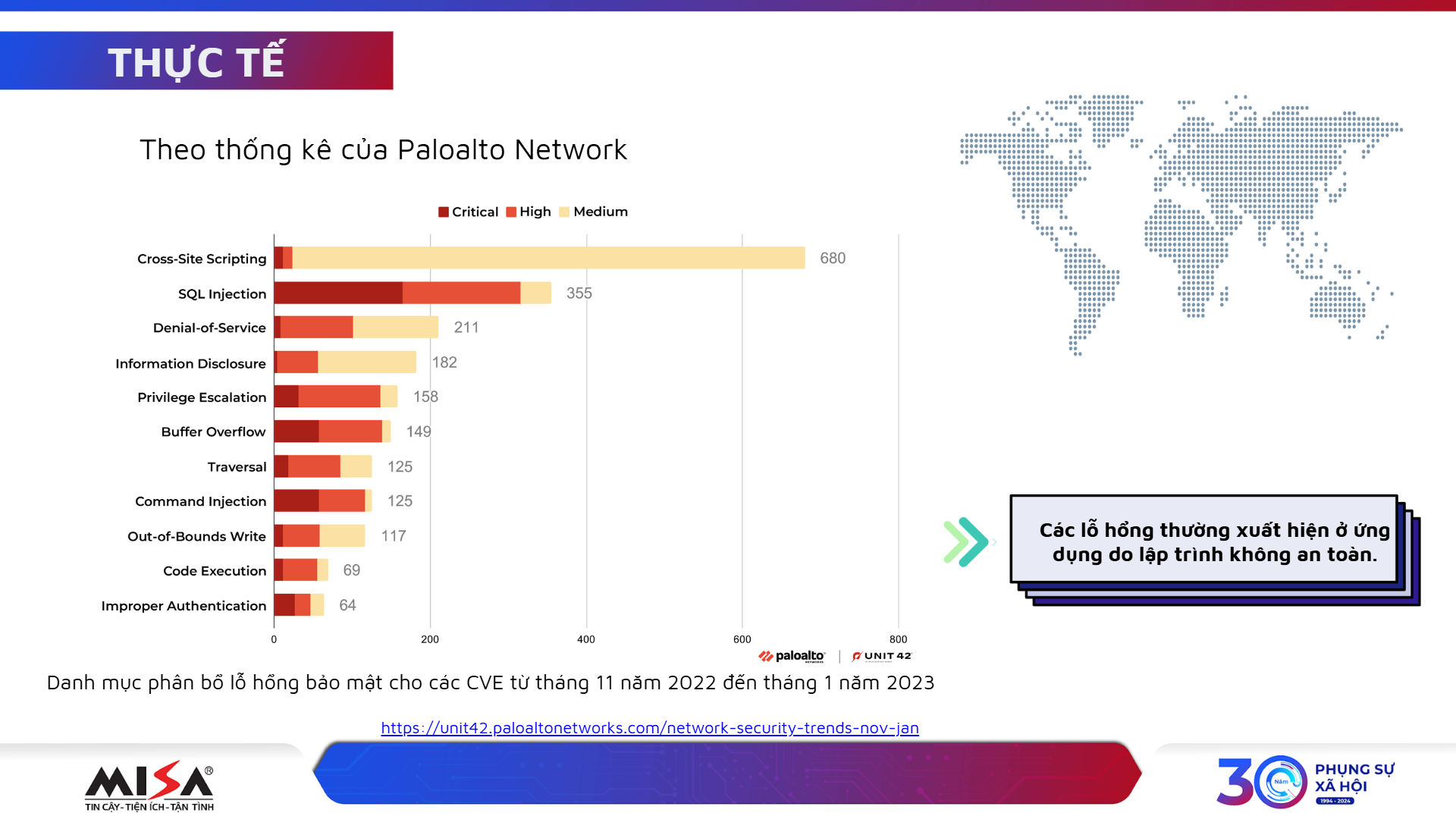

بحسب مؤشر الثغرات الأمنية الشائعة (CVE) الصادر عن شبكة بالو ألتو للفترة من نوفمبر 2022 إلى يناير 2023، تظهر الثغرات الأمنية عادةً في التطبيقات نتيجةً لبرمجة غير آمنة. لذا، يتعين على المؤسسات دمج الأمن في جميع مراحل عملية تطوير البرمجيات. وعلى وجه التحديد، يُمكن لتطبيق نموذج SecDevOps على تطوير البرمجيات تسريع العملية وتقليل ثغرات شفرة المصدر بنسبة تتراوح بين 40 و50%، وفقًا لجيمس روت، مدير قسم تكنولوجيا المعلومات في شركة Insight.

يُعدّ SecDevOps نموذجًا تطويريًا يجمع بين الأمن والتطوير والعمليات، على غرار DevSecOps. إلا أن الاختلاف الرئيسي يكمن في أن SecDevOps يُعطي الأولوية للأمن في فكر كل فرد وفي كل خطوة من خطوات عملية تطوير البرمجيات. إضافةً إلى ذلك، يُركّز هذا النموذج على ثقافة العمل الجماعي المتكامل، مما يُعزز التعاون الوثيق لضمان بقاء الأمن على رأس الأولويات طوال العملية.

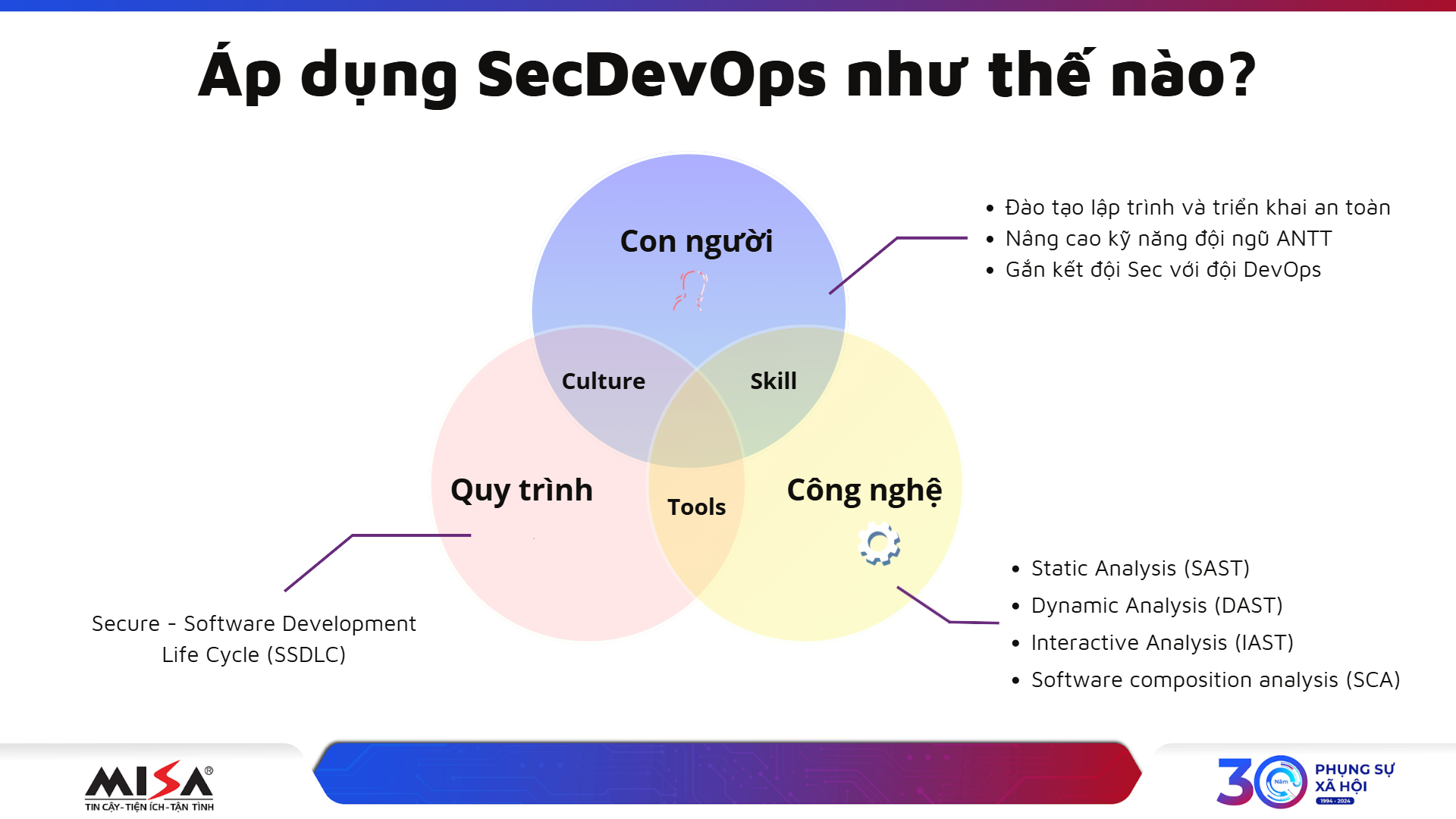

لتطبيق نموذج SecDevOps بفعالية، تحتاج المؤسسات إلى الالتزام التام بثلاثة عناصر أساسية: الأفراد، والعمليات، والتكنولوجيا. فيما يخص الأفراد، يجب على المؤسسات تعزيز مهارات فرق أمن المعلومات لديها، ودمج فريق الأمن مع فريق DevOps، وتوفير التدريب على البرمجة والنشر الآمنين. أما فيما يخص العمليات، فيمكن للمؤسسات تطبيق نموذج دورة حياة تطوير البرمجيات الآمنة (SSDLC) لتطوير برمجيات آمنة. وفيما يخص التكنولوجيا، يمكن للمؤسسات استخدام أساليب وأدوات الأمان التالية لاكتشاف الثغرات الأمنية ومعالجتها: التحليل الثابت (SAST)، والتحليل الديناميكي (DAST)، والتحليل التفاعلي (IAST)، وتحليل مكونات البرمجيات (SCA).

ووفقًا للسيد ترونغ، يحتاج المبرمجون إلى التدريب على الوعي الأمني والبرمجة الآمنة، بهدف منع ظهور الثغرات الأمنية في المراحل اللاحقة من عملية تطوير البرمجيات.

بصفتها شركة رائدة في مجال تكنولوجيا البرمجيات كخدمة (SAS) في فيتنام، والمبادر لتحالف CYSEEX، تلتزم MISA بالشراكة مع المؤسسات في نشر حلول أمنية متقدمة لحماية البيانات وأنظمة المعلومات من الهجمات الإلكترونية.

المصدر: https://www.misa.vn/149771/ung-dung-mo-hinh-secdevops-giai-phap-an-toan-thong-tin-cho-cac-to-chuc/

![[رسمي] مجموعة ميسا تعلن عن مكانتها الرائدة في مجال بناء الذكاء الاصطناعي الوكيل للشركات والأسر والحكومة](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/11/1765444754256_agentic-ai_postfb-scaled.png)

تعليق (0)